Complete gids voor Linux-serverbeveiliging en -automatisering

Linux-servers vormen de ruggengraat van de IT-infrastructuur van veel organisaties vanwege hun flexibiliteit, schaalbaarheid en beveiliging. Deze voordelen kunnen echter alleen optimaal worden benut als de server goed is beveiligd en geautomatiseerd voor optimale prestaties. In dit uitgebreide artikel zetten we de belangrijkste concepten en technieken die in de content aan bod komen, om in praktische stappen voor het beveiligen van Linux-servers en het automatiseren van kritieke taken. Of u nu een IT-professional, ontwikkelaar of bedrijfseigenaar bent, deze gids biedt u praktische inzichten om de beveiliging en operationele efficiëntie van uw server te verbeteren.

Inleiding: Waarom Linux-serverharding essentieel is

Het beveiligen van Linux-servers is het proces van het verbeteren van de beveiliging van uw server door kwetsbaarheden te verminderen, best practices te configureren en beveiligingsmaatregelen te automatiseren. Met de toenemende frequentie van cyberaanvallen op servers, van brute-force-aanvallen tot ransomware, is het beveiligen van Linux-systemen meer dan een noodzaak geworden – het is een integraal onderdeel van IT-beheer.

Bovendien stroomlijnen automatiseringstools zoals Ansible repetitieve administratieve taken, besparen ze tijd en zorgen ze voor consistentie tussen meerdere systemen. Gecombineerd vormen deze twee werkwijzen een solide basis voor veilige, moderne IT-processen.

In deze gids leert u hoe u uw server kunt beveiligen door essentiële technieken voor serverbeveiliging, efficiënte beheerpraktijken en automatiseringsstrategieën te implementeren. Zo transformeert u uw Linux-omgeving in een betrouwbare en veilige infrastructuur.

sbb-itb-59e1987

Belangrijkste componenten van Linux-serverhardening

1. Beveiliging van gebruikersaccounts

- Vermijd veelgebruikte gebruikersnamen: Algemene of standaard gebruikersnamen zoals

beheerderoforakelzijn zeer gevoelig voor brute-force-aanvallen. Maak in plaats daarvan gebruikersnamen aan die uniek en moeilijk te raden zijn, zoalsorakel12345. - Wachtwoordbeleid: Zorg voor een sterk wachtwoordbeleid door ervoor te zorgen dat wachtwoorden complex zijn, elke drie tot vier maanden worden gewijzigd en nooit op 'nooit verlopen' worden ingesteld. Gebruik opdrachten als

verandering -lom de instellingen voor wachtwoordverloop te controleren en bij te werken. - Minimaliseer de voorspelbaarheid van UID: Standaard wijst Linux gebruikers-ID's (UID's) toe vanaf 1000. U kunt dit bereik wijzigen naar een minder voorspelbaar bereik (bijvoorbeeld vanaf 5000) door de

login.defsbestand.

2. Geïnstalleerde pakketten beheren

- Verwijder onnodige pakketten: Ongebruikte software vergroot het aanvalsoppervlak. Maak een lijst van alle geïnstalleerde pakketten met behulp van

toerental -qofdnf-lijst geïnstalleerden verwijder onnodige metyum verwijderenofdnf verwijderen. - Let op afhankelijkheden:Zorg ervoor dat het verwijderen van een pakket niet onbedoeld invloed heeft op andere kritieke services vanwege gedeelde afhankelijkheden.

3. Ongebruikte services uitschakelen

- Gebruik

systemctl lijst-eenheidsbestandenom actieve services te identificeren. Stop en schakel onnodige services uit met opdrachten zoals:

Hierdoor wordt het aantal potentiële toegangspunten voor aanvallers verminderd.systemctl stop systemctl uitschakelen

4. Luisterpoorten en beveiligde configuraties

- Gebruik

netstat -tulnpofss-tulnom luisterpoorten te controleren. Schakel poorten/services uit of configureer ze opnieuw als ze niet nodig zijn. - Standaardpoorten bijwerken voor kritieke services zoals SSH (

/etc/ssh/sshd_config) naar niet-standaardversies om veelvoorkomende aanvallen te voorkomen.

5. SSH-verharding

- Root-aanmelding uitschakelen: Bewerk het SSH-configuratiebestand (

/etc/ssh/sshd_config) en instellenPermitRootLoginnaarNee. - Gebruik SSH-sleutels: Genereer sleutelparen (

ssh-keygen) en kopieer ze naar externe servers voor sleutelgebaseerde authenticatie, waarbij wachtwoordgebaseerde aanmelding waar mogelijk wordt vermeden. - Time-out voor inactiviteit inschakelen: Stel de

ClientAliveIntervalenClientAliveCountMaxin de SSH-configuratie om inactieve sessies af te melden.

6. Firewalls inschakelen en configureren

- Gebruik

firewalldofiptablesvoor geavanceerde netwerkbeveiliging. Firewalls helpen bij het beheren van inkomend en uitgaand verkeer en beperken zo de blootstelling aan kwetsbaarheden. - Voorbeeld van het toevoegen van een firewallregel om SSH-verkeer toe te staan:

firewall-cmd --zone=public --add-service=ssh --permanent firewall-cmd --reload

7. Gebruik SELinux voor extra beveiliging

- SELinux fungeert als een extra beveiligingsmaatregel en hanteert strikte beleidsregels om ongeautoriseerde toegang te beperken.

- Gebruik

getenforceom de status ervan te controleren en in te stellen opafdwingenmodus voor robuuste bescherming. Pas het beleid indien nodig aan met tools zoalssemanage.

Automatisering met Ansible: serverbeheer vereenvoudigen

Wat is Ansible?

Ansible is een krachtige automatiseringstool die taken zoals serverprovisioning, configuratiebeheer en software-implementatie faciliteert. Het werkt zonder dat er een client-side agent nodig is, waardoor het zowel lichtgewicht als efficiënt is.

Belangrijkste kenmerken van Ansible

- Agentloos ontwerp: Vereist alleen installatie op het besturingsknooppunt; beheerde servers hebben geen aanvullende software nodig.

- YAML-gebaseerde configuratie: Ansible gebruikt voor mensen leesbare YAML-bestanden (playbooks) om automatiseringstaken te definiëren.

- Schaalbaarheid: Beheer duizenden servers tegelijkertijd met consistente resultaten.

Ansible instellen

- Ansible installeren op het Control Node: Gebruik de volgende opdracht:

Controleer de installatie met:yum installeer ansibleansible --versie - Beheerde hosts definiëren: Bewerk het Ansible-inventarisbestand dat zich op

/etc/ansible/hostsen geef de IP-adressen of hostnamen op van de servers die u wilt beheren. - Genereer SSH-sleutels voor wachtwoordloze authenticatie: Genereer SSH-sleutels met behulp van:

Kopieer de sleutel naar beheerde servers met:ssh-keygen -t rsa -b 2048ssh-copy-id gebruiker@remote-server

Ansible Playbooks gebruiken

Playbooks automatiseren taken door ze te definiëren als YAML-scripts. Hier is een eenvoudig voorbeeld voor de installatie van de tmux pakket op meerdere servers:

- hosts: webservers worden: ja taken: - naam: tmux-pakket installeren yum: naam: tmux status: aanwezig Voer het draaiboek uit met:

ansible-playbook Ansible wordt gelijktijdig geïnstalleerd tmux op alle servers die in het inventarisbestand staan vermeld.

Optimalisatie van systeemprestaties met Tuned

Afgestemd is een tool voor systeemoptimalisatie die prestatie-instellingen aanpast op basis van vooraf gedefinieerde profielen. Het optimaliseert het systeemgedrag voor verschillende workloads, zoals desktopprestaties, virtuele gasten of servers met hoge doorvoer.

Stappen voor het gebruik van Tuned:

- Installatie controleren:

yum install tuned systemctl start tuned systemctl enable tuned - Lijst met beschikbare profielen:

afgestemde-adm lijst - Pas het aanbevolen profiel toe:

tuned-adm profiel virtuele gast

Belangrijkste punten

- Beveiliging van gebruikersaccounts: Maak unieke gebruikersnamen, hanteer een sterk wachtwoordbeleid en configureer UID-bereiken om de kans op raden te minimaliseren.

- Verminder het aanvalsoppervlak: Gebruik

toerentalofdnfom onnodige pakketten en services te verwijderen en alleen de essentiële componenten actief te houden. - Harden SSH-configuraties: Schakel root-aanmelding uit, gebruik sleutelgebaseerde authenticatie en wijzig de standaard SSH-poorten.

- Firewalls en SELinux inschakelen: Voeg beveiligingslagen toe met hulpmiddelen zoals

firewallden SELinux, waardoor strengere toegangscontroles worden afgedwongen. - Automatiseer met Ansible: Gebruik playbooks om repetitieve taken, zoals software-installatie en systeemconfiguratie, te automatiseren.

- Hefboomwerking afgestemd: Optimaliseer de prestaties door vooraf gedefinieerde profielen te kiezen op basis van de werklastvereisten.

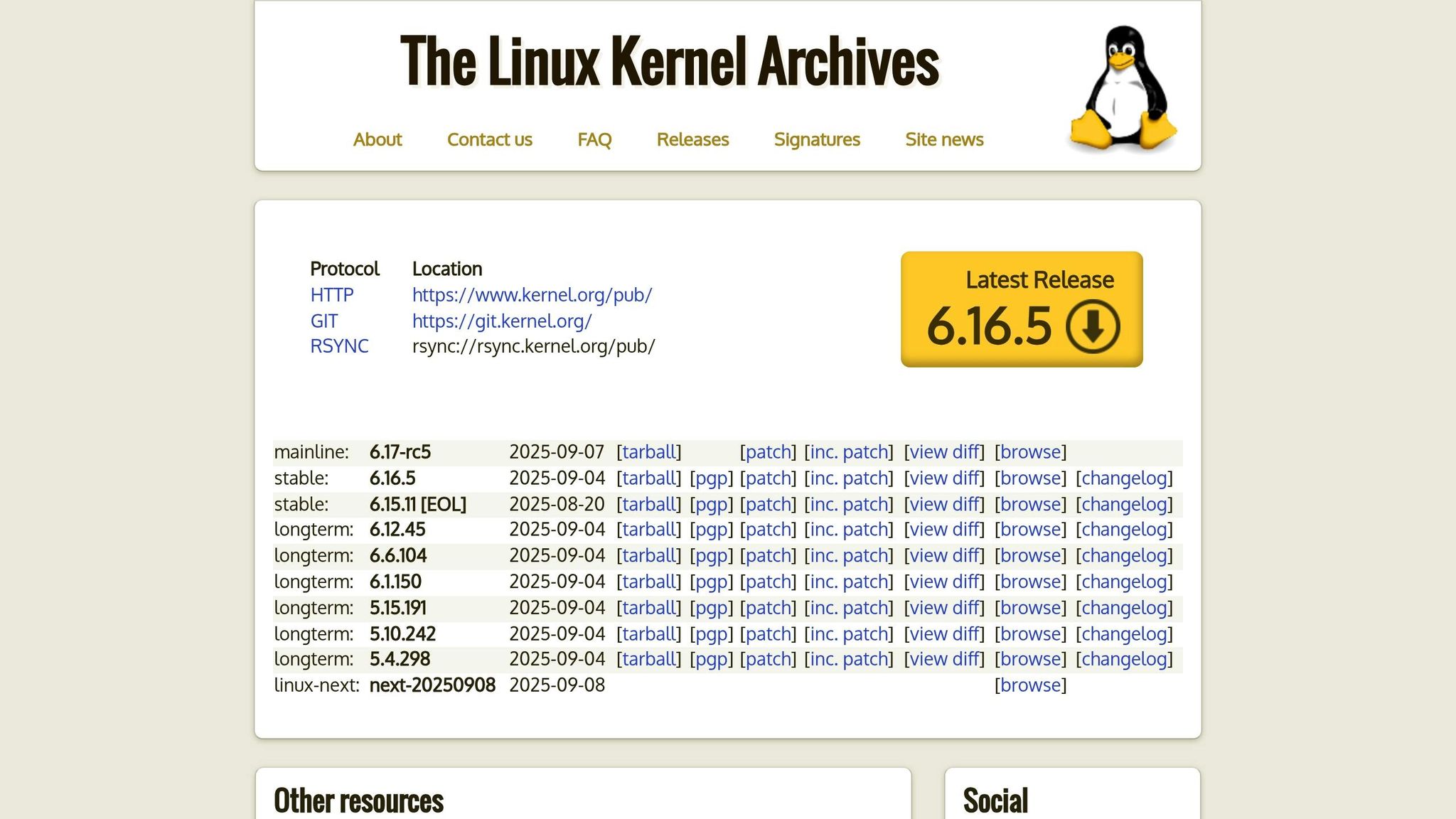

- Houd systemen up-to-date: Pas regelmatig beveiligingspatches toe om kwetsbaarheden te minimaliseren zonder het systeem te overbelasten met onnodige updates.

Conclusie

Het beveiligen en automatiseren van uw Linux-server is een transformatieve stap naar een veilige en efficiënte IT-omgeving. Door de strategieën in deze handleiding te implementeren, kunt u uw systeem beschermen tegen aanvallen en tegelijkertijd de handmatige werklast drastisch verminderen door middel van automatisering. Vergeet niet dat beveiliging geen eenmalige taak is, maar een continu proces van monitoring, updates en verfijning van uw systemen.

Bron: "Linux Server Hardening: Security → Performance → Automation (Full Guide)" – ZeroDay Reaper, YouTube, 31 augustus 2025 – https://www.youtube.com/watch?v=MxmljCTDMSY

Gebruik: Ingebed ter referentie. Korte citaten gebruikt voor commentaar/recensie.