Bedreigingsdetectie bij toewijzing van resources in hybride clouds

Hybride cloudomgevingen zijn krachtig, maar brengen ook unieke beveiligingsrisico's met zich mee. Doordat workloads constant verschuiven tussen on-premises, private en publieke cloudomgevingen, verandert het aanvalsoppervlak snel. Verkeerde configuraties tijdens het schalen van resources, risico's van laterale verplaatsing en interne dreigingen zijn de grootste uitdagingen waar organisaties mee te maken krijgen. Tegen 2025, 99% aan beveiligingsfouten in de cloud Dit zal voortkomen uit verkeerde configuraties door de klant, wat het belang van proactieve maatregelen benadrukt.

Belangrijkste punten:

- Foutieve configuraties: Snelle schaalvergroting leidt vaak tot blootgestelde API's, open databases en zwakke IAM-beleidsregels.

- Zijwaartse beweging: Aanvallers maken misbruik van hiaten tussen omgevingen en gebruiken inloggegevens om detectie te omzeilen.

- Bedreigingen van binnenuit: In hybride omgevingen vergroten machtigingen op hoog niveau het risico op misbruik en accountovernames.

Oplossingen:

- Continu scannen: Gebruik tools zoals CSPM en CDR om configuratiefouten in realtime te monitoren en te corrigeren.

- Gedragsanalyse: Gebruik AI-gestuurde tools zoals UEBA om ongebruikelijke activiteiten en bedreigingen van binnenuit te detecteren.

- Netwerkverkeersmonitoring: Focus op "oost-west" verkeer om laterale bewegingen tussen werklasten te detecteren.

- Zero Trust-beleid: Hanteer strikte toegangscontroles en verifieer alle verzoeken.

- Microsegmentatie: Isoleer de werkbelasting om mogelijke schade te beperken in geval van inbreuken.

De beveiliging van hybride clouds vereist een gelaagde aanpak die geavanceerde tools, realtime monitoring en strikte toegangscontroles combineert om risico's effectief te beperken.

Ga verder dan de basisprincipes van Azure- en hybride cloudbeveiliging met Vectra AI

Beveiligingsrisico's bij de toewijzing van resources in hybride clouds

Hybride cloudomgevingen brengen hun eigen beveiligingsuitdagingen met zich mee, voornamelijk vanwege de dynamische aard van de toewijzing van resources. Deze constante verandering creëert kwetsbaarheden die aanvallers snel weten te misbruiken. Laten we enkele van de meest urgente bedreigingen eens nader bekijken.

Foutieve configuraties bij het schalen van resources

De snelle schaalvergroting van hybride cloudomgevingen botst vaak met traditionele beveiligingsprotocollen. Met één klik of een snelle code-update kunnen nieuwe resources worden gelanceerd, maar deze snelheid omzeilt vaak de gevestigde processen voor wijzigingsbeheer. Wanneer teams werken met meerdere platforms zoals Amazon VPC, Azure VNet en Google VPC, zijn configuratiefouten bijna onvermijdelijk.

Deze fouten kunnen leiden tot blootgestelde API's, open databases, opslagbuckets met te ruime toegangsrechten en slecht geconfigureerde netwerkbeveiligingsgroepen. Erger nog, beveiligingsbeleid dat is ontworpen voor on-premises systemen is niet altijd probleemloos overdraagbaar naar openbare systemen. clouddiensten. Deze discrepantie kan leiden tot kritieke hiaten in firewallregels en inbraakdetectiesystemen. 89% van organisaties Nu we multicloudstrategieën toepassen, is de complexiteit van het beheren van consistente beveiligingsinstellingen op verschillende platformen exponentieel toegenomen, waardoor het risico op fouten groter wordt.

Deze misstappen creëren niet alleen toegangspunten voor aanvallers, maar openen ook de deur voor laterale aanvallen, met name tijdens het overdragen van werklast.

Risico's van zijwaartse bewegingen tijdens het verplaatsen van lasten

Het verplaatsen van workloads tussen on-premises en cloudomgevingen vormt een extra risico. Naarmate traditionele beveiligingsgrenzen vervagen, maken aanvallers gebruik van de zwakke plekken waar beveiligingsmaatregelen inconsistent zijn. Deze lacunes stellen hen in staat om ongemerkt tussen systemen te wisselen. Recente gevallen laten zien dat aanvallers legitieme inloggegevens en kortstondige workloads gebruiken om zich lateraal te verplaatsen en detectie te omzeilen.

Groepen zoals de Rhysida ransomwarebende Ze zijn nog een stap verder gegaan door zich te nestelen in cloudidentiteitssystemen zoals Azure AD. Door een initiële inbreuk op een eindpunt te combineren met persistentie in directoryservices, kunnen ze de laterale verspreiding over zowel IaaS- als SaaS-platforms versnellen. Ze schakelen ook interne beveiligingen uit, waardoor hun acties lijken op normaal gebruikersgedrag. Het gebruik van hergebruikte IP-adressen en tijdelijke workloads bemoeilijkt continue monitoring, waardoor aanvallers de dekking krijgen die ze nodig hebben om ongehinderd te opereren.

Abnormaal verkeer en interne dreigingen

Bedreigingen van binnenuit worden nog gevaarlijker in hybride clouds, waar vaak hoge toegangsrechten vereist zijn voor de toewijzing van resources. Kwaadwillende medewerkers kunnen opzettelijk onveilige configuraties creëren die naadloos in de dagelijkse werkzaamheden opgaan, gebruikmakend van de complexiteit van deze systemen. Alarmerende statistieken tonen aan dat Het aantal aanvallen waarbij accounts werden overgenomen, steeg met 250%. In 2024 maakt dit het voor aanvallers mogelijk om gestolen inloggegevens te gebruiken om legitieme gebruikers na te bootsen en zo gegevens te stelen of resources te kapen voor activiteiten zoals cryptomining of DDoS-aanvallen.

Het monitoren van interne dreigingen is met name lastig in hybride omgevingen. Traditionele tools richten zich op "noord-zuid"-verkeer – data die het netwerk binnenkomt of verlaat – maar hybride omgevingen vereisen inzicht in "oost-west"-verkeer, dat zich verplaatst tussen interne workloads en cloudomgevingen. Schaduw-IT voegt een extra risicolaag toe. Ontwikkelaars starten vaak workloads op met persoonlijke accounts om administratieve hindernissen te omzeilen, waardoor onbeheerde systemen ontstaan met standaardwachtwoorden en verborgen kwetsbaarheden. Deze onbeheerde systemen zijn aantrekkelijke doelwitten voor zowel externe aanvallers als kwaadwillende medewerkers die weten hoe ze deze blinde vlekken effectief kunnen uitbuiten.

Detectietechnieken voor bedreigingen bij de toewijzing van resources in hybride clouds

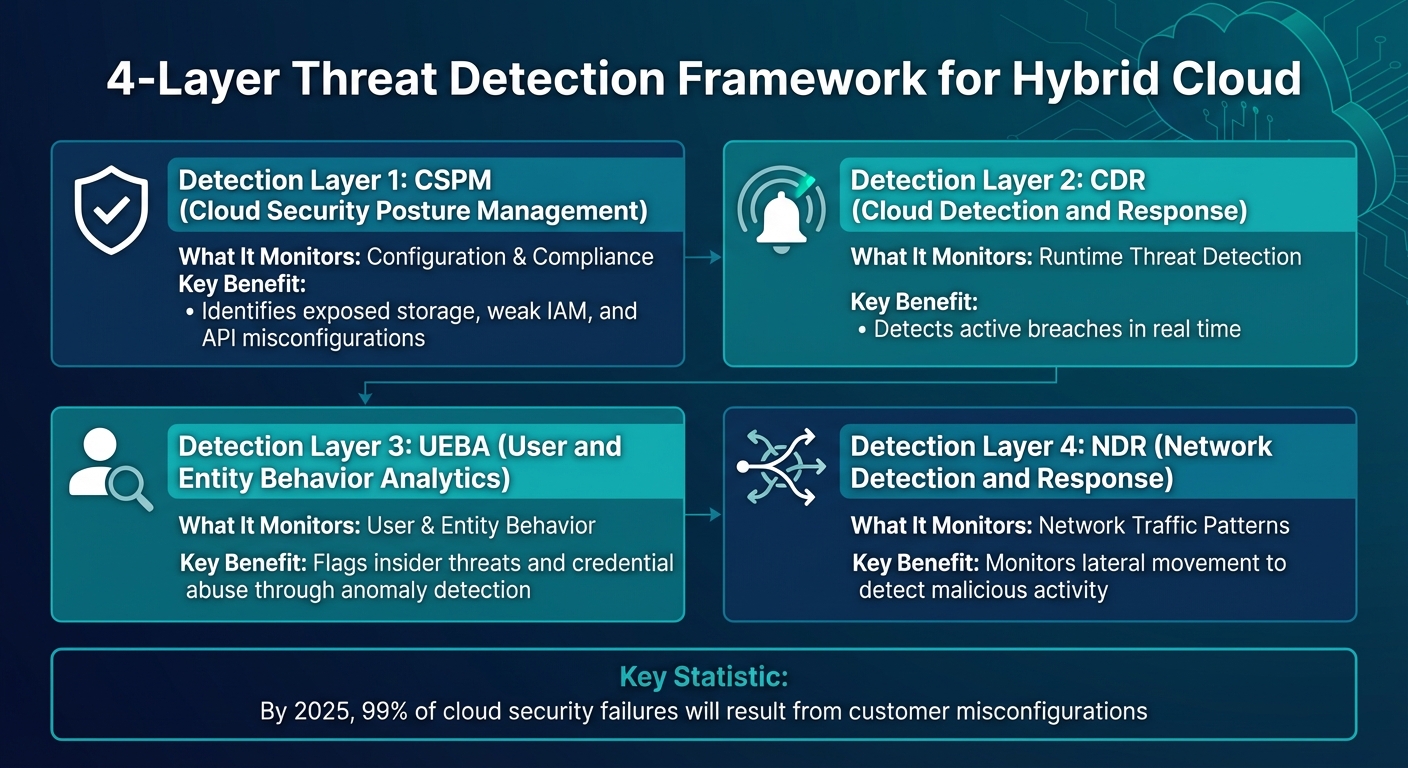

Vergelijking van dreigingsdetectielagen en beveiligingstools voor hybride clouds

Naarmate hybride cloudomgevingen steeds dynamischer worden, vereist het detecteren en beperken van bedreigingen een verschuiving van traditionele beveiligingsmethoden. De flexibele aard van resourceallocatie – waarbij workloads binnen enkele seconden kunnen verschijnen en verdwijnen – vereist tools die gelijke tred kunnen houden met snelle veranderingen en tegelijkertijd enorme hoeveelheden data van verschillende platformen kunnen analyseren.

Continue kwetsbaarheidsscanning

De hoeksteen van de beveiliging van hybride clouds is regelmatig scannen. Tools zoals Cloud Security Posture Management (CSPM) Monitor uw cloudactiva continu en identificeer verkeerde configuraties, verouderde software en zwakke toegangscontroles voordat aanvallers er misbruik van kunnen maken. Deze tools bieden ook direct advies om problemen aan te pakken, zoals zwakke IAM-beleidsregels of blootgestelde API's.

Hier is een opvallende statistiek: Naar verwachting zullen in 2025 99% aan beveiligingsproblemen in de cloud het gevolg zijn van verkeerde configuraties door klanten. Dit onderstreept waarom continu scannen onmisbaar is. Modern Clouddetectie en -respons (CDR) Deze tools verbeteren dit proces door cloudactiviteit in realtime te analyseren, waardoor de detectietijd wordt teruggebracht van de gebruikelijke 15+ minuten voor het verwerken van logbestanden in batches tot slechts enkele seconden. Deze snelheid is cruciaal, omdat aanvallers kwetsbaarheden vaak binnen enkele minuten na ontdekking misbruiken.

""Realtime beveiliging maakt het verschil tussen het voorkomen van een inbreuk en het moeten reageren op een incident – elke seconde telt. De hedendaagse tegenstander beweegt zich snel en over verschillende domeinen heen, en verdedigers kunnen het zich niet veroorloven om tijd te verspillen met wachten tot cloudlogs zijn verwerkt of detecties zijn geladen.""

- Elia Zaitsev, Chief Technology Officer, CrowdStrike

Het vroegtijdig integreren van beveiliging in de ontwikkelingscyclus, een praktijk die bekendstaat als shift-left beveiliging, Dit verbetert de bescherming nog verder. Tools zoals Trivy en Docker Security Scanning controleren containerimages op kwetsbaarheden tijdens de ontwikkeling, terwijl Static Application Security Testing (SAST) codefouten identificeert vóór de implementatie. Deze proactieve maatregelen helpen resources te beveiligen voordat ze live gaan.

Naast het scannen van de omgeving, biedt het monitoren van subtiele gedragsveranderingen een extra verdedigingslaag.

Detectie van gedragsafwijkingen

Terwijl traditionele methoden zich richten op bekende bedreigingen, identificeert gedragsanalyse ongebruikelijke activiteiten. Gebruikers- en entiteitsgedragsanalyse (UEBA) Het systeem maakt gebruik van AI en machine learning om basislijnen vast te stellen voor normale werking op het gebied van identiteit, netwerk en data. Afwijkingen, zoals een gebruiker die veel meer data opvraagt dan gebruikelijk of die binnen een uur vanaf twee continenten inlogt, worden direct gesignaleerd.

Deze methode is bijzonder effectief tegen bedreigingen van binnenuit en aanvallen op basis van inloggegevens, die de belangrijkste oorzaken zijn van datalekken in de cloud. Zo gebruikte een financiële dienstverlener met 8.000 werknemers Microsoft Entra ID Protection en Sentinel om 'password spray'-aanvallen te detecteren – gedefinieerd als meer dan 50 mislukte inlogpogingen op meer dan 10 accounts vanaf één bron. Door analyseregels in te stellen, werd de detectietijd teruggebracht van meer dan 30 dagen tot slechts enkele minuten.

Uitgebreide detectie en respons (XDR) Dit gaat nog een stap verder door gedragssignalen te correleren tussen eindpunten, e-mail, identiteit en cloudinfrastructuur. Een productiebedrijf gebruikte bijvoorbeeld gedragsanalyse om afwijkingen in de toegang tot opslag te koppelen aan wijzigingen in SQL-schema's, waardoor snel een geavanceerde persistente dreiging (APT) werd geïdentificeerd.

Effectieve gedragsmonitoring omvat meerdere lagen: rekenkracht (om het kapen van resources zoals cryptomining te detecteren), opslag (om het opsporen van grootschalige data-extracties) en identiteit (om misbruik van inloggegevens aan het licht te brengen). Zonder dergelijke tools kunnen geavanceerde bedreigingen meer dan 30 dagen onopgemerkt blijven – een gevaarlijke vertraging in de cloudbeveiliging.

Netwerkverkeersmonitoring

Als aanvulling op kwetsbaarheidsscans en gedragsanalyses biedt het monitoren van netwerkverkeer essentieel inzicht in laterale bewegingen. In hybride cloudomgevingen betekent dit dat de focus niet alleen moet liggen op "noord-zuid"-verkeer (data die het netwerk binnenkomen of verlaten), maar ook op "oost-west"-verkeer – de laterale beweging tussen workloads. Aanvallers maken vaak misbruik van deze routes nadat ze initiële toegang hebben verkregen, met name op het snijvlak van on-premises en cloudsystemen.

Netwerkdetectie en -respons (NDR) Tools analyseren gegevensbronnen zoals VPC-flowlogs, DNS-logs en firewallgebeurtenissen om potentiële bedreigingen te detecteren. Amazon GuardDuty verwerkt bijvoorbeeld miljarden gebeurtenissen met behulp van machine learning en dreigingsinformatie. Hoewel 771 TP3T aan cybersecurity-experts het oost-westverkeer monitoren, ontbreekt bij 401 TP3T van deze data nog steeds de context die nodig is voor effectieve dreigingsdetectie.

Gecentraliseerde logging is cruciaal voor bruikbare inzichten. Door netwerklogs te streamen naar een Security Information and Event Management (SIEM)-platform zoals Microsoft Sentinel, Splunk of IBM QRadar, kunnen organisaties gegevens correleren in hun gehele hybride omgeving. Het inschakelen van VPC Flow Logs in AWS of Network Security Group (NSG) Flow Logs in Azure legt metadata vast over IP-verkeer, wat helpt bij het vaststellen van een basislijn voor normale netwerkinteracties. Afwijkingen van deze basislijn kunnen wijzen op kwaadwillige activiteiten.

Een alomvattende aanpak combineert CSPM, CDR, UEBA en NDR, zoals hieronder samengevat:

| Detectielaag | Wat het monitort | Belangrijkste voordeel |

|---|---|---|

| CSPM | Configuratie en naleving | Identificeert blootgestelde opslag, zwakke IAM-instellingen en API-configuratiefouten. |

| CDR | Bedreigingsdetectie tijdens runtime | Detecteert actieve inbreuken in realtime. |

| UEBA | Gebruikers- en entiteitsgedrag | Signaleert interne dreigingen en misbruik van inloggegevens door middel van anomaliedetectie. |

| NDR | Netwerkverkeerspatronen | Bewaakt zijwaartse bewegingen om kwaadwillige activiteiten te detecteren. |

Automatisering is essentieel voor effectieve netwerkmonitoring. Door drempelwaarden te scripten en herstelacties te automatiseren, kunnen organisaties ervoor zorgen dat de cyclus "monitoren-detecteren-actie" zonder menselijke tussenkomst verloopt. Dit verkort de verblijftijd – de periode dat aanvallers onopgemerkt in uw systeem blijven – en minimaliseert potentiële schade.

sbb-itb-59e1987

Beste werkwijzen voor het beveiligen van de toewijzing van resources in een hybride cloudomgeving

Het beveiligen van de toewijzing van resources in een hybride cloudomgeving vereist een gelaagde aanpak om potentiële bedreigingen af te weren. Door meerdere verdedigingsmechanismen te integreren, maakt u het voor aanvallers aanzienlijk moeilijker om kwetsbaarheden tijdens de resourceallocatie te misbruiken.

Het implementeren van Zero Trust-beleid

Zero Trust keert de traditionele beveiligingsaanpak om door elk verzoek als verdacht te beschouwen totdat het is geverifieerd. Dit is vooral cruciaal tijdens de toewijzing van resources, waarbij workloads constant worden opgestart of opgeschaald in on-premises en cloudomgevingen.

De kern van Zero Trust is continue verificatie. Elke toegangsaanvraag wordt gecontroleerd en dubbel gecontroleerd, ongeacht de herkomst. De overgang van netwerkgebaseerde naar identiteitsgebaseerde beveiliging is een cruciale stap. Tools zoals SPIFFE (Secure Production Identity Framework for Everyone) Wijs consistente identiteiten toe aan services, zodat u toegangsbeleid kunt baseren op de WHO in plaats van de waar.

Een ander belangrijk element is Just-in-time (JIT) toegang, Dit biedt tijdelijke, taakspecifieke machtigingen alleen wanneer dat nodig is. Ontwikkelaars kunnen bijvoorbeeld kortstondige toegang krijgen tot specifieke resources, waardoor het risico op misbruik van inloggegevens wordt geminimaliseerd.

Om te beginnen, breng alle assets in uw hybride cloud in kaart en bepaal wie toegang nodig heeft tot wat en waarom. Gebruik uw cloudbeveiligingstools om strikte 'standaard weigeren'-beleidsregels af te dwingen, zodat elke ongeautoriseerde aanmaak van resources wordt geblokkeerd voordat deze een probleem wordt. Deze aanpak minimaliseert niet alleen configuratiefouten, maar legt ook de basis voor verdere isolatiestrategieën.

Microsegmentatie voor het isoleren van werkbelastingen

Microsegmentatie verdeelt uw netwerk in kleinere, beter beheersbare zones, tot op het niveau van individuele workloads. Dit zorgt ervoor dat als één segment wordt gecompromitteerd, de aanvaller zich niet ongehinderd door uw hele omgeving kan bewegen. Dit is met name belangrijk tijdens de toewijzing van resources, waarbij nieuwe workloads tijdelijk verhoogde privileges of onvolledige beveiligingsmaatregelen kunnen hebben.

In tegenstelling tot bredere segmentatie, richt microsegmentatie zich op het isoleren van elke afzonderlijke workload. Elke verbinding tussen segmenten vereist expliciete authenticatie en autorisatie, waardoor de blootstelling van gevoelige resources wordt beperkt.

""Netwerkisolatie is niet langer optioneel, maar een noodzakelijke maatregel om cloud- en hybride omgevingen te beschermen.""

Je kunt microsegmentatie afdwingen met behulp van tools zoals Netwerkbeveiligingsgroepen (NSG's) en Toegangscontrolelijsten (ACL's), waarmee je toegangsregels met minimale privileges kunt toepassen. Het groeperen van alle componenten van een enkele applicatie binnen één grens vereenvoudigt bijvoorbeeld de monitoring en maakt het gemakkelijker om afwijkingen op te sporen.

Schakel bovendien de standaard uitgaande toegang voor cloudbronnen uit. Veel cloudbronnen bieden standaard onbeperkte internettoegang, wat onnodige risico's met zich mee kan brengen. Door strikte uitgaande regels toe te passen, zorgt u ervoor dat workloads alleen communiceren met goedgekeurde bestemmingen.

Overmatige segmentatie kan echter leiden tot onnodige complexiteit.

""Microsegmentatie die een redelijke grens overschrijdt, doet het voordeel van isolatie teniet. Wanneer je te veel segmenten creëert, wordt het moeilijk om communicatiepunten te identificeren.""

Om dit aan te pakken, moet het beheer van netwerkbronnen worden geautomatiseerd om configuratiefouten te voorkomen die door aanvallers kunnen worden misbruikt.

Door AI aangedreven dreigingsinformatie

Door AI aangedreven dreigingsinformatie verwerkt enorme hoeveelheden beveiligingsgegevens in realtime, waardoor het een essentieel instrument is voor het identificeren en aanpakken van bedreigingen tijdens de toewijzing van middelen.

Met Gebruikers- en entiteitsgedragsanalyse (UEBA), AI stelt een basislijn vast voor normale activiteit en signaleert ongebruikelijk gedrag. Als een serviceaccount bijvoorbeeld onvoorspelbaar gedrag vertoont tijdens een resource-schaaloperatie, kan UEBA de afwijking detecteren en u hiervan op de hoogte stellen.

AI maakt het ook mogelijk geautomatiseerde sanering, Dit maakt het mogelijk om onveilige configuraties snel te herstellen voordat ze misbruikt kunnen worden. Dit is vooral belangrijk omdat de dynamische aard van cloudomgevingen vaak bedreigingen introduceert die handmatige monitoring mogelijk over het hoofd ziet.

Gecentraliseerde logging is een andere belangrijke component. Door logs van zowel on-premises als cloudomgevingen te aggregeren, kan AI gegevens correleren om bedreigingen in beide omgevingen te identificeren. Als bijvoorbeeld een on-premises server is gecompromitteerd en de aanvaller die inloggegevens gebruikt om cloudresources toe te wijzen, kan een uniform loggingsysteem helpen om de verbanden te leggen.

Eindelijk, adaptieve netwerkverharding Het maakt gebruik van AI om verkeerspatronen te analyseren en strengere beveiligingsmaatregelen aan te bevelen. Dit creëert een feedbacklus die uw verdediging continu versterkt, waardoor aanvallers minder lang in uw omgeving kunnen rondhangen.

Serverion‘Beveiligingsfuncties voor hybride cloudimplementaties

Serverion combineert proactieve dreigingsdetectie met geavanceerde beveiligingsmaatregelen, waardoor hybride cloudimplementaties veilig blijven tijdens de toewijzing van resources.

DDoS-bescherming en gegevensbeveiliging

Serverion's Ultieme DDoS-bescherming kan aanvallen aan tot 4 Tbps, waardoor de bedrijfsvoering soepel blijft verlopen, zelfs tijdens schaalvergroting of het overdragen van werkbelasting. Om gegevens te beschermen, wordt alle opgeslagen informatie versleuteld en ontvangt het systeem regelmatig updates. beveiligingsupdates. Meerlaagse hardware- en softwarefirewalls bieden een extra verdedigingslaag. Dit is vooral belangrijk tijdens de toewijzing van resources, omdat nieuwe workloads mogelijk verhoogde privileges of tijdelijke beveiligingsinstellingen met zich meebrengen.

Beheerde services voor dreigingsmonitoring

Serverion biedt 24/7 netwerkbewaking, waarbij geautomatiseerde systemen worden gecombineerd met experts ter plaatse om snel ongebruikelijke verkeers- of toegangsproblemen aan te pakken tijdens het opschalen van resources. Met een 99.9% uptime-garantie, Hun monitoring garandeert de betrouwbaarheid.

Hun beheerde diensten omvatten serverbeheer Voor zowel Windows als Linux, inclusief taken zoals OS-updates, patches en configuratiebeveiliging. Om gegevensverlies tijdens resourceovergangen te voorkomen, geautomatiseerde back-ups en snapshots Deze controles worden meerdere keren per dag uitgevoerd, waardoor snel herstel mogelijk is in geval van een dreiging. De services integreren naadloos met de schaalbare hosting van Serverion en bieden continue bescherming in elke fase van de implementatie.

Schaalbare hostingoplossingen voor hybride omgevingen

Met 37 datacenterlocaties Serverion biedt u wereldwijd, inclusief Amsterdam, New York en Den Haag, de mogelijkheid om uw bedrijf te implementeren. Virtuele privéservers (VPS) of dedicated servers dicht bij uw bestaande infrastructuur. Deze configuratie vermindert de latentie en zorgt tegelijkertijd voor consistente beveiliging tijdens de toewijzing van resources. VPS-abonnementen variëren van $11/maand (1 core, 2 GB RAM, 50 GB SSD) naar $220/maand (12 kernen, 64 GB RAM, 1000 GB SSD, 100 TB bandbreedte).

Serverion biedt zowel beheerde als onbeheerde hostingopties, waardoor u flexibel bent in het kiezen van het niveau van beheer dat het beste bij uw behoeften past. Voor veeleisende taken zoals Big Data-verwerking of blockchain-hosting, Hun gespecialiseerde infrastructuur ondersteunt resource-intensieve bewerkingen zonder de beveiliging in gevaar te brengen. volledige root-toegang Bij VPS-instances en professionele beheerservices kunt u de beveiligingsconfiguraties aanpassen en tegelijkertijd vertrouwen op robuuste basisbeveiliging.

Conclusie

Zoals eerder aangegeven, brengen hybride cloudomgevingen unieke uitdagingen met zich mee die flexibele en goed gecoördineerde beveiligingsmaatregelen vereisen. De manier waarop resources in deze omgevingen worden toegewezen, introduceert risico's zoals verkeerde configuraties, laterale verplaatsing en identiteitsgerichte aanvallen. Deze kwetsbaarheden blijven vaak wekenlang onopgemerkt, waardoor aanvallers ruimschoots de tijd krijgen om hun bevoegdheden te verhogen en gevoelige gegevens te stelen.

Om deze problemen aan te pakken, moeten organisaties zich richten op het centraliseren van beveiligingsgegevens door middel van uniforme logging, gedragsanalyse en geavanceerde monitoring met behulp van AI. Deze aanpak kan de detectietijd drastisch verkorten – van weken tot slechts enkele minuten. Het implementeren van Extended Detection and Response (XDR)-systemen helpt bij het leggen van verbanden tussen endpoints, identiteitssystemen en infrastructuur. Daarnaast zorgt de toepassing van Zero Trust-principes, microsegmentatie en geautomatiseerde herstelprocessen voor een sterkere verdediging tegen potentiële bedreigingen. Het is ook cruciaal om het model van gedeelde verantwoordelijkheid te begrijpen: cloudproviders beveiligen de infrastructuur, maar het is aan de klanten om hun applicaties, gegevens en configuraties te beschermen.

Belangrijkste punten

- Centraliseer beveiligingsgegevens en gebruik gedragsanalyses.Combineer logboeken van de identiteits-, netwerk- en applicatielagen in één SIEM-platform (Security Information and Event Management). Volg wijzigingen in beheerlagen, authenticatiepatronen, verkeersstromen en dataverwerking. Gebruik AI en machine learning om afwijkingen te detecteren, zoals ongebruikelijke inloglocaties of pieken in dataoverdracht. Besteed nauwlettend aandacht aan identiteitsgerelateerde activiteiten zoals authenticatie en privilege-escalatie, Dit zijn namelijk veelvoorkomende aanvalsvectoren. Geautomatiseerde hersteltools zijn essentieel om configuratiefouten snel te verhelpen voordat ze kunnen worden misbruikt.

- Uniformeer de beveiligingsinstellingen in alle omgevingen.Standaardiseer beveiligingsprocedures voor zowel on-premises als cloudgebaseerde systemen. Gebruik microsegmentatie om verkeer tussen subnetgrenzen te monitoren en laterale bewegingen tijdens workloadovergangen te detecteren. Begin vroeg in het ontwerpproces met dreigingsmodellering met behulp van frameworks zoals het "4-vragenkader" om proactief kwetsbaarheden aan te pakken vóór de implementatie. Door deze strategieën te integreren, kunnen hybride cloudomgevingen zowel veilig als flexibel zijn, waardoor de beveiligingsmaatregelen gelijke tred houden met de eisen van moderne cloudactiviteiten.

Veelgestelde vragen

Wat zijn de belangrijkste beveiligingsuitdagingen in hybride cloudomgevingen?

Hybride cloudomgevingen combineren on-premises infrastructuur met publieke cloudservices, maar deze opzet brengt unieke beveiligingsuitdagingen met zich mee. Naarmate gegevens tussen deze omgevingen worden verplaatst, nemen de risico's toe. datalekken en lekken groeien, vooral als de versleutelingsmethoden en overdrachtsprotocollen niet op elkaar zijn afgestemd. Bovendien kunnen verschillen in beveiligingsinstrumenten en -beleid binnen de hybride configuratie leiden tot verkeerde configuraties en beleidsverschuiving, waardoor cruciale hulpbronnen onbeschermd achterblijven.

Een andere belangrijke uitdaging is zichtbaarheidslacunes. Monitoringtools hebben vaak moeite om een uniform overzicht te bieden van on-premises en cloudsystemen, waardoor het lastiger is om bedreigingen te identificeren en erop te reageren. Dit gebrek aan inzicht kan risico's blootleggen. onveilige API's en integratiepunten, die aanvallers mogelijk kunnen misbruiken. Het beheren van inloggegevens in deze omgevingen voegt een extra laag complexiteit toe, waardoor de kans op misbruik toeneemt. risico's van bevoorrechte toegang. Verder, nalevingsvereisten Het wordt lastiger om aan de eisen te voldoen wanneer gegevens regionale of nationale grenzen overschrijden.

Om deze risico's te beperken, moeten organisaties uniforme beveiligingsbeleidsregels implementeren, zorgen voor end-to-end-versleuteling, logboekregistratie centraliseren en configuratiecontroles automatiseren. Serverion’De beheerde hybride cloudoplossingen van vereenvoudigen de beveiliging van hybride architecturen door geïntegreerde monitoring, consistente beleidshandhaving en veilige API-gateways te bieden. Zo kunnen organisaties zowel de prestaties als de beveiliging op peil houden.

Hoe kunnen organisaties laterale bewegingen in hybride cloudomgevingen monitoren en stoppen?

Om laterale beweging in hybride cloudomgevingen onder controle te houden, is het raadzaam om een Nul vertrouwen Deze aanpak is essentieel. Deze strategie behandelt elke gebruiker, workload en netwerksegment als onbetrouwbaar totdat deze grondig is geverifieerd. Door microsegmentatie te implementeren en strikte, op identiteit gebaseerde toegangscontroles af te dwingen, kunnen organisaties de toegang tot resources beperken en voorkomen dat aanvallers zich ongehinderd door systemen bewegen. Combineer dit met beleid van minimale privileges en continue identiteitsvalidatie om bedreigingen zoals diefstal van inloggegevens of misbruik van tokens tegen te gaan.

Verbeterde zichtbaarheid is een andere cruciale stap. Verzamel en analyseer logboeken, telemetrie en gedragsgegevens van cloud-API's, on-premise systemen en virtuele netwerken. Door deze gegevens te centraliseren in een beveiligingsplatform kunnen ongebruikelijke activiteiten, zoals privilege-escalatie of verdachte verkeerspatronen, snel worden gedetecteerd, waardoor sneller kan worden gereageerd.

Ten slotte, een verdediging in de diepte Een goede strategie is essentieel. Dit houdt in dat netwerksegmentatie, inbraakdetectie en geautomatiseerde beleidshandhaving worden gecombineerd. Regelmatige dreigingsmodellering, een actuele inventaris van alle assets en een uniform incidentresponsplan kunnen de risico's aanzienlijk verminderen. Deze maatregelen zorgen ervoor dat laterale bewegingen worden geïdentificeerd en gestopt voordat ze kritieke systemen bedreigen.

Hoe verbetert AI de detectie van bedreigingen in hybride cloudomgevingen?

AI transformeert de detectie van bedreigingen in hybride cloudomgevingen door gebruik te maken van machinaal leren en diep leren Om enorme datasets uit zowel publieke als private cloudsystemen te doorzoeken. Deze geavanceerde technologieën sporen potentiële risico's vroegtijdig op en stoppen ze voordat ze uitgroeien tot volwaardige aanvallen.

Met realtime-analyse automatiseert AI de identificatie van complexe en steeds veranderende dreigingspatronen, waardoor de snelheid en precisie van beveiligingsmaatregelen worden verhoogd. Deze geautomatiseerde, proactieve strategie stelt organisaties in staat hun hybride cloudomgevingen te beschermen tegen geavanceerde cyberdreigingen, terwijl de behoefte aan constant handmatig toezicht wordt verminderd.