Integratie van Infrastructure as Code (IaC) met CI/CD: beste werkwijzen

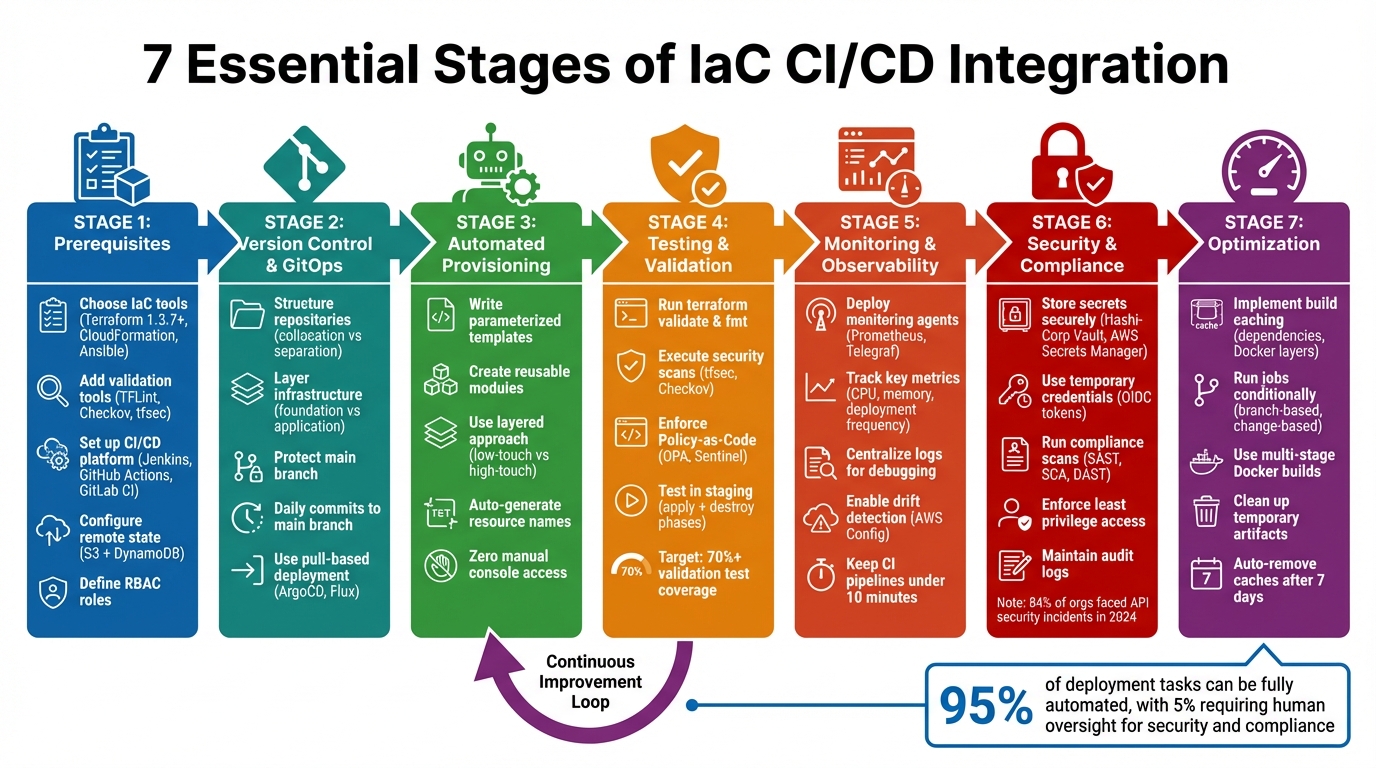

Infrastructure as Code (IaC) vereenvoudigt infrastructuurbeheer door het om te zetten in code, wat zorgt voor snellere provisioning, consistentie tussen omgevingen en betere beveiliging. Integratie van IaC met CI/CD-pipelines garandeert geautomatiseerde, betrouwbare implementaties met behoud van beveiliging en compliance. Dit is wat u moet weten:

- Selecteer de juiste hulpmiddelenGebruik frameworks zoals Terraform, AWS CloudFormation of Ansible. Voeg validatietools toe (bijv. TFLint, Checkov) om fouten vroegtijdig op te sporen.

- CI/CD-platformen instellenConfigureer platforms zoals GitHub Actions of Jenkins met de juiste afhankelijkheden, statusbeheer en netwerktoegang.

- Versiebeheer: Sla Infrastructure as Code (IaC) op in Git, organiseer repositories effectief en volg GitOps-workflows voor geautomatiseerde updates.

- Geautomatiseerde validatie: Gebruik hulpmiddelen zoals

terraform validate,tfsec, en beleids-als-code-frameworks (bijvoorbeeld OPA) om beveiliging en naleving af te dwingen. - Testen: Valideer in testomgevingen en automatiseer

van toepassing zijnenvernietigenfasen om de betrouwbaarheid te waarborgen. - MonitoringImplementeer tools zoals Prometheus en AWS Config voor observability en het detecteren van afwijkingen.

- BeveiligingBeveilig geheimen met tools zoals HashiCorp Vault, handhaaf het principe van minimale privileges en houd auditlogboeken bij.

- Pijplijnen optimaliserenGebruik caching, voorwaardelijke uitvoering en het opruimen van artefacten om de snelheid te verbeteren en de kosten te verlagen.

IaC CI/CD-integratiepipeline: 7 essentiële stappen van configuratie tot optimalisatie

CI/CD-pipelines voor IaC/Terraform met Kief Morris – Aflevering 80

Voorwaarden voor IaC-integratie

Voordat je Infrastructure as Code (IaC) in je CI/CD-pipelines integreert, is het essentieel om de basis te leggen. Dit houdt in dat je de juiste tools selecteert, je automatiseringsplatform configureert en de verantwoordelijkheden van het team definieert. Het overslaan van deze stappen leidt vaak tot pipelinefouten, beveiligingslekken en gefrustreerde ontwikkelaars. Laten we de belangrijkste vereisten eens nader bekijken.

Kies uw IaC-tools

Het IaC-framework dat u kiest, zal het hele proces vormgeven. Terravorm (versie 1.3.7 of later) is een goede keuze voor multi-cloudomgevingen. Als uw infrastructuur voornamelijk op AWS is gebaseerd, AWS CloudFormation of de AWS Cloud Development Kit (CDK) wellicht zijn ze beter geschikt. Voor teams die naast provisioning ook configuratiebeheer nodig hebben, Weerhaak biedt een unieke aanpak. Houd er rekening mee dat elke tool specifieke versievereisten heeft. Als u bijvoorbeeld gebruikmaakt van Terratest Zorg er voor het testen voor dat uw buildagents Go versie 1.15.2 of later hebben geïnstalleerd.

Validatietools zijn net zo belangrijk als het provisioningframework. Tools zoals TFLint en cfn-lint Helpt bij het vroegtijdig opsporen van syntaxfouten. Beveiligingsscanners zoals tfsec, Tsjechov, cfn_nag, En KICS zijn van onschatbare waarde voor het opsporen van configuratiefouten voordat ze problemen kunnen veroorzaken. Voor AWS CDK-projecten, cdk_nag zorgt ervoor dat uw applicaties aansluiten bij de best practices van AWS.

""Het naar links verschuiven van tests gaat gepaard met lagere kosten, omdat testen geen pipelines vereist, wat kan leiden tot asynchrone feedback en hogere operationele kosten." – AWS Prescriptive Guidance

Stel uw CI/CD-platform in.

Je CI/CD-platform zal het implementatieproces orkestreren, dus een goede configuratie is cruciaal. Platforms zoals AWS CodePipeline, Jenkins, GitLab CI, GitHub-acties, En CircleCI Ondersteuning voor IaC-integratie is mogelijk, maar vereist een zorgvuldige configuratie. Uw build-agents hebben minimaal de AWS CLI (versie 2.9.15 of later), uw gekozen IaC-framework en Git voor versiebeheer nodig. Veel teams vertrouwen op Docker-images met vooraf geïnstalleerde afhankelijkheden om consistentie tussen pipeline-uitvoeringen te garanderen.

Voor Terraform-gebruikers is state management essentieel. Gebruik een externe backend zoals Amazon S3 in combinatie met DynamoDB Voor het vergrendelen van de status – dit voorkomt problemen zoals corruptie van de status wanneer meerdere pipeline-runs tegelijkertijd de infrastructuur wijzigen. Daarnaast heeft uw CI/CD-platform netwerktoegang nodig tot uw cloudprovider en eventuele privérepositories met herbruikbare sjablonen.

Definieer de rollen en verantwoordelijkheden van het team.

Duidelijk omschreven rollen voorkomen verwarring en fouten. Implementeer Rolgebaseerde toegangscontrole (RBAC) om te specificeren wie acties mag uitvoeren zoals plan, van toepassing zijn, of vernietigen. Doorgaans beheert het centrale platformteam de fundamentele repositories voor netwerken en IAM, terwijl de applicatieteams hun eigen infrastructuurrepositories beheren.

""De workflow voor samenwerkingsinfrastructuur als code is gebaseerd op vele andere best practices in de IT (zoals het gebruik van versiebeheer en het voorkomen van handmatige wijzigingen), en u moet deze fundamenten overnemen voordat u onze aanbevolen workflow volledig kunt implementeren." – HashiCorp

Minimaliseer de toegang van mensen tot productieomgevingen. Streef naar nul-gebruikerstoegang, waarbij alle wijzigingen via de CI/CD-pipeline verlopen met behulp van servicerollen met minimale toegangsrechten. Vereis dat senior teamleden alle IaC-wijzigingen beoordelen voordat ze naar de hoofdbranch worden samengevoegd, en stel handmatige goedkeuringspoorten in voor implementaties in productie. Onderzoek toont aan dat volledig geautomatiseerde omgevingen ongeveer 95% aan implementatie- en operationele taken Zonder menselijke tussenkomst. De overige 5% – gericht op toezicht – spelen echter een cruciale rol in het waarborgen van de beveiliging en naleving van de regels. Deze werkwijzen maken de weg vrij voor een soepele, geautomatiseerde inrichting en testen.

Versiebeheer en GitOps-praktijken

Git fungeert als centrale hub voor het beheren van alle code. Of het nu gaat om netwerkconfiguraties of computerbronnen, elke wijziging wordt bijgehouden via versiebeheer. Dit zorgt ervoor dat wijzigingen worden geregistreerd. controleerbaar, omkeerbaar, En het ondersteunt samenwerking binnen teams. Bovendien maakt het geautomatiseerde implementaties mogelijk door uw live infrastructuur synchroon te houden met de gewenste status die in uw repositories is gedefinieerd.

Structureer uw repositories

Bij het werken met Infrastructure as Code (IaC) is een effectieve organisatie van je repositories cruciaal. Voor kleinere teams is het belangrijk om..., collocatie Het opslaan van Terraform-code samen met applicatiecode in dezelfde repository werkt goed. Deze aanpak zorgt ervoor dat infrastructuurwijzigingen synchroon lopen met applicatie-updates, waardoor de vroege ontwikkelingsfase eenvoudiger wordt. Naarmate teams echter groeien, scheiding wordt praktischer. Een beveiligingsteam kan bijvoorbeeld beveiligingsmaatregelen beheren in één repository, terwijl applicatieteams hun eigen infrastructuur in aparte repositories beheren.

Infrastructuur in lagen opbouwen Een andere belangrijke werkwijze is het scheiden van fundamentele resources zoals netwerken, IAM-rollen en organisatiemappen van applicatiespecifieke componenten. Dit onderscheid maakt op maat gemaakte goedkeuringsworkflows mogelijk. Zo kan het platformteam bijvoorbeeld toezicht houden op de netwerklaag, terwijl applicatieteams de computerresources beheren. Om de isolatie van omgevingen te behouden, organiseren veel teams hun repositories met aparte mappen (bijv. ontwikkelomgeving, testomgeving, productieomgeving) in plaats van te vertrouwen op langlopende branches, die na verloop van tijd tot configuratieverschillen kunnen leiden.

Om gevoelige gegevens te beschermen, voeg altijd het volgende toe: .tfstate, .tfvars, En .terraform patronen voor uw .gitnegeren bestand. Voor gedeelde infrastructuurpatronen, abstraheer gemeenschappelijke componenten in modules opgeslagen in aparte repositories. Dit volgt het DRY-principe (Don't Repeat Yourself), wat zorgt voor consistentie tussen projecten.

GitOps-workflows instellen

GitOps introduceert een pull-gebaseerd implementatiemodel, waarbij tools de actuele status van je infrastructuur constant vergelijken met de gewenste status in Git. Tools zoals ArgoCD of Flux Bewaak uw repositories en voer automatisch wijzigingen door wanneer er inconsistenties worden gevonden. Dit minimaliseert handmatige tussenkomst en helpt de consistentie in verschillende omgevingen te waarborgen.

""De overstap van een lokale Terraform-workflow naar een gedeelde CI/CD-pipeline kan een ontmoedigende taak lijken, maar als je de sprong waagt, zul je er geen spijt van krijgen." – Buildkite

Goed statemanagement is cruciaal in GitOps-workflows. Gebruik externe backends met statelocking (bijvoorbeeld S3 met DynamoDB) om overlappende bewerkingen te voorkomen die de status van uw infrastructuur kunnen beschadigen. Onderzoek toont aan dat ontwikkelaars code moeten committen of mergen naar de hoofdbranch. dagelijks Om de productiviteit en wendbaarheid te behouden. Daarnaast is een gedisciplineerde strategie voor het aanmaken van branches en het doorvoeren van commits essentieel om deze workflows te versterken.

Gebruik consistente vertakkings- en commit-standaarden.

Een consistente vertakkingsstrategie is essentieel voor het behoud van de integriteit van uw CI/CD-pipeline. Bescherm de voornaamst Gebruik de branch als je primaire bron van goedgekeurde code. Gebruik duidelijke voorvoegsels voor andere branches, zoals . functie/ voor nieuw werk en repareren/ Voor het oplossen van bugs. Houd branches kortstondig – idealiter minder dan 24 uur – om samenvoegingsconflicten te verminderen en codebeoordelingen te stroomlijnen.

Commitberichten zijn belangrijker dan veel mensen beseffen. Gebruik de gebiedende wijs voor onderwerpregels, zoals "Bug oplossen" in plaats van "Bug opgelost". Structureer het bericht zo dat de zin compleet is: "Indien toegepast, zal deze commit..." Houd de onderwerpregel onder de 50 tekens, begin het woord met een hoofdletter en vermijd een punt aan het einde. Gebruik de body (maximaal 72 tekens) om de uitleg te geven. Wat werd gewijzigd en Waarom, in plaats van zich te concentreren op hoe.

""Commitberichten kunnen precies dat doen, en daardoor laat een commitbericht zien of een ontwikkelaar een goede samenwerker is." – Peter Hutterer

Om problemen vroegtijdig op te sporen, integreer je geautomatiseerde validatie in je CI-pipeline. Gebruik tools zoals terraform fmt, tflint, en beveiligingsscanners zoals tfsec of checkov. Door issue-tracking-ID's of pull-requestnummers in commits op te nemen, ontstaat een duidelijk auditspoor. Deze werkwijzen zorgen ervoor dat uw versiebeheersysteem een betrouwbare basis blijft voor het beheren van geautomatiseerde infrastructuur.

Geautomatiseerde infrastructuurvoorziening

Bij het implementeren van GitOps-workflows is het automatiseren van de infrastructuurprovisionering essentieel voor het waarborgen van consistentie in alle omgevingen. Door het aanmaken en bijwerken van de infrastructuur te automatiseren, verkleint u de kans op handmatige fouten. Integratie van deze automatisering in uw CI/CD-pipeline zorgt ervoor dat elke omgeving – van ontwikkeling tot productie – dezelfde sjablonen en processen volgt. Deze automatisering maakt ook soepeler testen en monitoren mogelijk.

Schrijf infrastructuur als code.

Definieer uw infrastructuur met behulp van tools zoals Terraform, CloudFormation of Azure Bicep. Met deze tools kunt u beschrijven... Wat Je infrastructuur moet er als volgt uitzien, in plaats van de stappen voor de bouw ervan in detail te beschrijven. Deze aanpak maakt het onderhoud van je code veel eenvoudiger.

Gebruik één geparameteriseerde sjabloon om omgevingsspecifieke verschillen, zoals instantiegroottes of databaseconfiguraties, af te handelen. Dit voorkomt duplicatie en helpt de consistentie te behouden. Splits complexe configuraties op in herbruikbare modules – bijvoorbeeld een module die een autoscalinggroep combineert met een load balancer. Deze aanpak standaardiseert niet alleen uw infrastructuur, maar versnelt ook de implementaties binnen uw organisatie.

Vermijd het hardcoderen van resourcenamen in uw templates. Laat uw Infrastructure as Code (IaC)-tool in plaats daarvan automatisch unieke identificatoren genereren. Dit voorkomt naamconflicten wanneer u dezelfde stack meerdere keren in één account implementeert. Gebruik voor resources met verschillende levenscycli een gelaagde aanpak. Plaats stabiele componenten zoals netwerkcomponenten in 'low-touch' pipelines die zelden veranderen, terwijl frequent bijgewerkte applicatiebronnen in 'high-touch' pipelines terechtkomen. Zodra uw code modulair en goed gestructureerd is, kunt u deze automatisch valideren in de pipeline.

Voeg geautomatiseerde validatiestappen toe

Voeg geautomatiseerde validatiestappen toe, zoals syntaxcontroles, beveiligingsscans en het afdwingen van beleid, voordat u de applicatie in productie neemt. Gebruik hiervoor commando's zoals terraform validate en terraform fmt naast beveiligingshulpmiddelen zoals tfsec of checkov om problemen zoals niet-versleutelde opslagbuckets of te ruime IAM-rollen op te sporen. Implementeer Beleid als code Frameworks zoals Open Policy Agent (OPA) of HashiCorp Sentinel worden gebruikt om organisatorische regels af te dwingen. Deze tools kunnen bijvoorbeeld implementaties blokkeren die openbare S3-buckets creëren.

""Hoe meer kwaliteitscontrole en foutreductie je kunt uitvoeren tijdens het bouwproces, hoe beter. Ontwerp CI/CD-pipelines (Continuous Integration and Continuous Deployment) om waar mogelijk te testen op beveiligingsproblemen." – AWS Well-Architected Framework

Met Terraform 1.6 kunt u gebruikmaken van het ingebouwde testframework om tests uit te voeren. plan en van toepassing zijn Voert automatisch opdrachten uit en valideert het gedrag van de infrastructuur. Gebruik geldigmaking blokken voor invoervariabelen en voorwaarde/postconditie blokken voor resources om problemen vroegtijdig op te sporen. Implementeer voor continue controles controleren blokken die waarschuwingen geven zonder de pipeline te stoppen – ideaal voor het bewaken van de beschikbaarheid van de service na de implementatie.

Automatiseer de implementatie van infrastructuur

Stel je pipeline zo in dat implementaties automatisch worden geactiveerd wanneer code wordt samengevoegd met de hoofdbranch of wanneer pull requests worden goedgekeurd. De pipeline moet een uitvoeringsplan genereren met behulp van Terraform-plan of vergelijkbare commando's, die een duidelijk overzicht van de wijzigingen bieden. Hoewel test- en ontwikkelomgevingen automatisch kunnen worden geïmplementeerd om het testen te versnellen, is handmatige goedkeuring vereist voor implementaties in productieomgevingen.

Zorg voor integriteit van de status door een externe backend met vergrendeling te gebruiken om handmatige statusupdates te voorkomen. Beperk de toegang tot de console, zodat alle wijzigingen uitsluitend via de pipeline plaatsvinden. Dit creëert één betrouwbare bron van informatie en helpt configuratieverschillen te voorkomen.

""De Azure-portal moet een alleen-lezen weergave van omgevingsbronnen bieden. Alle wijzigingen die in de omgeving worden aangebracht, moeten uitsluitend via de IAC CI-toolchain worden doorgevoerd." – Microsoft Code-with-Engineering Playbook

Gebruik tools zoals AWS Config voor continue detectie van afwijkingen om ongeautoriseerde wijzigingen buiten de pipeline te monitoren. Deze tools waarschuwen uw team direct, zodat uw live infrastructuur altijd synchroon blijft met de code in uw repository.

Testen en validatie voor IaC

Grondig testen en valideren zijn essentieel om fouten, beveiligingslekken en complianceproblemen op te sporen voordat uw infrastructuur in productie gaat. Door meerdere validatielagen in uw CI/CD-pipeline in te bouwen, creëert u een vangnet dat kostbare downtime en fouten helpt voorkomen.

Valideer de syntaxis en voer linting uit.

Begin met basiscontrole van de syntaxis en opmaak. Gebruik terraform validate Om typefouten in resource-eigenschappen, onjuiste HCL-syntaxis en ongeldige providerversies op te sporen. Voor een consistente codestijl, voer de volgende opdracht uit. terraform fmt een uniform formaat toepassen.

""Een goede vuistregel is dat je implementatiepipeline nooit mag falen bij het `terraform validate`-commando. Je moet deze fouten tijdens de ontwikkeling opvangen." – Mattias Fjellström

Toevoegen TFLint om cloudspecifieke fouten te identificeren en best practices af te dwingen. Om kwetsbaarheden en verkeerde configuraties te detecteren, integreer je beveiligingsgerichte tools zoals tfsec, Tsjechov, of Terrascan. Deze tools kunnen in Docker-containers in uw pipeline worden uitgevoerd, waardoor handmatige installatie op build-agents niet meer nodig is. Gebruik geldigmaking Blokken binnen variabele definities worden gebruikt om beperkingen af te dwingen, zoals tekenreekslengtes of poortbereiken, zodat ongeldige invoer vroegtijdig wordt onderschept – voordat de plan- of toepassingsfasen worden bereikt.

Zodra de basiscontrole en opmaak op orde zijn, kunt u overgaan tot het afdwingen van organisatiebeleid.

Handhaaf beleid als gedragscode.

Integreer beleidscontroles direct in uw CI/CD-pipeline, met name tijdens pull-requests, om configuratiefouten vroegtijdig op te sporen. Tools zoals Open Policy Agent (OPA) of Wedstrijd Kan configuraties automatisch valideren en beleid afdwingen voor verschillende formaten zoals HCL, JSON en YAML. Voor Terraform is het belangrijk om je te richten op het beleid dat wordt toegepast op het gegenereerde uitvoeringsplan (in JSON-formaat) om rekening te houden met de werkelijke status van je omgeving, en niet alleen met statische code.

Stel uw pijplijn in op blokkeringsmodus Voor kritieke beveiligingsschendingen, ervoor zorgen dat er geen implementaties of samenvoegingen plaatsvinden totdat de problemen zijn opgelost. Voor minder kritieke best practices, gebruik adviesmodus, Dit zorgt ervoor dat de pipeline kan doorgaan, maar geeft wel waarschuwingen. Bewaar alle beleidsdefinities in versiebeheer en onderwerp ze aan hetzelfde beoordelingsproces als uw applicatiecode. Om ontwikkelaars te helpen problemen efficiënt op te lossen, moet u ervoor zorgen dat berichten over beleidsschendingen het probleem, de risico's en de stappen om het op te lossen duidelijk uitleggen. Streef ernaar dat beleidscontroles binnen 2-3 minuten worden voltooid, zodat uw ontwikkelproces soepel blijft verlopen.

Nadat je beleidsregels op codeniveau hebt toegepast, valideer je deze wijzigingen in een testomgeving.

Testen in stagingomgevingen

Uw testomgeving moet de productieomgeving zo nauwkeurig mogelijk nabootsen, inclusief besturingssystemen, softwareversies en netwerkconfiguraties. Gebruik dezelfde IaC-sjablonen en validatieprocessen in alle omgevingen en pas verschillen zoals resourcegrootte of aantal instanties aan met behulp van parameters en variabelen.

Implementeer beide in de testomgeving. van toepassing zijn en vernietigen fasen om te bevestigen dat resources betrouwbaar kunnen worden geprovisioneerd en gedeactiveerd. Gebruik bij het testen van database-integraties geanonimiseerde subsets van productiedata om realistische tests te garanderen en gevoelige informatie te beschermen. Automatiseer opschoonstappen in uw staging-pipelines om tijdelijke resources na het testen te verwijderen. Maak daarnaast gebruik van tools zoals AWS-configuratie Voor continue detectie van afwijkingen, zodat u ongeautoriseerde wijzigingen die buiten de pipeline in alle omgevingen zijn aangebracht, kunt bewaken en aanpakken.

sbb-itb-59e1987

Monitoring, logging en observeerbaarheid

Nadat je geautomatiseerde implementaties en tests hebt ingesteld, is de volgende stap het versterken van je CI/CD-pipeline met monitoring, logging en observeerbaarheid. Deze tools bieden u het inzicht dat nodig is om te begrijpen hoe uw infrastructuur presteert nadat deze de validatie heeft doorstaan en naar de stagingomgeving is verplaatst. Monitoring en logging zijn niet zomaar optionele extra's, maar essentieel om problemen vroegtijdig op te sporen en optimale prestaties te garanderen.

Stel monitoring en waarschuwingen in.

Implementeer monitoringagents zoals Prometheus, Telegraf, of StatsD Op al uw hosts verzamelen deze agents telemetriegegevens. Ze sturen meetwaarden naar gecentraliseerde platforms zoals... Grafana of Gegevenshond, Hier kunt u gegevens van al uw services analyseren en samenvoegen. Focus op belangrijke statistieken zoals CPU-gebruik, geheugenverbruik, schijfruimte, servicebeschikbaarheid en responstijden. Voor pipeline-statistieken kunt u de implementatiefrequentie, de gemiddelde bouwtijd en de tijd tot productie bijhouden. Deze inzichten helpen u inefficiënties op te sporen en uw workflow te stroomlijnen.

""Als u de monitoringagent onjuist configureert, kan het gecentraliseerde monitoringplatform geen gegevens verzamelen voor de host en al zijn services." – HashiCorp

Stel waarschuwingen in voor ongebruikelijke activiteiten, zoals plotselinge pieken in resourcegebruik of mislukte implementaties. Als infrastructuuroptimalisaties de implementatietijd verlengen, pas dan de time-outs van uw CI/CD-pipeline aan om valse foutmeldingen te voorkomen. Om uitgebreidere gegevens te verzamelen, kunt u uw applicatiecode instrumenteren met OpenTelemetrie.

Zodra uw waarschuwingen zijn ingesteld, integreer dan gecentraliseerde logboekregistratie om het oplossen van problemen te vereenvoudigen.

Centraliseer logbestanden voor foutopsporing.

Gecentraliseerde logging is dé oplossing voor het diagnosticeren van problemen in zowel infrastructuur als CI/CD-pipelines. Door logs van alle componenten in één systeem te verzamelen, kunt u snel de oorzaken van mislukte implementaties of ongeautoriseerde wijzigingen achterhalen.

Publiceer testresultaten en compliance-rapporten (bijvoorbeeld met behulp van JUnit XML) rechtstreeks in uw pipeline-interface. Deze realtime feedback maakt het overbodig om tussen tools te schakelen, waardoor ontwikkelaars problemen efficiënter kunnen oplossen.

Realtime dashboards inschakelen

Dashboards bieden realtime inzicht in de status van uw infrastructuur en pipelines. Bouw dashboards die zich richten op drie belangrijke gebieden: infrastructuur gezondheid, pijplijnprestaties, En naleving van beveiligingsvoorschriften.

- Infrastructuurdashboards: Toon statistieken zoals CPU-, geheugen- en schijfgebruik voor alle resources.

- PijplijndashboardsMarkeer de succespercentages van de builds, de uitvoeringstijden en de implementatielogboeken om knelpunten snel te identificeren.

- Beveiligingsdashboards: Volg configuratieafwijkingen en beleidsschendingen (met behulp van tools zoals Azure-beleid of OPA), en de resultaten van de kwetsbaarheidsscan.

""Fouten in een CI/CD-pipeline zijn direct zichtbaar en stoppen de voortgang van de betreffende release naar latere fasen van de cyclus." – DigitalOcean

Zorg ervoor dat uw CI-pipelines efficiënt blijven draaien – minder dan 10 minuten is ideaal voor snelle iteraties. Monitor ongebruikte resources die achterblijven na gebruik door IaC-tools en implementeer een consistent proces om deze te identificeren en op te ruimen. Zorg er ten slotte voor dat geheimen die door monitoringagents worden gebruikt, veilig worden beheerd om de integriteit van uw monitoringsystemen te beschermen.

Beveiligings- en nalevingscontroles

Na het automatiseren van pipelines en testen is de volgende stap het waarborgen van beveiligings- en compliance-controles om elke wijziging te beschermen. Wanneer u Infrastructure as Code (IaC) combineert met continue levering, kan zelfs een kleine configuratiefout zich binnen enkele minuten over uw gehele omgeving verspreiden. Door beveiligingsmaatregelen direct in uw pipeline te integreren, kunt u uw infrastructuur beschermen en voldoen aan compliance-vereisten zonder de levering te vertragen. Deze controles moeten naadloos aansluiten op de eerder beschreven geautomatiseerde provisioning- en teststappen voor een alomvattende bescherming.

Bewaar geheimen veilig

Het is ten zeerste af te raden om inloggegevens rechtstreeks in uw broncode of IaC-templates op te nemen. Gebruik in plaats daarvan hulpmiddelen zoals HashiCorp-kluis of AWS-geheimenbeheerder Voor het beheren van gevoelige informatie zoals API-sleutels, databasewachtwoorden en SSH-sleutels. Deze tools bieden versleutelde opslag, automatische rotatie van inloggegevens en gedetailleerde auditlogboeken om elke toegang te registreren.

""De veiligste inloggegevens zijn die u niet hoeft op te slaan, te beheren of te verwerken." – AWS Well-Architected Framework

Kies voor tijdelijke inloggegevens in plaats van permanente. Gebruik bijvoorbeeld: OpenID Connect (OIDC) Het uitwisselen van kortstondige tokens voor inloggegevens van de cloudprovider. Deze methode elimineert de noodzaak om toegangssleutels op te slaan, waardoor uw risico aanzienlijk wordt verlaagd. GitHub Actions kan bijvoorbeeld authenticeren bij AWS met behulp van OIDC, waarbij tokens na een uur automatisch verlopen.

Voor Terraform-statusbestanden is het aan te raden ze op te slaan in versleutelde externe backends zoals S3 met server-side encryptie, en strikte IAM-beleidsregels toe te passen in combinatie met statusvergrendeling. Gebruik secret managers om gevoelige waarden tijdens runtime te injecteren in plaats van ze in uw Infrastructure as Code (IaC)-code op te nemen. Markeer uitvoer als 'gevoelig' in uw configuraties om te voorkomen dat deze in logboeken of opdrachtregeluitvoer verschijnt.

Controleer en verwijder regelmatig ongebruikte inloggegevens. IAM-rapporten kunnen bijvoorbeeld helpen bij het identificeren en intrekken van toegangssleutels die langer dan 90 dagen niet zijn gebruikt. Gebruik tools zoals git-geheimen Of gebruik Amazon CodeGuru om te scannen op geheimen voordat ze in je repository terechtkomen. Het doel is simpel: verwijderen onnodige geheimen, vervangen langetermijncertificaten met tijdelijke certificaten, en draaien Alle resterende, lang bestaande geheimen worden automatisch verwijderd.

Zodra de geheimen veilig zijn, kunt u zich richten op naleving van de regels door geautomatiseerde scans te implementeren.

Voer nalevingsscans uit

Geautomatiseerde compliance-scans integreren beveiligingscontroles eerder in het ontwikkelingsproces, waardoor problemen worden opgespoord voordat ze escaleren. Zet uw beveiligings- en wettelijke vereisten om in... Beleid als Code (PaC) met behulp van hulpmiddelen zoals OPA-poortwachter, Kyverno, of HashiCorp Sentinel. Deze tools evalueren uw infrastructuur tijdens de bouwfase aan de hand van standaarden zoals SOC 2, GDPR of HIPAA, waardoor ontwikkelaars direct feedback krijgen.

""Naleving van regelgeving is het meest effectief wanneer deze vroeg in het leveringsproces wordt ingebouwd." – Plural.sh

Dek alle potentiële kwetsbaarheden af met gelaagde scans. Gebruik statische analysetools (SAST) Leuk vinden Tsjechov of AWS CloudFormation Guard Om configuratiefouten in IaC-sjablonen op te sporen vóór de implementatie. Toevoegen Softwarecompositieanalyse (SCA) om kwetsbaarheden in open-sourcepakketten en containers te detecteren. Tot slot, voeg dit toe. dynamische analyse (DAST) Om live omgevingen te testen op runtimeproblemen zoals zwakke authenticatie of blootgestelde endpoints. De urgentie is duidelijk: in 2024 kregen 841.000 tot 3 biljoen organisaties te maken met API-beveiligingsincidenten, wat de noodzaak van geautomatiseerde endpointdetectie en -bescherming onderstreept.

Maak gebruik van hulpmiddelen zoals AWS-configuratie of AWS Security Hub Om configuratieafwijkingen te volgen – wanneer handmatige wijzigingen ervoor zorgen dat resources niet meer voldoen aan vooraf gedefinieerde beveiligingsrichtlijnen. Stel workflows in die automatisch overtredingen corrigeren, zoals het terugzetten naar een veilige status of het isoleren van kwetsbare workloads. Deze proactieve aanpak helpt bij het identificeren en aanpakken van verborgen API's of verouderde eindpunten die anders onopgemerkt zouden blijven.

Met de juiste nalevingsscans kunt u de toegangscontrole en logboekregistratie aanscherpen om beveiligingsrisico's effectief te beheren.

Beheer de toegang en registreer wijzigingen.

Om de beveiliging verder te versterken, dient u strikte toegangscontroles in te voeren en gedetailleerde logboeken bij te houden. Begin met de principe van de minste privileges: verleen alleen de machtigingen die absoluut noodzakelijk zijn voor gebruikers of pipelines om hun taken uit te voeren. Vervang IAM-gebruikers door IAM-rollen die tijdelijke, automatisch roulerende inloggegevens verstrekken. Dit minimaliseert de risico's die gepaard gaan met toegangssleutels voor de lange termijn en verkleint de periode waarin potentiële blootstelling kan optreden.

""Het principe van minimale bevoegdheden is een fundamenteel beveiligingsprincipe dat inhoudt dat alleen de minimaal vereiste machtigingen worden verleend aan een gebruiker, proces of systeem om de beoogde functies uit te voeren." – AWS Prescriptive Guidance

Vereisen verplichte codebeoordelingen Voordat wijzigingen in de hoofdbranch worden samengevoegd, moet ten minste één senior teamlid controleren of de updates aan de beveiligingsnormen voldoen. Implementeer scheiding van taken, Zorg ervoor dat de personen die de beveiligingsscripts schrijven, deze niet ook implementeren. Isoleer omgevingen door aparte cloudaccounts te gebruiken voor ontwikkeling, staging en productie. Dit beperkt de impact van ongeautoriseerde wijzigingen en helpt bij het handhaven van strengere toegangscontroles.

Bescherm Terraform-statusbestanden met samenwerkingsworkflows zoals HCP Terraform en maak het mogelijk om staatsvergrendeling Om conflicten tijdens gelijktijdige uitvoeringen te voorkomen, kunt u pre-commit hooks op de werkstations van ontwikkelaars gebruiken om niet-conforme code te blokkeren voordat deze naar de repository wordt gecommit.

Zorg er tot slot voor dat u uitgebreide auditlogboeken bijhoudt voor alle infrastructuurwijzigingen met behulp van tools zoals AWS-configuratie. Deze logboeken creëren een fraudebestendige geschiedenis voor compliance-audits en incidentonderzoeken. Houd bij wie toegang heeft gehad tot of geheimen heeft gewijzigd, en monitor ongebruikelijke activiteiten of verwijderingspogingen. Deze transparantie zorgt ervoor dat u altijd klaar bent om te voldoen aan wettelijke vereisten en snel kunt reageren op eventuele beveiligingsproblemen.

Pipelineprestaties en resourceoptimalisatie

Voortbouwend op de eerdere focus op beveiliging en testen, richt dit gedeelte zich op het sneller en kosteneffectiever maken van uw pipeline. Zelfs de meest veilige pipelines kunnen resources verspillen als ze niet goed beheerd worden. Door strategieën zoals caching, voorwaardelijke uitvoering en het opruimen van artefacten te integreren, kunt u verspilling verminderen, workflows versnellen en de kosten beheersen.

Gebruik buildcaching

Caching is een van de eenvoudigste manieren om pipelines te versnellen. Door eerder gebouwde artefacten en afhankelijkheden opnieuw te gebruiken, kunt u herhaalde downloads en installaties voorkomen. Bijvoorbeeld:

- Afhankelijkheidscache: Sla pakketmappen op zoals

node_modules,.venv, of.m2, zodat de bibliotheken niet bij elke uitvoering opnieuw gedownload hoeven te worden. - Docker layer caching: Optimaliseer Dockerfiles door afhankelijkheidsmanifesten te kopiëren (bijv.,

pakket.json) en het uitvoeren van installatieopdrachten voordat broncode wordt toegevoegd. Dit zorgt ervoor dat de "installatie"-laag alleen opnieuw wordt opgebouwd wanneer afhankelijkheden wijzigen.

Tools zoals BuildKit en Docker-opdrachten (--cache-from, --cache-to) stellen je in staat om lagen op te slaan en opnieuw te gebruiken in verschillende builds. Voor Terraform-workflows is het instellen van de TF_PLUGIN_CACHE_DIR Een omgevingsvariabele creëert een gedeelde map voor providerbinaries, waardoor dubbele downloads tussen verschillende taken worden verminderd. Op dezelfde manier kan het opwarmen van caches voor tools zoals Golangci-Lint tijd besparen.

Om caching slimmer te maken:

- Genereer cache-sleutels op basis van afhankelijkheidschecksums (bijv.,

pakket-lock.jsonofgo.sumAls deze bestanden wijzigen, wordt de cache automatisch ongeldig gemaakt. - Gebruik TTL (Time to Live) Om ongebruikte caches na een bepaalde periode te verwijderen. GitHub Actions verwijdert bijvoorbeeld automatisch caches die 7 dagen niet zijn gebruikt.

- Monitor de cache-hitratio's met behulp van tools zoals Datadog of Grafana om cachingstrategieën te verfijnen en de prestaties te verbeteren.

Voer taken voorwaardelijk uit

Zodra caching is ingesteld, kunt u verder optimaliseren door alleen de taken uit te voeren die nodig zijn voor specifieke wijzigingen. Configureer uw CI/CD-pipeline om irrelevante stappen over te slaan op basis van codeaanpassingen. Bijvoorbeeld:

- Beperk de implementatie van productietaken tot de

voornaamstofmeesterHet creëren van aparte branches, waardoor onnodige omgevingsinstellingen voor feature branches worden vermeden. - Voer snelle tests zoals linting en unit tests uit bij elke commit, maar bewaar langzamere, resource-intensieve testsuites voor belangrijke momenten, zoals na het samenvoegen met de hoofdbranch of vóór een grote release.

""Voer snelle tests met een hoge signaalsterkte uit op elke pull request/commit (lint, unit, kleine integratie). Voer uitgebreidere testsuites (volledige end-to-end, prestatie- en beveiligingsscans) uit na de merge, 's nachts of vóór de release om snelle feedback te garanderen." – Semaphore

Je kunt ook afhankelijkheden tussen fasen definiëren. Integratietests in een stagingomgeving mogen bijvoorbeeld alleen worden uitgevoerd als eerdere fasen zoals 'Build' en 'Unit Test' succesvol zijn afgerond. Dit voorkomt dat resources worden verspild aan taken die gedoemd zijn te mislukken. Voor wijzigingen die alleen betrekking hebben op de documentatie, sla je het volledige build- en testproces over, aangezien de codelogica ongewijzigd blijft. Plan bovendien resource-intensieve taken zoals prestatie- of belastingstests in tijdens daluren, bijvoorbeeld 's nachts om 2:00 uur.

Verwijder tijdelijke artefacten

Het opruimen van ongebruikte artefacten en tijdelijke resources is een andere manier om opslagkosten te verlagen en een efficiënte pipeline te behouden. Voor Docker geldt het volgende:, meerfasige bouwprojecten zijn een echte gamechanger. Scheid de buildomgeving van de runtimeomgeving, zodat de uiteindelijke containerimage alleen de essentiële onderdelen bevat: binaire bestanden, uitvoerbare bestanden en configuraties die nodig zijn om de applicatie uit te voeren.

""Door gebruik te maken van builds in meerdere fasen, zou uw uiteindelijke containerimage alleen de relevante binaire bestanden, uitvoerbare bestanden of configuraties moeten bevatten die nodig zijn om de applicatie uit te voeren." – AWS-documentatie

Voeg in Terraform-pipelines een laatste vernietigingsfase toe om tijdelijke resources op te ruimen die tijdens het testen of valideren zijn aangemaakt. Dit voorkomt wildgroei aan resources en houdt de kosten beheersbaar, terwijl het er tegelijkertijd voor zorgt dat uw CI/CD-proces efficiënt en betrouwbaar blijft.

Conclusie

Het integreren van Infrastructure as Code (IaC) in je CI/CD-pipelines verandert de manier waarop je infrastructuur beheert. Het maakt een einde aan tijdrovende handmatige taken en gaat over op gestroomlijnde, geautomatiseerde implementaties. Door de werkwijzen in deze checklist te volgen, kun je het volgende bereiken: consistente omgevingen En zorg ervoor dat elke wijziging dezelfde strenge controles ondergaat als uw applicatiecode. Deze stappen leggen de basis voor betere beveiliging en snellere levering.

""Infrastructuur als code (IaC) maakt het mogelijk om infrastructuur programmatisch te definiëren... wat consistentie en herhaalbaarheid bevordert en het risico op handmatige, foutgevoelige taken vermindert." – AWS Well-Architected Framework

Automatisering verhoogt niet alleen de betrouwbaarheid. Functies zoals geautomatiseerde beveiligingsscans en beleidscontroles sporen kwetsbaarheden op. voordat Ze gaan in productie. Voeg daar versiebeheer aan toe en je hebt een duidelijk auditspoor dat compliancecontroles vereenvoudigt. Zoals eerder in de checklist is besproken, versterken deze tools de beveiliging en houden ze tegelijkertijd de resources efficiënt. Bovendien is het met modulaire IaC een fluitje van een cent om je infrastructuur op te schalen naarmate je behoeften groeien.

Een aspect dat niet over het hoofd gezien mag worden, is geautomatiseerd testen en valideren. Zonder dit kunnen beveiligingslekken onopgemerkt blijven. Streef naar volledige dekking met unit-tests en zorg ervoor dat er minstens 70% aan validatietests aanwezig zijn om de integriteit van de pipeline te waarborgen.

Om nog een stap verder te gaan, behandel je infrastructuurcode met dezelfde zorg als je applicatiecode. Gebruik declaratieve tools, beveilig stateful resources in protected stacks en automatiseer het beheer van geheimen. Zoals Martin Fowler terecht opmerkt, helpen frequente commits conflicten te voorkomen die moeilijk op te lossen zijn. Deze laatste stappen verbinden de aanbevelingen van de checklist met elkaar en creëren een CI/CD-pipeline die veilig, schaalbaar en klaar is om mee te groeien met je bedrijfsvoering.

Veelgestelde vragen

Waar moet ik op letten bij het kiezen van een IaC-tool voor mijn CI/CD-pipeline?

Bij het kiezen van een Infrastructure-as-Code (IaC)-tool voor uw CI/CD-pipeline is het belangrijk om eerst inzicht te krijgen in de workflow van uw organisatie, de programmeertalen waarmee uw team vertrouwd is en uw cloudomgeving. Voor organisaties die met meerdere cloudplatformen werken, Terravorm Het onderscheidt zich door zijn flexibiliteit en een uitgebreide bibliotheek aan modules. Aan de andere kant, als uw infrastructuur gebonden is aan een specifieke cloudprovider, zijn tools zoals AWS CDK of Azure Bicep wellicht een betere keuze, omdat ze naadloos integreren met hun respectievelijke ecosystemen en bekende programmeertalen ondersteunen.

Operationele overwegingen zijn net zo belangrijk. Kijk hoe de tool omgaat met veilig statusbeheer, of er ingebouwde testfuncties zijn en hoe gemakkelijk de tool te integreren is met je bestaande CI/CD-systeem. Tools met actieve community's, uitgebreide documentatie en frequente updates kunnen de implementatie soepeler laten verlopen en problemen met onderhoud op de lange termijn verminderen.

Als uw pipelines worden gehost op Serverioninfrastructuur van, Je krijgt toegang tot hun wereldwijde netwerk van datacenters, geavanceerde beveiligingsmaatregelen en beheerde VM's die compatibel zijn met populaire IaC-tools. Door je toolkeuze af te stemmen op de vaardigheden van je team en de implementatiedoelen, kun je een CI/CD-pipeline creëren die zowel efficiënt als betrouwbaar is.

Wat zijn de beste beveiligingspraktijken voor het integreren van Infrastructure as Code (IaC) in CI/CD-pipelines?

Integreren Infrastructuur als code (IaC) Het integreren van CI/CD-pipelines vereist een sterke focus op beveiliging om te voorkomen dat verkeerde configuraties meerdere omgevingen beïnvloeden. Begin met het integreren van statische analyse- en lintingtools tijdens het buildproces. Deze tools helpen bij het vroegtijdig identificeren van onveilige patronen, hardgecodeerde inloggegevens en beleidsschendingen. Combineer dit met beleid als code Controles om beveiligingsmaatregelen af te dwingen, zoals IAM-rollen met minimale bevoegdheden, vóór de implementatie.

Geheimen veilig beheren Dit is een andere cruciale stap. Vermijd het rechtstreeks opslaan van gevoelige gegevens – zoals wachtwoorden of API-sleutels – in repositories. Vertrouw in plaats daarvan op een beveiligde kluis om deze informatie op te slaan en dynamisch op te halen tijdens runtime met behulp van kortstondige tokens of IAM-gebaseerde authenticatie. Automatiseer bovendien het testen van IaC-templates om configuratieafwijkingen en kwetsbaarheden te detecteren, zodat potentiële problemen zo vroeg mogelijk worden aangepakt.

Bij het werken met Serverion-platformen, zoals VPS of dedicated servers, is het belangrijk om deze best practices te volgen: versiebeheer van IaC-definities, grondige codebeoordelingen uitvoeren, geautomatiseerde beveiligingsscans uitvoeren en geheimen veilig beheren. Deze aanpak stroomlijnt niet alleen uw CI/CD-proces, maar zorgt ook voor een sterke beveiliging in alle omgevingen.

Wat zijn de beste manieren om de prestaties te verbeteren en de kosten te verlagen in mijn CI/CD-pipeline?

Om de prestaties te verbeteren en de kosten in uw CI/CD-pipeline te verlagen, begint u met het beheren van uw Infrastructuur als code (IaC) Ga op dezelfde manier om met applicatiecode. Splits de code op in herbruikbare modules, hanteer een GitOps-workflow en beheer versiebeheer voor je statusbestanden. Deze aanpak zorgt ervoor dat wijzigingen zowel veilig als traceerbaar zijn. Schakel binnen de pipeline zelf parallelle taakuitvoering in en implementeer cachingstrategieën zoals Docker layer caching om te voorkomen dat componenten die niet zijn gewijzigd opnieuw worden gecompileerd. Door alleen de tests uit te voeren die door codewijzigingen worden beïnvloed en geautomatiseerde linting toe te passen, kun je ook tijd besparen en onnodige herhalingen voorkomen.

Om kosten te besparen, kunt u containerimages stroomlijnen door overbodige lagen te verwijderen, lichtgewicht basisimages te gebruiken en multi-stage builds toe te passen. Kies voor dynamisch geprovisioneerde rekenresources die meeschalen met de werklast en worden uitgeschakeld wanneer ze niet nodig zijn. Overweeg voor niet-kritieke taken spot- of preemptible-instances te gebruiken om de kosten te drukken. De flexibele VPS- en dedicated servers van Serverion stellen u in staat om precies de juiste hoeveelheid resources toe te wijzen, waardoor builds met lage latentie worden gegarandeerd en overprovisionering wordt voorkomen. Door modulaire IaC, slimme caching en elastische infrastructuur te combineren, kunt u een snellere en kosteneffectievere pipeline creëren.