Complete zelfhostinggids: Pangolin & Authentik (2025)

In de huidige snelle digitale omgeving, waar controle over uw data en infrastructuur steeds belangrijker wordt, is self-hosting uitgegroeid tot een transformatieve oplossing. Deze gids gaat dieper in op het benutten van Schubdier en Authentiek Om een veilige, schaalbare en gecentraliseerde self-hostingomgeving te creëren. Deze uitgebreide uitleg is gericht op professionals, IT-teams en ontwikkelaars die bedrijfskritische systemen beheren en helpt u de infrastructuur zo in te richten dat u volledig eigenaarschap en beveiliging van uw gegevens krijgt.

Of u nu overstapt van externe leveranciers of een geoptimaliseerde omgeving instelt om applicaties uit te voeren, deze handleiding behandelt alle essentiële zaken – van omgekeerde proxyconfiguraties tot uniform identiteitsbeheer.

Waarom zelfhosting? De drie pijlers van digitaal eigendom

In de video worden drie belangrijke motivaties voor zelfhosting benadrukt:

- Volledig data-eigendom

Door uw applicaties op uw eigen servers of vertrouwde cloudoplossingen te hosten, behoudt u de volledige controle over uw gegevens en bent u minder afhankelijk van diensten van derden. - Verbeterde beveiliging

Met self-hosting kunt u een robuuste infrastructuur bouwen met beschermingsmaatregelen zoals firewalls, gecodeerde tunnels en geavanceerde monitoringtools, waardoor de blootstelling aan kwetsbaarheden wordt beperkt. - Geünificeerde gebruikerstoegang

Met behulp van hulpmiddelen zoals Authentiekkunt u het gebruikersbeheer stroomlijnen en tegelijkertijd veilige en gecentraliseerde toegang tot applicaties garanderen, ongeacht hun locatie.

Door gebruik te maken van Schubdier en Authentiek, kunt u deze doelen naadloos realiseren. Pangolin fungeert als een robuuste reverse proxy en beveiligde tunnel, terwijl Authentik een identiteitsbeheersysteem biedt voor uniforme toegangscontrole.

sbb-itb-59e1987

Stapsgewijze handleiding voor het opzetten van Pangolin en Authentik

1. Uw hostingomgeving kiezen

U kunt het volgende doen:

- Gebruik on-premises hardware (bijvoorbeeld een hergebruikt bureaublad of server).

- Hefboom cloudgebaseerde infrastructuurDe video belicht Hetzner als betrouwbare, hoogwaardige cloudprovider met eerlijke prijzen.

In deze handleiding ligt de focus op het implementeren van de architectuur in Hetzners omgeving. Een robuuste configuratie omvat:

- Twee servers: Eén voor de Pangolin reverse proxy en één voor het hosten van applicaties.

- A privé subnet om servercommunicatie veilig te isoleren.

2. Pangolin instellen: uw omgekeerde proxy en beveiligde tunnel

Wat is Pangolin?

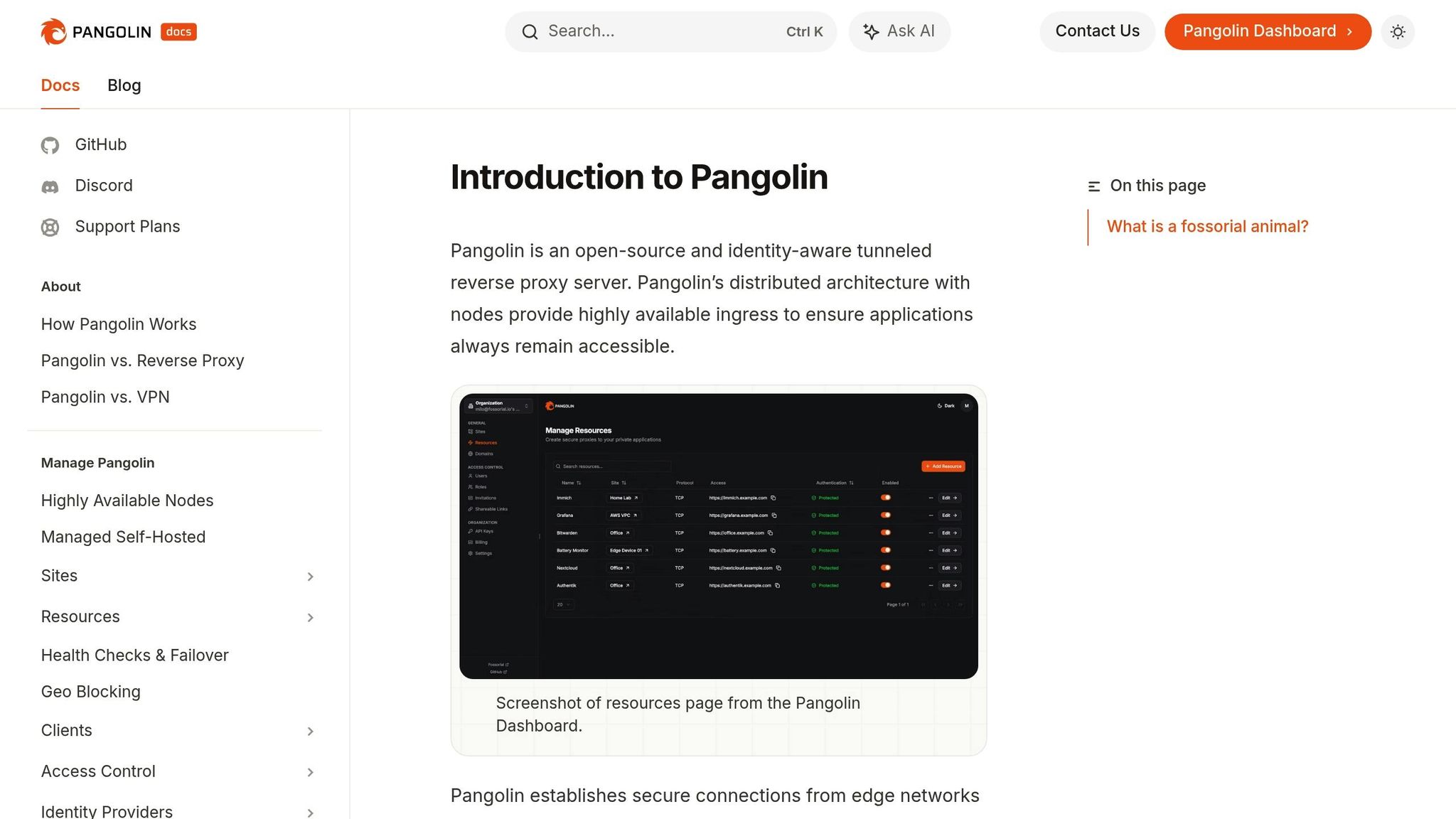

Pangolin is een open-source alternatief voor commerciële proxy- en tunnelsystemen zoals Cloudflare. Het maakt veilige routering van verkeer naar uw zelfgehoste applicaties mogelijk, terwijl de privacy van uw gegevens gewaarborgd blijft.

Installatieproces:

- Bereid uw DNS-records voor:

- Registreer een speciaal domein voor uw applicaties.

- Voeg drie DNS-records toe:

- Een rootdomein (

@), verwijzend naar het IP-adres van uw omgekeerde proxyserver. - Een joker-subdomein (

*), waardoor dynamische subdomeinen voor applicaties mogelijk zijn. - Een subdomein voor het Pangolin-dashboard (

proxy.uwdomein.com).

- Een rootdomein (

- Pangolin installeren:

- Gebruik het meegeleverde installatiescript om Pangolin te implementeren als een Docker-container.

- Wijs een toe wildcard SSL-certificaat voor veilige verbindingen.

- Firewalls instellen:

- Beperk open poorten tot HTTP (80), HTTPS (443) en SSH (22).

- Gebruik een privésubnet voor veilige communicatie tussen servers.

- Schakel CrowdSec in voor cyberbeveiliging:

- Integreer CrowdSec, een open-sourceoplossing die detectie van indringers en bescherming tegen kwaadaardige activiteiten biedt.

- Voeg verzamelingen of regels toe die specifiek zijn voor uw toepassingen (bijvoorbeeld WordPress-beveiliging).

Belangrijkste voordelen:

- Volledige controle over reverse proxy-configuraties.

- Geen afhankelijkheid meer van externe services zoals Cloudflare.

- Geavanceerde beveiliging met geïntegreerde CrowdSec.

3. Implementatie van Authentik: Unified Identity Provider

Wat is Authentik?

Authentik is een open-source identiteitsprovider die gebruikersauthenticatie voor zelfgehoste applicaties vereenvoudigt. Het ondersteunt OAuth2, SAML en LDAP, waardoor het compatibel is met vrijwel alle bedrijfssystemen.

Installatieproces:

- Kloon de Docker-repository:

- Gebruik de meegeleverde Git-repository om vooraf geconfigureerde Docker Compose-bestanden voor Authentik te downloaden.

- Pas het Docker Compose-bestand aan zodat het overeenkomt met het privénetwerk en de poorten van uw server.

- Database- en SMTP-instellingen configureren:

- Stel PostgreSQL in als backenddatabase voor Authentik.

- Binnenkomen SMTP-referenties voor e-mailmeldingen (bijvoorbeeld gebruikersuitnodigingen, wachtwoordherstel).

- Authentik implementeren:

- Voer Docker Compose uit om Authentik in het privénetwerk te starten.

- Ga naar de pagina voor de eerste installatie om een beheerdersaccount aan te maken en het systeem te configureren.

- Integratie met Pangolin:

- Voeg Authentik toe als resource in het Pangolin-dashboard.

- Routeer verkeer naar Authentik met behulp van het toegewezen subdomein (bijv.

idp.uwdomein.com).

Belangrijkste kenmerken:

- Gecentraliseerd gebruikersbeheer voor zelfgehoste applicaties.

- Ondersteuning voor externe identiteitsproviders (bijv. Microsoft Entra, Google Workspace).

- Schaalbare licenties voor bedrijven, een kosteneffectieve oplossing.

4. Uw omgeving optimaliseren

Blijvende verbindingen:

- Configureren Systemd-services om ervoor te zorgen dat de tunnel van Pangolin automatisch opnieuw verbinding maakt nadat de server opnieuw is opgestart.

Aanbevolen beveiligingspraktijken:

- Schakel root-toegang en wachtwoordgebaseerde authenticatie op servers uit.

- Gebruik SSH-sleutels voor veilige servertoegang.

- Voeg tweefactorauthenticatie (2FA) en beveiligingssleutels toe voor Authentik-beheerdersaccounts.

Back-upstrategieën:

- Schakel automatische back-ups voor servers in.

- Synchroniseer toepassingsgegevens met extra volumes of externe opslagoplossingen.

Belangrijkste punten

- Schubdier biedt een zelfgehost alternatief voor Cloudflare voor reverse proxy en veilige tunneling, waarmee het eigendom van gegevens wordt gegarandeerd.

- Authentiek biedt gecentraliseerd identiteitsbeheer, waardoor de toegangscontrole voor zelf-gehoste applicaties wordt vereenvoudigd.

- Door gebruik te maken van een privé subnet en firewalls minimaliseert cyberbeveiligingsrisico's.

- CrowdSec-integratie zorgt voor 24-uurs bescherming tegen kwaadaardig verkeer.

- Gebruik De cloudservers van Hetzner of andere betrouwbare infrastructuuraanbieders voor kosteneffectieve prestaties en schaalbaarheid.

- Regelmatige back-ups en robuuste beveiligingsmaatregelen (bijvoorbeeld SSH-sleutels, 2FA) zijn essentieel voor het handhaven van een veilige hostingomgeving.

Conclusie

Zelfhosting met tools zoals Pangolin en Authentik is een belangrijke stap in de richting van autonomie en controle over uw digitale assets. Door de bovenstaande stappen te volgen, kunt u een veilige, schaalbare en uniforme infrastructuur creëren voor het hosten van bedrijfskritische applicaties. Deze handleiding biedt de basis voor een transformatieve reis naar zelfhosting, waarmee u de controle over uw data terugkrijgt en de afhankelijkheid van externe providers minimaliseert.

Ontdek de mogelijkheden die self-hosting biedt voor uw zakelijke of persoonlijke projecten. Met de juiste architectuur en tools ligt de toekomst van digitale soevereiniteit binnen handbereik.

Bron: "🔥🔥 Definitieve gids voor zelfhosting (2025) 🔥🔥 | Veilige, efficiënte zelfhosting voor de toekomst" – Webnestify, YouTube, 26 augustus 2025 – https://www.youtube.com/watch?v=tTyq9xGy1pM

Gebruik: Ingebed ter referentie. Korte citaten gebruikt voor commentaar/recensie.