API's beveiligen: gevoelige gegevens van begin tot eind versleutelen

API's vormen de basis van moderne technologie, maar zonder adequate versleuteling stellen ze gevoelige gegevens bloot aan ernstige risico's. Van gestolen wachtwoorden tot schendingen van compliance-regels: onbeveiligde API's kunnen leiden tot datalekken, boetes en reputatieschade. Dit is wat u moet weten om uw API's effectief te beschermen:

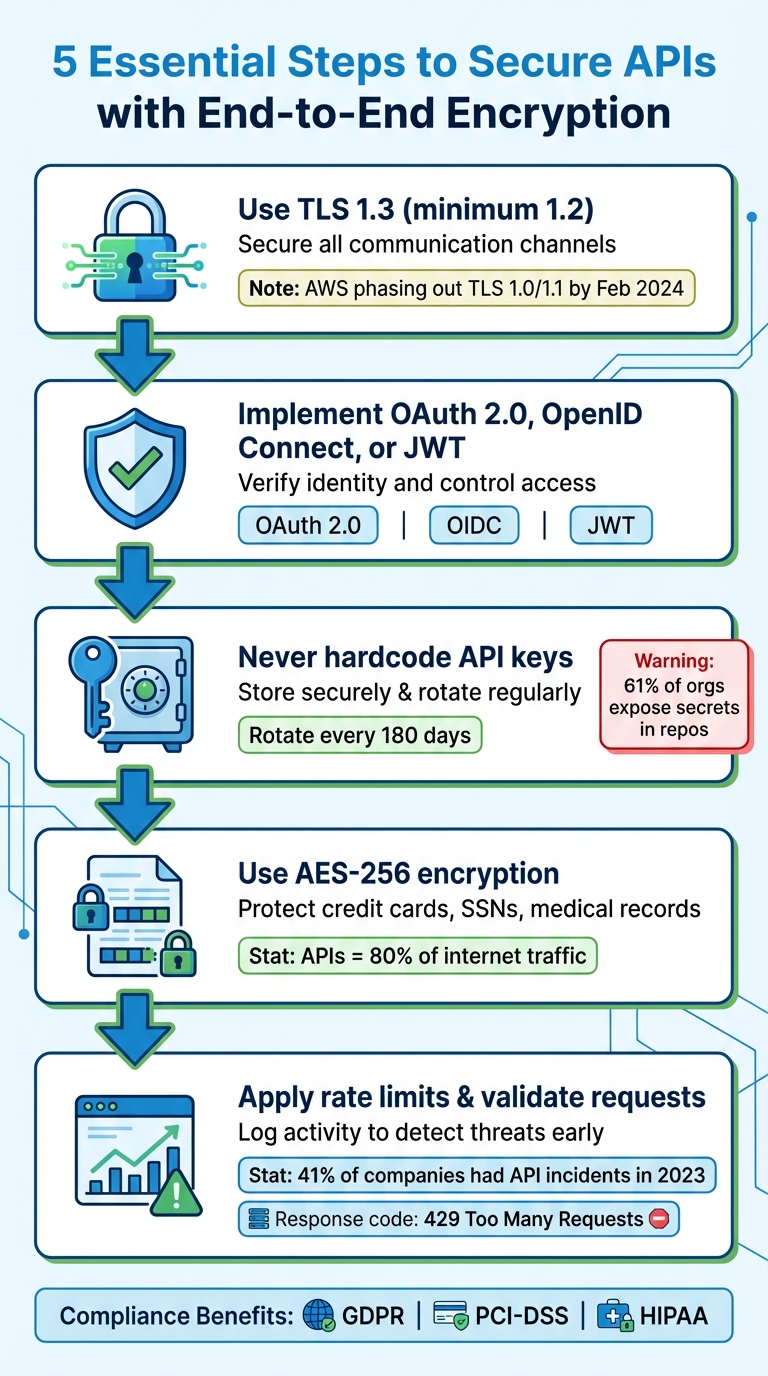

- Versleutel alle gegevens tijdens de overdracht.Gebruik TLS 1.3 (of minimaal 1.2) om communicatiekanalen te beveiligen.

- Veilig authenticeren en autoriserenImplementeer OAuth 2.0, OpenID Connect of JWT voor veilige toegangscontrole.

- Ga zorgvuldig om met inloggegevens.Vermijd het hardcoderen van API-sleutels; bewaar ze veilig en vervang ze regelmatig.

- Beveilig gevoelige veldenGebruik AES-256-encryptie voor gevoelige gegevens zoals creditcardnummers of persoonlijke gegevens.

- Monitor en beperk het gebruik.: Pas snelheidslimieten toe, valideer verzoeken en registreer activiteiten om bedreigingen vroegtijdig te detecteren.

Deze stappen beschermen niet alleen uw gegevens, maar helpen u ook te voldoen aan regelgeving zoals GDPR, PCI-DSS en HIPAA. Lees verder voor gedetailleerde instructies over hoe u deze werkwijzen kunt implementeren en uw API's van begin tot eind kunt beveiligen.

5 essentiële stappen om API's te beveiligen met end-to-end-encryptie

API-beveiliging: Hoe u uw API's kunt beschermen (beste praktijken) | API-beveiligingshandleiding #api

Basisbeveiligingsvereisten voor API's

Sterke authenticatie en zorgvuldig beheer van inloggegevens vormen de basis van veilige API-versleuteling.

Authenticatie- en autorisatiemethoden

Authenticatie bevestigt wie een API-verzoek indient, terwijl autorisatie bepaalt welke acties die gebruiker of dat systeem mag uitvoeren. Zoals het NCSC uitlegt:

Authenticatie verifieert de identiteit van de entiteit die een API-verzoek indient, terwijl autorisatie bepaalt welke acties de geauthenticeerde entiteit mag uitvoeren.

Een van de meest gebruikte standaarden voor gedelegeerde toegang is OAuth 2.0, waardoor apps van derden toegang krijgen tot resources zonder wachtwoorden prijs te geven. Voor gevallen waarin het verifiëren van de identiteit van een gebruiker ook noodzakelijk is, OpenID Connect (OIDC) bouwt voort op OAuth 2.0 door een identiteitslaag toe te voegen en ID-tokens uit te geven voor authenticatie. Ondertussen, JSON-webtokens (JWT) Ze worden vaak gebruikt als stateless tokens die op een veilige manier informatie (claims) tussen partijen overdragen. Deze tokens bestaan uit drie delen: een header, een payload en een handtekening.

De beste authenticatiemethode hangt af van uw specifieke behoeften. API-sleutels zijn eenvoudig voor basiscommunicatie tussen services, maar missen essentiële functies zoals een vervaldatum en zijn kwetsbaar bij datalekken. Voor mobiele apps of single-page applicaties, JWT-bearertokens bieden een betere beveiliging. Voor scenario's met gebruikersaanmeldingen of integraties met externe partijen, OAuth 2.0 met OIDC Biedt de meest uitgebreide bescherming.

Autorisatie kan worden beheerd via patronen zoals Rolgebaseerde toegangscontrole (RBAC), die machtigingen toewijst op basis van vooraf gedefinieerde rollen, of Attribuutgebaseerde toegangscontrole (ABAC), waarbij gebruik wordt gemaakt van gebruikers- en resourcekenmerken voor meer gedetailleerde controle. Ongeacht de aanpak, houd je aan drie kernprincipes: verleen minste voorrecht toegang, standaard weigeren tenzij uitdrukkelijk toegestaan, en Controleer de machtigingen bij elk verzoek. in plaats van te vertrouwen op eenmalige controles.

Deze werkwijzen vormen een solide basis voor het versleutelen van API-communicatie.

API-sleutels en -referenties veilig beheren

Zelfs de sterkste authenticatie kan worden ondermijnd door slecht beheer van inloggegevens. Het hardcoderen van API-sleutels of het vastleggen ervan in versiebeheer is bijzonder gevaarlijk, omdat aanvallers vaak openbare repositories scannen op gelekte inloggegevens. Google Cloud onderstreept dit risico:

API-sleutels zijn zogenaamde 'bearer credentials'. Dit betekent dat als iemand een API-sleutel steelt, diegene deze kan gebruiken om zich te authenticeren en toegang te krijgen tot dezelfde resources.

Om dergelijke kwetsbaarheden te voorkomen, dient u uw inloggegevens veilig op te slaan in omgevingsvariabelen aan de serverzijde of gebruik gespecialiseerde tools zoals AWS Secrets Manager of HashiCorp Vault om "geheime wildgroei" te voorkomen. Verstuur inloggegevens altijd via beveiligde HTTP-headers en gebruik voor webapplicaties httpOnly en Secure Cookies worden gebruikt om tokens te beschermen tegen cross-site scripting (XSS)-aanvallen.

Het automatiseren van de rotatie van API-sleutels vermindert het risico op misbruik. Wijs unieke API-sleutels toe aan elke applicatie of gebruiker om de controle te vereenvoudigen en de impact van een datalek te minimaliseren. Voeg beperkingen toe aan API-sleutels, zoals het beperken van het gebruik tot specifieke IP-adressen, HTTP-referrers of API-eindpunten. Het NCSC adviseert:

De geldigheidsduur van een authenticatiebewijs moet worden ingesteld op de tijdsduur die passend is voor het gebruiksscenario en de dreiging.

Voor productiesystemen die gevoelige gegevens verwerken, is het raadzaam over te stappen van eenvoudige API-sleutels naar veiligere methoden zoals OAuth 2.0 of ondertekende JWT's. Daarnaast is het verstandig om limieten voor het aantal API-aanvragen in te stellen met behulp van API-sleutels om het gebruik te beheersen en te beschermen tegen denial-of-service-aanvallen. Wanneer de limieten worden overschreden, moet een foutmelding worden geretourneerd. 429 Te veel aanvragen statuscode.

Hoe versleutel je API-communicatie?

Het beveiligen van gegevens tijdens de overdracht tussen clients en servers vereist meerdere beschermingslagen. Transportversleuteling beveiligt het communicatiekanaal, terwijl veldversleuteling een extra beveiligingslaag toevoegt voor specifieke gevoelige gegevens.

HTTPS en TLS instellen voor API's

Om een veilige gegevensoverdracht te garanderen, moet elke API werken met behulp van TLS-versie 1.2 of hoger. Voor optimale beveiliging en prestaties is TLS 1.3 de aanbevolen keuze. Verkrijg SSL/TLS-certificaten van vertrouwde certificeringsinstanties zoals Let's Encrypt of GlobalSign. Vermijd zelfondertekende certificaten, aangezien deze vaak beveiligingswaarschuwingen veroorzaken.

Als je gebruikt NGINX, Configureer uw server om te luisteren op poort 443 en geef de paden op voor ssl_certificaat en ssl_certificaat_sleutel, en leid HTTP-verkeer op poort 80 om naar HTTPS met behulp van een 301-redirect. Voor Apache, inschakelen mod_ssl module, inclusief de SSLEngine op richtlijn, en definieer uw certificaatbestanden binnen een <VirtualHost *:443> blokkeren. Gebruik sterke cijfersuites zoals TLS_AES_128_GCM_SHA256 of TLS_CHACHA20_POLY1305_SHA256, en schakel verouderde versleutelingsmethoden zoals RC4, MD5 en 1024-bits RSA-sleutels uit.

Om de beveiliging verder te verbeteren, implementeer de volgende HTTP Strikte Transportbeveiliging (HSTS) koptekst met een max-leeftijd van ten minste zes maanden (15.768.000 seconden). Dit zorgt ervoor dat clients uitsluitend HTTPS gebruiken, waardoor downgrade-aanvallen die proberen verbindingen terug te zetten naar onversleutelde HTTP worden voorkomen. Voor scenario's die een hoge mate van beveiliging vereisen, zoals B2B-integraties of IoT-apparaten, kunt u overwegen om HTTPS te gebruiken. wederzijdse TLS (mTLS), wat vereist dat zowel de server als de client zich authenticeren met geldige X.509-certificaten.

Het is belangrijk om te weten dat AWS van plan is om TLS 1.0 en 1.1 tegen februari 2024 uit te faseren, wat het belang van een upgrade naar modernere protocollen benadrukt.

Specifieke gegevensvelden versleutelen

Hoewel TLS het communicatiekanaal beveiligt, veldniveau-encryptie Beschermt zeer gevoelige informatie in API-payloads, zoals burgerservicenummers, creditcardgegevens of medische dossiers. Versleutel deze velden afzonderlijk met behulp van AES-256, vóór verzending.

Om zowel de vertrouwelijkheid als de integriteit te waarborgen, gebruik geauthenticeerde versleuteling methoden. Dit voorkomt dat aanvallers de versleutelde gegevens manipuleren, zelfs als ze deze niet kunnen decoderen. In gevallen waarin kanaalversleuteling eindigt bij onbetrouwbare proxy's of gedeelde hardware, pas dan de volgende methoden toe. versleuteling op berichtniveau Met tools zoals de AWS Encryption SDK blijft data gedurende het hele traject veilig.

Het aantal datalekken via API's neemt toe, waarbij API's nu verantwoordelijk zijn voor meer dan 801 TP3T aan internetverkeer. Alarmerend genoeg is het aantal API-gerelateerde datalekken met 801 TP3T per jaar gestegen. Een schrijnend voorbeeld: een enkele gecompromitteerde API-sleutel maakte in december 2024 een grote inbreuk op de gegevens van het Amerikaanse ministerie van Financiën door Chinese hackers mogelijk. Deze incidenten onderstrepen het belang van het versleutelen van gevoelige gegevensvelden, zelfs wanneer TLS wordt gebruikt.

Daarnaast is het belangrijk om gevoelige velden in API-logboeken te anonimiseren. Maskeer of redigeer waarden om te voorkomen dat ze per ongeluk zichtbaar worden in monitoringsystemen of logbestanden.

Encryptiesleutels beheren

Versleuteling is slechts zo sterk als de sleutels die haar beschermen, dus effectief sleutelbeheer is essentieel. Maak gebruik van gespecialiseerde diensten zoals AWS Key Management Service (KMS), Azure-sleutelkluis, of Google Cloud KMS Om cryptografische sleutels veilig op te slaan. Deze diensten bieden gecentraliseerde opslagplaatsen met ingebouwde beveiligingsmaatregelen en hoge beschikbaarheid.

Beperk de toegang tot versleutelingssleutels met Rolgebaseerde toegangscontrole (RBAC) Of IAM-beleid, waarmee alleen de benodigde machtigingen voor specifieke rollen worden verleend. Implementeer machine-naar-machine-authenticatie en automatiseer processen waar mogelijk. Om de toegang verder te beveiligen, configureert u firewalls zodanig dat alleen verzoeken van vertrouwde IP-adressen of virtuele netwerken worden toegestaan, en gebruikt u privé-eindpunten om verkeer van het openbare internet te weren.

Vervang API-sleutels en -geheimen minstens elke 180 dagen met behulp van geautomatiseerde tools. Dit minimaliseert het risico van gecompromitteerde sleutels. Gebruik een versleutelingscontext, Een set niet-geheime sleutel-waardeparen die zowel tijdens de encryptie als de decryptie overeen moeten komen, om sleutels aan specifieke resources te koppelen. AWS KMS kan bijvoorbeeld de API Gateway ARN gebruiken als onderdeel van de encryptiecontext.

Monitor alle pogingen tot toegang tot belangrijke gegevens met tools zoals AWS CloudTrail of Azure Monitor. Stel waarschuwingen in voor ongeautoriseerde of verdachte activiteiten om potentiële inbreuken vroegtijdig te detecteren. Automatiseer ten slotte de vernieuwing van certificaten om serviceonderbrekingen als gevolg van verlopen inloggegevens te voorkomen.

sbb-itb-59e1987

Aanvullende beveiligingsmaatregelen voor API's

API's vereisen meerdere verdedigingslagen om zich te beschermen tegen bedreigingen die verder gaan dan versleutelde kanalen. Denk hierbij aan aanvallen zoals injectiepogingen, credential stuffing en uitputting van resources. De volgende maatregelen bouwen voort op encryptie en bescherming van inloggegevens om de beveiliging van uw API te versterken. Een sterke, unieke en wachtwoord met hoge entropie De API-sleutel (of API-geheim) vormt nog steeds de basis van de beveiliging van inloggegevens. Zwakke of hergebruikte inloggegevens blijven een van de meest voorkomende toegangspunten voor credential stuffing, brute-force-aanvallen en accountovernames, zelfs wanneer alle andere beveiligingslagen correct zijn geïmplementeerd.

Invoer valideren en uitvoer coderen

Beschouw elk binnenkomend verzoek als potentieel schadelijk totdat het tegendeel is bewezen. Begin met schemavalidatie, Dit zorgt ervoor dat verzoeken voldoen aan vooraf gedefinieerde formaten in JSON of XML. Alles wat afwijkt van deze strikte definities wordt afgewezen. Gebruik sterke typering Om de gegevensintegriteit te waarborgen, gebruiken we gehele getallen voor getallen, booleaanse waarden voor waar/onwaar en de juiste datumformaten voor tijdstempels in plaats van generieke tekenreeksen.

Stel duidelijke beperkingen in voor elk veld. Beperk bijvoorbeeld de lengte van tekenreeksen, definieer acceptabele numerieke bereiken en gebruik reguliere expressies om patronen te valideren. Controleer altijd of de Content-Type De header komt overeen met de daadwerkelijke payload; afwijkingen worden afgewezen met een foutmelding. 415 Niet-ondersteund mediatype reactie. Handhaaf op dezelfde manier maximale aanvraaggroottes om te grote payloads te blokkeren en retourneer een 413 Laadvermogen te groot indien nodig.

""Een goed gedefinieerd aanvraagschema en validatie aan de hand van dat schema zouden de eerste verdedigingslinie tegen kwaadaardige berichten moeten vormen." – Canada.ca

Zorg er aan de uitvoerzijde voor dat de reacties expliciete informatie bevatten. Content-Type kopteksten zoals applicatie/json Om misinterpretatie te voorkomen, voeg beveiligingsheaders toe zoals: X-Content-Type-Options: nosniff Om te voorkomen dat browsers bestandstypen onjuist raden, zijn algemene foutmeldingen essentieel – geef geen interne details prijs in de reacties. Daarnaast moeten logbestanden worden opgeschoond om gevoelige gegevens of kwaadaardige code te verwijderen die misbruikt zou kunnen worden.

Combineer deze validatietechnieken met gedetailleerde logboekregistratie om ongebruikelijk gedrag effectief te volgen.

API-activiteit volgen en registreren

Gedetailleerde logboekregistratie is essentieel voor het identificeren van en reageren op bedreigingen. Logboeken moeten belangrijke metadata vastleggen, zoals het IP-adres van de aanvrager, het benaderde eindpunt, de geauthenticeerde gebruiker of rol en tijdstempels voor elke interactie. Deze gegevens zijn van onschatbare waarde tijdens onderzoeken en helpen misbruik op te sporen wanneer inloggegevens zijn gecompromitteerd.

Moderne monitoringtools kunnen het volgende bieden: realtime anomaliedetectie, Het systeem signaleert verdachte activiteiten zoals plotselinge pieken in verzoeken of ongebruikelijke HTTP-methoden die kunnen duiden op geautomatiseerd misbruik. Stel waarschuwingen in voor specifieke statistieken, zoals een plotselinge toename in... 401 Ongeautoriseerd fouten, die kunnen duiden op brute-force-aanvallen of gecompromitteerde inloggegevens.

Unieke API-sleutels zijn, zoals eerder besproken, cruciaal voor het traceren van individuele acties. Gedeelde sleutels vertroebelen de verantwoordelijkheid en maken het moeilijker om specifieke activiteiten te volgen. Vervang inloggegevens regelmatig en houd een actuele inventaris bij van alle API-eindpunten, inclusief verouderde eindpunten die mogelijk doelwit zijn van aanvallers. Combineer deze maatregelen met strikte gebruiksbeperkingen om uw API verder te beveiligen.

Het implementeren van snelheidslimieten

Rate limiting is een cruciale verdediging tegen Denial of Service (DoS)-aanvallen, credential stuffing en overmatig resourceverbruik door geautomatiseerde scripts. In 2023 meldden 411.000 bedrijven beveiligingsincidenten met betrekking tot hun API's, waarbij bijna een derde van al het internetverkeer werd toegeschreven aan kwaadwillende bots.

Stel snelheidslimieten in op basis van de authenticatieniveaus van gebruikers. Zo kunnen anonieme gebruikers bijvoorbeeld 10 verzoeken per minuut krijgen, geregistreerde gebruikers 100 en premiumklanten tot 1000. Als een client zijn limiet overschrijdt, retourneer dan een foutmelding. 429 Te veel aanvragen statuscode samen met informatieve headers zoals X-RateLimit-Limit (totaal toegestaan), X-RateLimit-Remaining (resterende oproepen), en X-RateLimit-Reset (tijd totdat de limiet wordt gereset).

Om geavanceerdere aanvallers te bestrijden, moet je verder gaan dan simpele IP-gebaseerde snelheidsbeperking. Gebruik gedragsanalyse Om patronen te detecteren, zoals aanvallers die IP-adressen rouleren. Shopify heeft bijvoorbeeld het aantal credential stuffing-aanvallen met 82% teruggebracht door adaptieve rate limiting te implementeren die het gedrag van verzoeken analyseert. Combineer deze maatregelen met monitoring om misbruikpatronen te identificeren, zoals meerdere mislukte inlogpogingen gevolgd door een succesvolle – vaak een waarschuwingssignaal voor gecompromitteerde inloggegevens.

Praktische implementatierichtlijnen

Het in de praktijk brengen van beveiligingsconcepten vereist zorgvuldige planning en een goed begrip van mogelijke valkuilen. Hieronder vindt u enkele praktische tips om u te helpen bij het aanpakken van uitdagingen in de praktijk en het opzetten van een veilige, conforme API-infrastructuur.

Fouten die je moet vermijden

Zelfs met sterke versleutelingstechnieken kunnen bepaalde misstappen de beveiliging van uw API verzwakken.

Ten eerste, vertrouw niet op verouderde protocollen. Schakel SSL v2, SSL v3, TLS 1.0 en TLS 1.1 uit, aangezien deze vol zitten met beveiligingslekken. Configureer uw servers in plaats daarvan om robuuste cipher suites zoals AES-GCM of ChaCha20-Poly1305 te gebruiken en wijs zwakkere opties volledig af.

Een andere veelvoorkomende fout is het gebruik van queryparameters om API-sleutels door te geven. Verstuur API-sleutels altijd via beveiligde HTTP-headers. Een opvallend datalek bij een overheidsinstantie vond plaats doordat API-sleutels in queryparameters werden weergegeven, wat het belang van deze werkwijze onderstreept.

Inloggegevens hardcoderen Het is een groot risico om in de broncode te belanden of ze naar repositories te pushen – onderzoek toont aan dat 611.000 organisaties per ongeluk geheimen zoals API-sleutels in openbare repositories hebben vrijgegeven. Bewaar in plaats daarvan inloggegevens in omgevingsvariabelen of beveiligde geheimbeheerders. Sta bij het werken met JWT's nooit onbeveiligde tokens toe (bijvoorbeeld door het algoritme in te stellen op...). geen) en valideer altijd beweringen zoals uitgever, doelgroep en vervaldatum. Bewaar bovendien gevoelige tokens in SameSite=Strict cookies in plaats van lokale opslag in de browser, wat kwetsbaar is voor cross-site scripting-aanvallen.

Naleving van de gegevensbeschermingsvoorschriften

Technische beveiligingsmaatregelen vormen slechts een deel van de oplossing; naleving van de wetgeving inzake gegevensbescherming is eveneens cruciaal.

Versleuteling is niet alleen een goede gewoonte; het is vaak wettelijk verplicht. Bijvoorbeeld:, PCI-DSS v4.0 Vereist sterke cryptografie om kaartgegevens tijdens de overdracht te beschermen, waarbij TLS 1.2 of hoger met beveiligde cipher suites wordt gespecificeerd. Op dezelfde manier, AVG benadrukt encryptie als een belangrijke maatregel voor de bescherming van persoonsgegevens. In de gezondheidszorg, HIPAA schrijft de versleuteling van elektronische beschermde gezondheidsinformatie (ePHI) voor, zowel in rust als tijdens verzending.

Om aan deze vereisten te voldoen, implementeer TLS 1.3, vervang certificaten elke 90 dagen en gebruik wederzijdse TLS in omgevingen met hoge beveiligingseisen. Bewaar sleutels veilig met behulp van HSM's of beheerde sleutelbeheerservices om te voldoen aan de SOC 2-normen. Documenteer ten slotte uw encryptiepraktijken, certificaatvervangingen en sleutelbeheerprocessen, zodat u tijdens audits kunt aantonen dat u aan de vereisten voldoet.

Het gebruik van hostinginfrastructuur voor API-beveiliging

Moderne hostingplatforms zijn uitgerust met tools die de API-beveiliging verbeteren.

Bijvoorbeeld, DDoS-mitigatie Op infrastructuurniveau kunnen veelvoorkomende netwerk- en transportlaag-aanvallen worden geblokkeerd voordat ze uw servers bereiken. Webapplicatiefirewalls (WAF's) HTTP-verkeer wordt geïnspecteerd om bedreigingen zoals SQL-injectie en cross-site scripting eruit te filteren en zo schadelijke payloads aan de rand van het netwerk te stoppen.

Sommige aanbieders, zoals Serverion, bieden een infrastructuur die is afgestemd op veilige API-implementaties. Functies omvatten geïntegreerd SSL-certificaatbeheer, automatische certificaatrotatie en DDoS-bescherming in wereldwijde datacenters. Hun dedicated servers en VPS-opties bieden de netwerkisolatie die nodig is om API-verkeer binnen privénetwerken te houden, waardoor de blootstelling aan bedreigingen van het openbare internet wordt geminimaliseerd. Voor applicaties die wederzijdse TLS vereisen – zoals die in de financiële sector of de gezondheidszorg – Serverion Ondersteunt bidirectionele authenticatie.

Virtuele privéclouds (VPC's) Privé-eindpunten bieden extra beveiligingslagen door API-verkeer te isoleren van het openbare internet. Dit is met name handig voor interne API's die extern ontoegankelijk moeten blijven. Beheerde certificaatdiensten vereenvoudigen de beveiliging verder door de uitgifte, implementatie en 90-daagse rotatie van SSL/TLS-certificaten te automatiseren, waardoor het risico op storingen als gevolg van verlopen certificaten wordt verkleind. Deze infrastructuurtools werken samen met encryptie- en sleutelbeheerpraktijken om uw API's volledig te beschermen.

Conclusie: Bescherming van gevoelige API-gegevens

Samenvatting van de implementatiestappen

Om uw API's effectief te beveiligen, begint u met het afdwingen van de volgende beveiligingsmaatregelen: TLS-versie 1.3 Alle gegevens tijdens de overdracht worden versleuteld, inclusief headers en queryparameters. Gevoelige gegevens worden voor extra bescherming verplaatst van queryreeksen naar beveiligde HTTP-headers.

Voor sectoren zoals de financiële wereld en de gezondheidszorg, waar beveiliging van het grootste belang is, is het raadzaam om de volgende implementatie te overwegen: wederzijdse TLS (mTLS) voor tweewegauthenticatie tussen clients en servers. Combineer dit met op tokens gebaseerde authenticatiemethoden zoals JWT of OAuth 2.0 in de Authorization-header. Voor gevoelige informatie dient u veldversleuteling toe te passen en te gebruiken. HMAC-handtekeningen om de integriteit van het verzoek te waarborgen.

Voeg een extra verdedigingslaag toe met tools zoals Webapplicatiefirewalls (WAF's), snelheidsbeperking en gecentraliseerd sleutelbeheer via HSM's of beheerd KMS oplossingen. Vervang certificaten elke 90 dagen en houd gedetailleerde auditlogboeken bij om te voldoen aan de nalevingsnormen, zoals... PCI DSS, AVG, En HIPAA. Deze maatregelen vormen samen een robuust, allesomvattend beveiligingsraamwerk voor API's.

Voordelen van API-beveiliging op de lange termijn

Door deze stappen te nemen worden niet alleen directe kwetsbaarheden aangepakt, maar wordt er ook blijvende waarde gecreëerd voor uw organisatie.

Sterke API-beveiliging voorkomt datalekken, beschermt intellectueel eigendom en beveiligt persoonsgegevens, en bouwt tegelijkertijd vertrouwen op bij gebruikers en partners. Nu API's de verwerking van diverse gegevens mogelijk maken, is dit een belangrijke stap. 83% van al het webverkeer In 2023 is robuuste encryptie niet langer optioneel. Beveiligingsincidenten uit datzelfde jaar hebben aangetoond dat 42% betrof het onderscheppen van gegevens., 33% is ontstaan door het lekken van inloggegevens., En 25% was het gevolg van Man-in-the-Middle-aanvallen. – problemen die kunnen worden verholpen met de juiste encryptie en gelaagde beveiliging.

Versleuteling maakt naleving ook eenvoudiger door de omvang van wettelijke audits te verkleinen, wat zowel tijd als geld bespaart. Bedrijven die prioriteit geven aan API-beveiliging vermijden de financiële en reputatieschade van datalekken zoals die van de API. T-Mobile API-incident in 2023, wat blootlegde 37 miljoen records. Door te investeren in encryptie, regelmatige sleutelrotatie en beveiliging op infrastructuurniveau kunnen organisaties een schaalbare beveiligingsbasis creëren die zich aanpast aan veranderende dreigingen. Samenwerken met veilige hostingproviders, zoals Serverion, Dit kan deze bescherming verder verbeteren en tegelijkertijd betrouwbare prestaties en operationele efficiëntie garanderen.

Veelgestelde vragen

Wat is het verschil tussen OAuth 2.0 en OpenID Connect als het gaat om API-beveiliging?

OAuth 2.0 en OpenID Connect (OIDC) spelen verschillende, maar complementaire rollen bij het beveiligen van API's.

OAuth 2.0 Het draait allemaal om autorisatie. Het stelt applicaties in staat om toegang te krijgen tot gebruikersbronnen op een andere service zonder dat ze inloggegevens hoeven te delen. In plaats daarvan worden toegangstokens gebruikt om specifieke machtigingen te verlenen, zoals het lezen van gegevens of het uitvoeren van bepaalde acties.

OpenID Connect (OIDC) OIDC gaat nog een stap verder door een identiteitslaag bovenop OAuth 2.0 toe te voegen. Waar OAuth 2.0 zich richt op wat een applicatie mag doen, verifieert OIDC de authenticiteit van de applicatie. WHO De gebruiker wordt herkend via ID-tokens. Dit maakt het perfect voor toepassingen zoals het inloggen van gebruikers of het bevestigen van hun identiteit.

Kort samengevat, OAuth 2.0 regelt de machtigingen, terwijl OpenID Connect de gebruikersauthenticatie waarborgt. Samen vormen ze een robuust raamwerk voor veilige en naadloze interacties.

Wat is veldniveau-encryptie en hoe verbetert het de API-beveiliging ten opzichte van TLS?

Veldversleuteling voegt een extra beveiligingslaag toe door specifieke gevoelige gegevensvelden binnen een API te versleutelen. Terwijl TLS gegevens beveiligt tijdens de overdracht, gaat veldversleuteling een stap verder door gevoelige informatie gedurende de gehele levenscyclus versleuteld te houden – of deze nu wordt opgeslagen of verwerkt.

Met deze methode hebben alleen geautoriseerde systemen of applicaties met de juiste decryptiegegevens toegang tot de beveiligde data. Door zich te richten op het versleutelen van kritieke velden, verkleint deze aanpak het risico op datalekken of ongeautoriseerde toegang, zelfs als andere delen van het systeem gecompromitteerd raken.

Waarom is het belangrijk om API-sleutels en encryptiesleutels regelmatig bij te werken en te vernieuwen?

Het regelmatig bijwerken en vernieuwen van uw API-sleutels en encryptiesleutels is een cruciale stap in het waarborgen van een robuuste beveiliging. Deze aanpak beperkt de levensduur van sleutels, waardoor de kans kleiner wordt dat ze worden misbruikt voor ongeautoriseerde toegang of leiden tot datalekken. Zelfs als een sleutel wordt blootgesteld, wordt de bruikbaarheid ervan voor kwaadwillige doeleinden aanzienlijk beperkt.

Door sleutelrotatie in uw beveiligingsprocedures op te nemen, kunt u proactief potentiële kwetsbaarheden aanpakken en de integriteit van gevoelige gegevens die via uw API's worden gedeeld, waarborgen.