Checklist voor naleving van de belangrijkste beheersvoorschriften

Het beschermen van uw encryptiesleutels is net zo belangrijk als het versleutelen van uw gegevens. Zonder goed sleutelbeheer wordt zelfs de sterkste encryptie nutteloos. Deze handleiding biedt een stapsgewijze checklist om ervoor te zorgen dat uw sleutelbeheerstrategie aansluit op frameworks zoals ISO 27001, PCI DSS, En NIST-normen.

Belangrijkste punten:

- Sleutelgeneratie: Gebruik door NIST goedgekeurde algoritmen en gevalideerde cryptografische modules.

- Sleutelverdeling: Verzend sleutels veilig via sleutelverpakking of sleutelovereenkomst.

- Sleutelopslag: Bewaar sleutels in FIPS 140-3-compatibele HSM's; Laat sleutels nooit in platte tekst achter.

- Toegangscontrole: Dwing toegang op basis van rollen en multifactorauthenticatie (MFA) af.

- Sleutelrotatie: Automatiseer rotaties om risico's te beperken en verstoringen tot een minimum te beperken.

- Sleutelintrekking en -vernietiging: Automatiseer de intrekking en wis verouderde sleutels op een veilige manier.

- Monitoring en auditing: Registreer alle sleutelgerelateerde activiteiten en voer regelmatig controles uit.

Belangrijke deadlines:

- Overgang naar FIPS 140-3-compatibele modules door 22 september 2026.

Door deze checklist te volgen, kunt u gevoelige gegevens beschermen, de naleving van regelgeving stroomlijnen en de risico's verminderen die gepaard gaan met onjuist beheer van encryptiesleutels. Laten we elke stap eens nader bekijken.

8 beste praktijken voor cryptografisch sleutelbeheer

Checklist voor sleutelgeneratie en -distributie

Sterke sleutelgeneratie en veilige distributie zijn essentieel om te voldoen aan de eerder besproken compliance-eisen.

Gebruik cryptografisch sterke willekeurige getallengeneratoren.

Sleutels moeten worden gegenereerd met behulp van door NIST goedgekeurde algoritmen binnen gevalideerde cryptografische modules. De gekozen random bit generator (RBG) moet een beveiligingssterkte bieden die gelijk is aan of groter is dan die van de gegenereerde sleutel. Eventuele zwakke punten in de willekeurigheid kunnen uw systeem kwetsbaar maken voor voorspellingsaanvallen.

Raadpleeg NIST SP 800-133 Raadpleeg de richtlijnen voor sleutelgeneratie en zorg ervoor dat FIPS-gevalideerde modules worden gebruikt. Zoals vermeld in NIST SP 800-133 Rev. 2:

""Cryptografie berust op twee basiscomponenten: een algoritme (of cryptografische methode) en een cryptografische sleutel.""

Leg deze processen vast in uw Key Management Practice Statement (KMPS) om tijdens audits aan te tonen dat u aan de vereisten voldoet. Blijf bovendien op de hoogte van de nieuwste ontwikkelingen. NIST SP 800-131A om veranderingen in de sterkte van algoritmen en de vereisten voor sleutellengte te monitoren naarmate standaarden evolueren.

Nadat u een veilige sleutelgeneratie hebt ingesteld, is de volgende stap het waarborgen van een veilige sleuteldistributie.

Zorg voor veilige methoden voor sleuteldistributie.

Nadat de sleutels zijn gegenereerd, moeten ze op een veilige manier naar de beoogde bestemming worden gedistribueerd. Twee belangrijke methoden worden doorgaans gebruikt:

- Belangrijk transportDe ene partij genereert de sleutel, versleutelt deze en stuurt hem naar de andere partij.

- KernovereenkomstBeide partijen dragen bij aan het creëren van een gedeeld geheim, zoals bijvoorbeeld bij een Diffie-Hellman-uitwisseling.

Om sleutels te beschermen tijdens verzending via onbetrouwbare kanalen, gebruikt u sleutelversleuteling – het versleutelen van een symmetrische sleutel met een andere sleutel. Vertrouw altijd op gevalideerde cryptografische modules voor zowel sleutelgeneratie als -distributie en automatiseer deze processen om menselijke fouten te minimaliseren.

Registreer elke gebeurtenis waarbij sleutels worden uitgewisseld, inclusief de identiteit van de deelnemers en tijdstempels, om een duidelijk auditspoor te behouden. Implementeer sleutelafleidingsfuncties om meerdere subsleutels te genereren vanuit één beveiligde uitwisseling, waardoor de noodzaak voor frequente volledige sleuteluitwisselingen wordt verminderd.

Zodra de sleutels veilig zijn verzonden, moet u ervoor zorgen dat uw infrastructuur de rekenkracht die deze cryptografische bewerkingen vereisen, aankan.

Zorg voor voldoende computerbronnen.

Sleutelgeneratie en -distributie vereisen aanzienlijke rekenkracht. Hardwarebeveiligingsmodules (HSM's) HSM's zijn speciale apparaten die ontworpen zijn om deze cryptografische taken af te handelen, waardoor uw primaire servers worden ontlast. Cloudgebaseerde HSM's bieden een schaalbaar alternatief en leveren sleutelbeheer als een service zonder dat er vooraf in hardware hoeft te worden geïnvesteerd.

Stem uw infrastructuur af op uw operationele behoeften. Zoals vermeld in NIST SP 800-57 Deel 2:

""De plannings- en documentatievereisten voor kleinschalige of op één systeem gebaseerde cryptografische toepassingen hoeven niet zo uitgebreid te zijn als die voor grote en diverse overheidsinstanties.""

Om de beveiliging te verbeteren, kunt u quorumcontroles binnen HSM's gebruiken. Deze controles vereisen dat meerdere geautoriseerde personen kritieke wijzigingen goedkeuren, waardoor het risico op single points of failure wordt verkleind en een beheersbare workflow voor uw team behouden blijft.

Checklist voor sleutelopslag en toegangscontrole

Zodra je de veilige generatie en distributie van sleutels onder de knie hebt, is de volgende stap cruciaal: het beschermen van die sleutels tegen ongeautoriseerde toegang. Zonder de juiste beveiligingsmaatregelen biedt zelfs de beste encryptie geen garantie voor de veiligheid van je gegevens.

Gebruik hardwarebeveiligingsmodules (HSM's) of versleutelde opslag.

Als het gaat om sleutelbeveiliging, Hardwarebeveiligingsmodules (HSM's) zijn de gouden standaard. Deze fraudebestendige apparaten zorgen ervoor dat sleutels geïsoleerd blijven en voorkomen dat onversleutelde tekst wordt geëxporteerd. Als u streeft naar naleving van de regelgeving, zorg er dan voor dat uw HSM's hieraan voldoen. FIPS 140-2 Niveau 3 of de bijgewerkte FIPS 140-3 standaard. Houd er rekening mee dat organisaties uiterlijk 22 september 2026 moeten overstappen op FIPS 140-3-compatibele modules, aangezien certificeringen voor FIPS 140-2 na die datum niet meer geldig zijn voor nieuwe implementaties.

Sleutels mogen nooit direct toegankelijk zijn voor gebruikers. Zorg ervoor dat ze versleuteld zijn wanneer ze niet in gebruik zijn en alleen worden verwerkt binnen beveiligde cryptografische modules. Een uitstekende manier om een extra beveiligingslaag toe te voegen is door envelopversleutelingVersleutel uw gegevens met een gegevenssleutel en versleutel die gegevenssleutel vervolgens met een hoofdsleutel die is opgeslagen in een HSM of sleutelbeheerservice. Dit betekent dat zelfs als iemand de versleutelde gegevens in handen krijgt, deze niet kunnen worden ontsleuteld zonder toegang tot de hoofdsleutel, die veilig is beveiligd.

Cloudgebaseerde HSM's bieden een schaalbare en kosteneffectieve oplossing. Afhankelijk van de behoeften van uw organisatie kunt u kiezen tussen gedistribueerde sleutels (opgeslagen naast de workloads) of gecentraliseerde sleutels (beheerd in een speciaal beveiligingsaccount). Uw keuze moet aansluiten bij uw compliance-doelstellingen en operationele structuur.

Zodra uw sleutels veilig zijn opgeborgen, is de volgende prioriteit het bepalen wie er toegang toe heeft.

Implementeer op rollen gebaseerde toegangscontrole (RBAC) en multifactorauthenticatie (MFA).

Toegangscontrole moet altijd beginnen met de Principe van de minste autoriteit – Gebruikers mogen alleen de benodigde machtigingen hebben, en niets meer. De verantwoordelijkheden moeten gescheiden zijn tussen beheerders die sleutels beheren en de applicaties die ze gebruiken. Deze taakscheiding zorgt ervoor dat niemand de volledige controle over het cryptografische proces heeft.

Voor gevoelige taken, zoals het wijzigen van belangrijke beleidsregels of het verwijderen van sleutels, kunt u overwegen om gebruik te maken van quorumregelingen (ook wel m-van-n-controles genoemd). Deze vereisen een minimum aantal geautoriseerde personen om een actie goed te keuren, waardoor het risico op onbedoeld of opzettelijk verlies van sleutels wordt verkleind en tegelijkertijd de flexibiliteit behouden blijft.

Multi-factorauthenticatie (MFA) MFA is essentieel voor het beveiligen van kritieke toegangspunten, met name voor root-toegangssleutels. De Centers for Medicare & Medicaid Services (CMS) raadt het gebruik van root-toegangssleutels volledig af of adviseert in ieder geval om ze te beveiligen met MFA. Zwakke toegangscontroles dragen direct bij aan kostbare datalekken.

Gebruik geautomatiseerde tools zoals IAM Access Analyzer om te ruime sleutelbeleidsregels op te sporen voordat ze problemen veroorzaken. Stel waarschuwingen in via beveiligingshubs of Cloud Security Posture Management (CSPM)-tools om verkeerde configuraties of sleutels die voor verwijdering gepland staan, te signaleren. De meeste sleutelbeheerservices hanteren een verplichte wachttijd – meestal 30 dagen – voordat sleutels permanent worden verwijderd, zodat u de tijd heeft om fouten op te sporen en te corrigeren.

Zodra u een sterk toegangsbeleid hebt opgesteld, kunt u zich richten op het beperken en controleren van de toegang van personeel om de integriteit van de sleutels te waarborgen.

Beperk de toegang tot bevoegd personeel.

Zelfs met veilige opslag en toegangscontrole is het van essentieel belang om het gebruik van sleutels te monitoren en te beperken tot bevoegd personeel.

Verantwoordelijkheid Dit vormt de hoeksteen van effectieve toegangscontrole. Elke sleuteltoegang moet worden geregistreerd met details zoals gebruiker, tijdstip en actie. Dit auditspoor helpt niet alleen bij het identificeren van mogelijke inbreuken, maar ontmoedigt ook misbruik en helpt bij het herstel door aan te geven welke gegevens door een gecompromitteerde sleutel werden beschermd.

Controleer regelmatig de toegangslogboeken en machtigingen. Overweeg om logboeken voor sleutelbeheer in een apart logboek op te slaan om de hoeveelheid gegevens te verminderen en de beveiligingsmonitoring te verbeteren. Controleer altijd of de toegang overeenkomt met de huidige functies – mensen veranderen van functie en hun machtigingen moeten die veranderingen weerspiegelen.

Sleutels mogen nooit in platte tekst worden opgeslagen of rechtstreeks door applicaties worden benaderd. Ze mogen alleen worden verwerkt binnen beveiligde cryptografische modules of kluizen. Wanneer het delen van sleutels onvermijdelijk is, gebruik dan veilige, niet-bandse methoden – verstuur nooit een sleutel samen met de gegevens die deze beschermt.

Checklist voor gebruik en rotatie van de belangrijkste producten

Hoewel veilige opslag cruciaal is, is het slechts een deel van de oplossing. Correct gebruik en regelmatige rotatie van cryptografische sleutels zijn essentieel voor het naleven van de regelgeving en het beschermen van gevoelige gegevens. Laten we dit eens nader bekijken.

Het gebruik van toetsen monitoren en registreren.

Het nauwkeurig vastleggen van elke cryptografische bewerking – of het nu gaat om encryptie, decryptie of zelfs een alleen-lezen API-aanroep – is cruciaal voor een effectief auditspoor. Volgens NIST SP 800-57 is "Audit en verantwoording" een kernelement van cryptografisch sleutelbeheer. Deze registraties waarborgen de integriteit van de sleutellevenscyclus en helpen u de beveiliging te bewaken.

Realtime monitoring is net zo belangrijk. Tools zoals CSPM kunnen waarschuwingen versturen voor ongebruikelijke activiteiten, zoals een plotselinge piek in decryptieverzoeken vanaf een onbekend IP-adres of serviceaccounts die op ongebruikelijke tijden toegang krijgen tot sleutels. Dit kunnen signalen zijn van misbruik van inloggegevens of een inbreuk op de beveiliging. Door waarschuwingen in te stellen voor verdacht gedrag of verkeerde configuraties kunt u snel handelen en potentiële inbreuken voorkomen.

Het regelmatig controleren van logbestanden is essentieel, vooral tijdens compliance-audits of onderzoeken. Besteed extra aandacht aan risicovolle gebeurtenissen zoals verzoeken tot vernietiging of verwijdering van sleutels. De meeste sleutelbeheersystemen hanteren een wachttijd – doorgaans 30 dagen, met een minimum van 7 dagen – voordat sleutels definitief worden verwijderd. Deze buffer stelt u in staat om ongeautoriseerde acties indien nodig ongedaan te maken.

Zodra de logging en monitoring zijn ingesteld, is de volgende stap ervoor te zorgen dat de sleutels regelmatig worden geroteerd om de beveiliging en naleving te waarborgen.

Stel een schema op voor de rotatie van sleutels.

Door sleutels volgens een vast schema te roteren, wordt hun blootstelling beperkt en het risico op misbruik verminderd. Geautomatiseerde sleutelrotatie is hierbij de beste oplossing: het minimaliseert de menselijke interactie met gevoelig sleutelmateriaal en elimineert het risico op handmatige fouten.

Stel rotatieschema's op basis van de levensduur van elke sleutel. Veel regelgeving, waaronder GDPR, CCPA en PCI DSS, vereist een robuust sleutelbeheer, waarbij rotatie een essentieel onderdeel is voor naleving.

""Als je de encryptiesleutels niet beschermt, heeft het geen zin om de gegevens te versleutelen – zoek de sleutels, krijg toegang tot de gegevens." – Entrust

Geautomatiseerde tools maken het afdwingen van rotatiebeleid naadloos. Controleer dit beleid regelmatig en verifieer de IAM-machtigingen om ervoor te zorgen dat alleen geautoriseerde gebruikers toegang hebben, conform het principe van minimale bevoegdheden. Voor omgevingen met verhoogde beveiligingsvereisten kunt u overwegen quorumcontroles te implementeren via hardwarebeveiligingsmodules (HSM's). Dit zorgt ervoor dat niemand zonder toezicht het sleutelrotatiebeleid kan wijzigen.

Minimaliseer operationele verstoringen tijdens rotaties.

Sleutelrotaties hoeven uw bedrijfsvoering niet te verstoren. Envelope-encryptie is een slimme aanpak: hiermee kunt u een hoofdsleutel roteren zonder uw volledige dataset opnieuw te versleutelen. De oude sleutel gaat over naar een 'post-operationele' status, waarin deze nog steeds bestaande gegevens kan ontsleutelen, terwijl de nieuwe sleutel alle nieuwe encryptietaken overneemt. Beheerde services verwerken deze updates naadloos, zodat uw applicaties zonder onderbrekingen blijven functioneren.

""Het gebruik van een softwareoplossing zorgt voor een betrouwbaarder beheer van sleutels dan het handmatig uitvoeren van de stappen." – CMS Sleutelbeheerhandboek

Om risico's tijdens sleutelrotaties te beperken, gebruikt u gestandaardiseerde sleutelbeheerbibliotheken voor compatibiliteit en betrouwbaarheid. Maak altijd een veilige back-up van uw sleutels voordat u een rotatie start om onbedoeld gegevensverlies te voorkomen. Definieer duidelijke cryptoperioden – de periode waarin een sleutel geldig is – en plan rotaties in tijdens perioden met weinig activiteit. Dit minimaliseert verstoringen en zorgt ervoor dat uw bedrijfsvoering in lijn blijft met de beveiligingsprotocollen.

sbb-itb-59e1987

Checklist voor intrekking en vernietiging van sleutels

Wanneer een sleutel gecompromitteerd of verouderd raakt, is het cruciaal om snel actie te ondernemen om deze in te trekken en te vernietigen. Het verschil tussen het beheersen van een incident en het geconfronteerd worden met een grootschalige inbreuk hangt vaak af van hoe snel en effectief je dit proces aanpakt.

Automatiseer intrekkingslijsten en updates

Snelheid is cruciaal bij het intrekken van gecompromitteerde sleutels. Handmatige processen laten gevaarlijke lacunes achter die aanvallers kunnen misbruiken voordat uw systemen dit kunnen verwerken. Geautomatiseerde tools zoals Certificate Revocation Lists (CRL's) of het Online Certificate Status Protocol (OCSP) zorgen ervoor dat updates over intrekking in realtime over uw netwerk worden verspreid, waardoor de kwetsbaarheidsperiode wordt verkleind. Configureer uw sleutelbeheersysteem om gecompromitteerde sleutels direct te signaleren, zodat ze geen nieuwe gegevens meer kunnen beschermen terwijl u het probleem aanpakt.

Op rollen gebaseerde toegangscontrole (RBAC) is hier essentieel: alleen bevoegd personeel mag sleutels intrekken. Dit voorkomt onbedoelde verstoringen of kwaadwillige acties. Gecentraliseerde logboekregistratietools, zoals AWS CloudTrail, kunnen u helpen ongebruikelijke activiteiten of ongeautoriseerde intrekkingspogingen te monitoren en zo een duidelijk auditspoor te creëren.

Zodra de intrekking geautomatiseerd is, kunt u zich richten op veilige back-up- en vernietigingsprocedures.

Veilige back-ups en vernietiging van sleutels

Het verwijderen van een sleutel is niet zo eenvoudig als op een knop drukken. Elke kopie van de sleutel, inclusief back-ups en archieven, moet op een veilige manier worden gewist. Volgens NIST SP 800-57 Deel 2 moeten organisaties een sleutelbeheerbeleid (Key Management Policy, KMP) en een sleutelbeheerpraktijkverklaring (Key Management Practice Statement, KMPS) opstellen waarin de vernietigingsprocedures duidelijk worden beschreven.

""Cryptografische sleutels vaststellen en beheren wanneer cryptografie binnen het systeem wordt gebruikt, in overeenstemming met de volgende vereisten voor sleutelbeheer: [Opdracht: door de organisatie gedefinieerde vereisten voor het genereren, distribueren, opslaan, openen en vernietigen van sleutels]." – NIST SP 800-53

Gebruik voor een veilige vernietiging FIPS 140-2/3-gecertificeerde hardwarebeveiligingsmodules (HSM's) om ervoor te zorgen dat sleutelmateriaal volledig onherstelbaar wordt. Synchroniseer de back-up- en vernietigingsprocessen om eventueel achtergebleven sleutelmateriaal dat misbruikt zou kunnen worden, te elimineren.

Stel cryptoperioden vast – specifieke tijdsperioden waarin een sleutel geldig blijft – voor elk sleuteltype. Door de identificatie van verouderde sleutels te automatiseren, wordt ervoor gezorgd dat ze veilig en volgens schema worden verwijderd. Volg bij de overstap van oudere algoritmen of kortere sleutellengtes de NIST SP 800-131A-richtlijnen om verouderd materiaal veilig te verwijderen zonder beveiligingslekken achter te laten.

Reageren op gecompromitteerde sleutels

Wanneer een sleutel is gecompromitteerd, is snel handelen van cruciaal belang. Incidentresponsprotocollen moeten onmiddellijk in werking treden, te beginnen met een onderzoek naar hoe de inbreuk heeft plaatsgevonden. Controleer alle gegevens die met de gecompromitteerde sleutel zijn versleuteld en verifieer uw sleutelinventaris om alle getroffen instanties te identificeren.

Na het intrekken van de sleutel, voert u een nalevingsaudit uit om te controleren of alle systemen hun sleutelarchieven hebben bijgewerkt en of uw incidentresponsplan correct is uitgevoerd. Deze controles kunnen zwakke punten in uw procedures aan het licht brengen en u helpen deze voor de toekomst te versterken.

Voor organisaties die afhankelijk zijn van cloudservices of externe datacenters, is het cruciaal om fysieke controle over cryptografische sleutels te behouden. De mogelijkheid om sleutels te vernietigen – fysiek of logisch – zonder volledig afhankelijk te zijn van de processen van de provider, zorgt ervoor dat uw gegevens veilig blijven, zelfs als de systemen van de provider gecompromitteerd raken. Deze maatregelen voltooien de levenscyclus van sleutelbeheer en sluiten aan bij bredere beveiligings- en compliance-normen.

Controlelijst voor monitoring, auditing en documentatie

Het bijhouden van belangrijke activiteiten en het documenteren van elke stap helpt bij het waarborgen van naleving en het vroegtijdig signaleren van potentiële problemen. Dit proces vormt de basis voor grondige audits, nauwkeurige registratie en effectieve personeelstraining.

Voer regelmatig audits en continue monitoring uit.

Nadat u veilige sleutelopslag en gecontroleerd gebruik hebt ingesteld, is de volgende stap het uitvoeren van regelmatige audits en continue monitoring om een sterk levenscyclusbeleid te handhaven. Tools zoals Cloud Security Posture Management (CSPM) kunnen helpen bij het detecteren van verkeerde configuraties en ongebruikelijke activiteiten. CSPM-tools signaleren automatisch problemen zoals verkeerd geconfigureerde sleutelbeleidsregels, sleutels die gepland staan voor verwijdering of sleutels die niet automatisch worden geroteerd. Geautomatiseerde analyseprogramma's kunnen periodiek sleutelbeleidsregels controleren en beheerders waarschuwen voor te ruime machtigingen die in strijd zijn met het principe van minimale bevoegdheden.

""Het is een goede gewoonte om het gebruik van encryptiesleutels te monitoren om ongebruikelijke toegangspatronen te detecteren." – AWS Well-Architected Framework

Het controleren van uw vertrouwensarchieven is eveneens belangrijk. Zorg ervoor dat ze alleen goedgekeurde certificaten en vertrouwensankers bevatten. Bevestig dat alle cryptografische modules voldoen aan standaarden zoals FIPS 140-2 niveau 3, en onthoud dat CMS-informatiesystemen uiterlijk 22 september 2026 moeten overstappen op FIPS 140-3-compatibele modules.

Houd logboeken en auditsporen bij.

Geautomatiseerde logging is essentieel voor het vastleggen van elke API-aanroep en -bewerking, waardoor een volledig traceerbaar overzicht ontstaat. Voor omgevingen met een hoog volume is het raadzaam om belangrijke beheerlogboeken in een apart auditlogboek onder te brengen, zodat ze gemakkelijker te controleren en te beheren zijn.

Bijzondere aandacht moet worden besteed aan risicovolle gebeurtenissen, Denk bijvoorbeeld aan het vernietigen van sleutels. AWS KMS hanteert bijvoorbeeld een standaard wachttijd van 30 dagen voordat sleutelmateriaal permanent wordt verwijderd. Dit geeft beheerders de tijd om ongeautoriseerde verwijderingsverzoeken te beoordelen en eventueel terug te draaien. Door deze gebeurtenissen nauwlettend in de gaten te houden, kan kwaadwillige activiteit tijdens de wachttijd worden opgespoord.

Uw logboeken moeten de volgende details bevatten: wie toegang had tot de sleutels, wanneer en met welk doel. Deze mate van transparantie ontmoedigt oneigenlijk gebruik en ondersteunt incidentonderzoeken. Gebruik IAM en sleutelbeleid om het principe van minimale bevoegdheden af te dwingen en controleer regelmatig logboeken om ongebruikelijke toegangspatronen te identificeren die op een beveiligingsprobleem kunnen duiden. Deze gedetailleerde logboeken zijn ook waardevol voor trainingsprogramma's, omdat ze het belang van verantwoording en proactieve monitoring benadrukken.

Geef training over belangrijke managementpraktijken.

Documentatie alleen is niet voldoende – uw team moet de procedures begrijpen en naleven. Maak en actualiseer trainingsmateriaal dat uw belangrijkste managementpraktijken en -rollen duidelijk uitlegt. Definieer de verantwoordelijkheden voor elke functie en communiceer het goedgekeurde beleid actief aan alle relevante medewerkers.

Het beleid en de procedures moeten worden herzien en bijgewerkt. minstens één keer per jaar Om nieuwe technologieën en evoluerende bedreigingen aan te pakken. Voor CMS-informatiesystemen moeten risicobeoordelingen minstens elke drie jaar worden herzien – of eerder als er grote systeemwijzigingen zijn. Moderne documentatie moet ook een inventarisatie van cryptografische afhankelijkheden bevatten om systemen te identificeren die kwetsbaar zijn voor kwantumbedreigingen en een plan schetsen voor de overgang naar post-kwantumcryptografie.

Vergelijkingstabel van nalevingsnormen

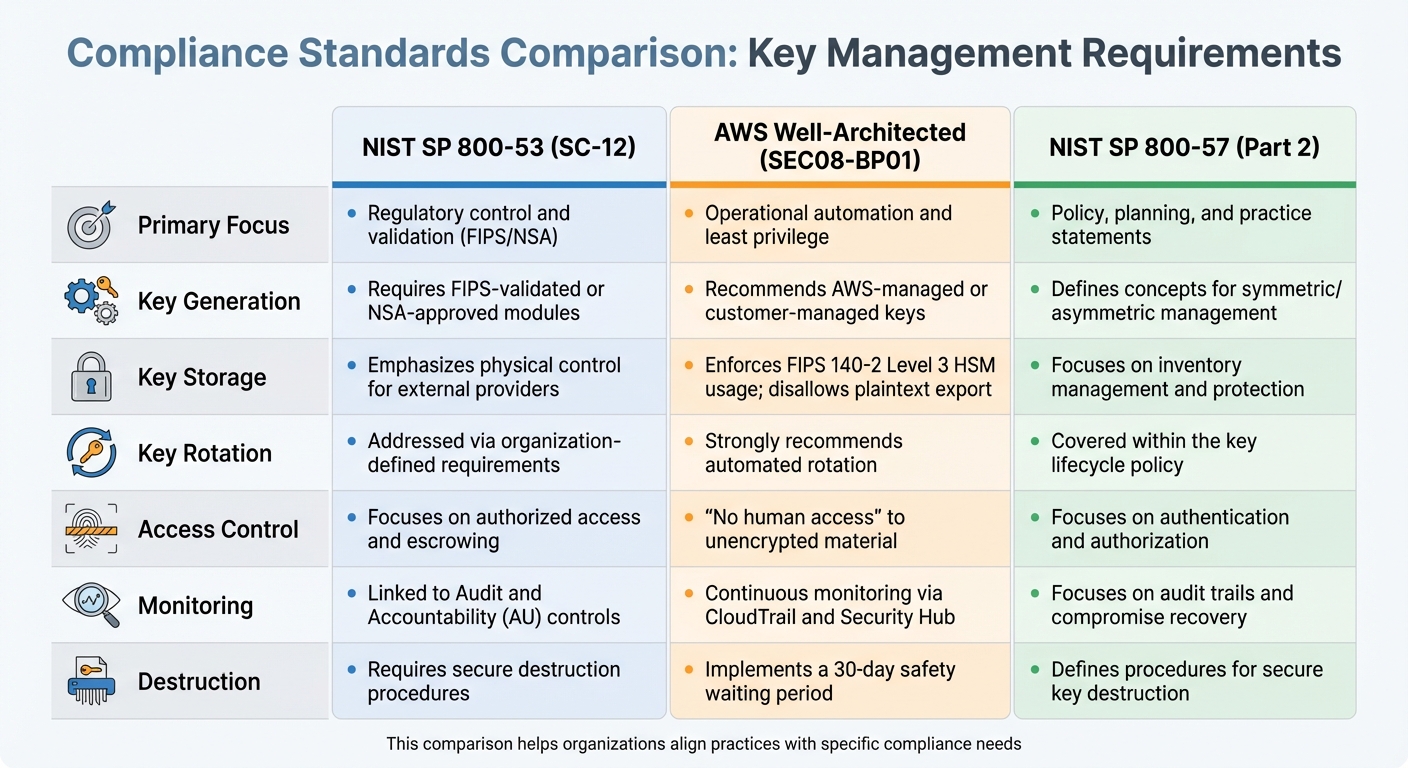

Vergelijking van belangrijke managementcompliance-normen: NIST SP 800-53 versus AWS Well-Architected versus NIST SP 800-57

Compliancekaders verschillen in hun aanpak van sleutelbeheer, waarbij elk kader unieke aspecten benadrukt. NIST SP 800-53 Geeft prioriteit aan regelgevende controle en validatie, waarbij FIPS-gevalideerde of NSA-goedgekeurde technologie voor sleutelgeneratie verplicht wordt gesteld. AWS Well-Architected Framework richt zich op operationele automatisering en zorgt ervoor dat belangrijke informatie nooit in platte tekst toegankelijk is voor mensen. Ondertussen, NIST SP 800-57 Het biedt een breder perspectief en schetst beleids- en planningsrichtlijnen aan de hand van een meerdelig raamwerk.

Hieronder een vergelijking van deze normen naast elkaar in de belangrijkste categorieën:

| Categorie | NIST SP 800-53 (SC-12) | AWS Well-Architected (SEC08-BP01) | NIST SP 800-57 (Deel 2) |

|---|---|---|---|

| Primaire focus | Regelgeving en validatie (FIPS/NSA) | Operationele automatisering en het principe van minimale bevoegdheden | Beleids-, plannings- en praktijkverklaringen |

| Sleutelgeneratie | Vereist FIPS-gevalideerde of NSA-goedgekeurde modules. | AWS-beheerde of door de klant beheerde sleutels worden aanbevolen. | Definieert concepten voor symmetrisch/asymmetrisch beheer. |

| Sleutelopslag | Benadrukt fysieke controle voor externe leveranciers | Dwingt het gebruik van FIPS 140-2 niveau 3 HSM af; verbiedt export in platte tekst. | Richt zich op voorraadbeheer en -beveiliging. |

| Sleutelrotatie | Aangepakt via door de organisatie gedefinieerde vereisten. | Automatiseringsrotatie wordt ten zeerste aanbevolen. | Gedekt door het sleutellevenscyclusbeleid. |

| Toegangscontrole | Richt zich op geautoriseerde toegang en escrow. | ""Geen menselijke toegang" tot niet-versleuteld materiaal | Richt zich op authenticatie en autorisatie. |

| Monitoring | Gekoppeld aan controles op het gebied van audit en verantwoording (AU). | Continue monitoring via CloudTrail en Security Hub | Richt zich op audit trails en het herstellen van inbreuken. |

| Vernietiging | Vereist veilige vernietigingsprocedures | Hanteert een veiligheidswachtperiode van 30 dagen. | Definieert procedures voor veilige vernietiging van sleutels. |

Deze tabel laat zien waar elk raamwerk de nadruk op legt, waardoor het gemakkelijker wordt om werkwijzen af te stemmen op specifieke compliance-eisen. Voor organisaties die hun aanpak willen stroomlijnen, NIST SP 800-57 kan dienen als een uniform kader om gemeenschappelijke regelgevingselementen in kaart te brengen, waardoor de complexiteit van het beheer wordt verminderd. Raadpleeg de relevante secties in de compliance-checklist voor gedetailleerde instructies over het voldoen aan deze normen.

Conclusie

Effectief beheer van cryptografische sleutels vormt de ruggengraat van elk veilig encryptiesysteem. Zoals benadrukt in het CMS Key Management Handbook: "De veiligheid van het cryptosysteem is afhankelijk van succesvol sleutelbeheer." Zelfs de meest geavanceerde encryptie wordt zinloos als sleutels onjuist worden beheerd, waardoor gevoelige gegevens kwetsbaar worden voor ongeautoriseerde toegang.

Om versleutelde gegevens te beschermen en te voldoen aan wettelijke normen, is het essentieel om een duidelijke reeks best practices te volgen. Door de stappen in de checklist te implementeren, creëert u meerdere beschermingslagen tegen zowel externe aanvallen als interne fouten. Zoals OWASP waarschuwt, kunnen zelfs de meest veilige systemen falen door menselijke fouten, waardoor gedocumenteerde procedures en verantwoording cruciale onderdelen van uw strategie zijn.

Het is ook belangrijk om te weten dat het verlies van encryptiesleutels de gegevens permanent ontoegankelijk maakt. Naast beveiliging draagt goed sleutelbeheer bij aan de operationele continuïteit en zorgt het voor naleving van federale regelgeving. Zo nadert de deadline van 22 september 2026 voor CMS-systemen om FIPS 140-3-compatibele modules te implementeren snel, wat de urgentie onderstreept om uw sleutelbeheerprocessen te optimaliseren.

Nu is het moment om uw huidige werkwijzen te evalueren aan de hand van de checklist, eventuele zwakke punten te identificeren en prioriteit te geven aan veilige, geautomatiseerde oplossingen. Investeren in een sterk sleutelbeheer helpt niet alleen bij het voorkomen van datalekken en gegevensverlies, maar zorgt er ook voor dat u voldoet aan de wettelijke vereisten.

Veelgestelde vragen

Wat gebeurt er als organisaties niet vóór 2026 overstappen op modules die voldoen aan FIPS 140-3?

Het niet overstappen op FIPS 140-3-compatibele modules vóór 2026 brengt ernstige risico's met zich mee. Organisaties zouden te maken kunnen krijgen met niet-naleving van federale regelgeving, waardoor ze mogelijk essentiële certificeringen voor bepaalde operaties verliezen. Bovendien verhoogt het gebruik van verouderde encryptiestandaarden het risico op beveiligingskwetsbaarheden en cryptografische inbreuken, waardoor gevoelige gegevens onbeschermd achterblijven.

Om deze problemen te voorkomen, is het cruciaal om alle systemen voor het beheer van encryptiesleutels ruim vóór de deadline te upgraden zodat ze voldoen aan de FIPS 140-3-vereisten.

Wat zijn de beste werkwijzen voor het veilig distribueren van encryptiesleutels via onbetrouwbare netwerken?

Om encryptiesleutels veilig te delen via netwerken die mogelijk niet beveiligd zijn, is het cruciaal om te vertrouwen op sterke cryptografische technieken. Versleuteling kan bijvoorbeeld sleutels beschermen tijdens de overdracht, terwijl beveiligde protocollen zoals TLS ervoor zorgen dat gegevens privé blijven en beschermd zijn tegen onderschepping. strikte toegangscontroles en authenticatiemaatregelen Dit versterkt de beveiliging verder door de identiteit te verifiëren van degenen die betrokken zijn bij de sleuteluitwisseling. Deze aanpak helpt bedreigingen zoals ongeautoriseerde toegang of man-in-the-middle-aanvallen te minimaliseren.

Protocollen zoals Diffie-Hellman en Public Key Infrastructure (PKI) zijn ook uitstekende hulpmiddelen voor veilige sleuteluitwisseling. Deze methoden maken gebruik van digitale certificaten en beveiligde processen om sleutels vast te stellen en te delen zonder gevoelige gegevens bloot te leggen. Door encryptie, beveiligde protocollen en sterke authenticatie te combineren, kunnen organisaties met vertrouwen sleutels distribueren, zelfs in minder betrouwbare netwerkomgevingen.

Waarom is het automatiseren van sleutelrotatie en -intrekking belangrijk voor de beveiliging en naleving van regelgeving?

Het automatiseren van sleutelrotatie en -intrekking speelt een cruciale rol bij het beschermen van gevoelige gegevens en het naleven van beveiligingsnormen. Handmatige methoden kunnen tijdrovend en foutgevoelig zijn en kunnen zwakke punten achterlaten die aanvallers kunnen misbruiken.

Dankzij automatisering kunnen encryptiesleutels snel worden bijgewerkt, waardoor het risico op inbreuken wordt geminimaliseerd en de naleving van regelgeving wordt gewaarborgd. Het ontlast bovendien IT-teams, waardoor ze zich kunnen richten op andere dringende beveiligingsbehoeften.