Checklist voor de configuratie van SIEM-endpointbeveiliging

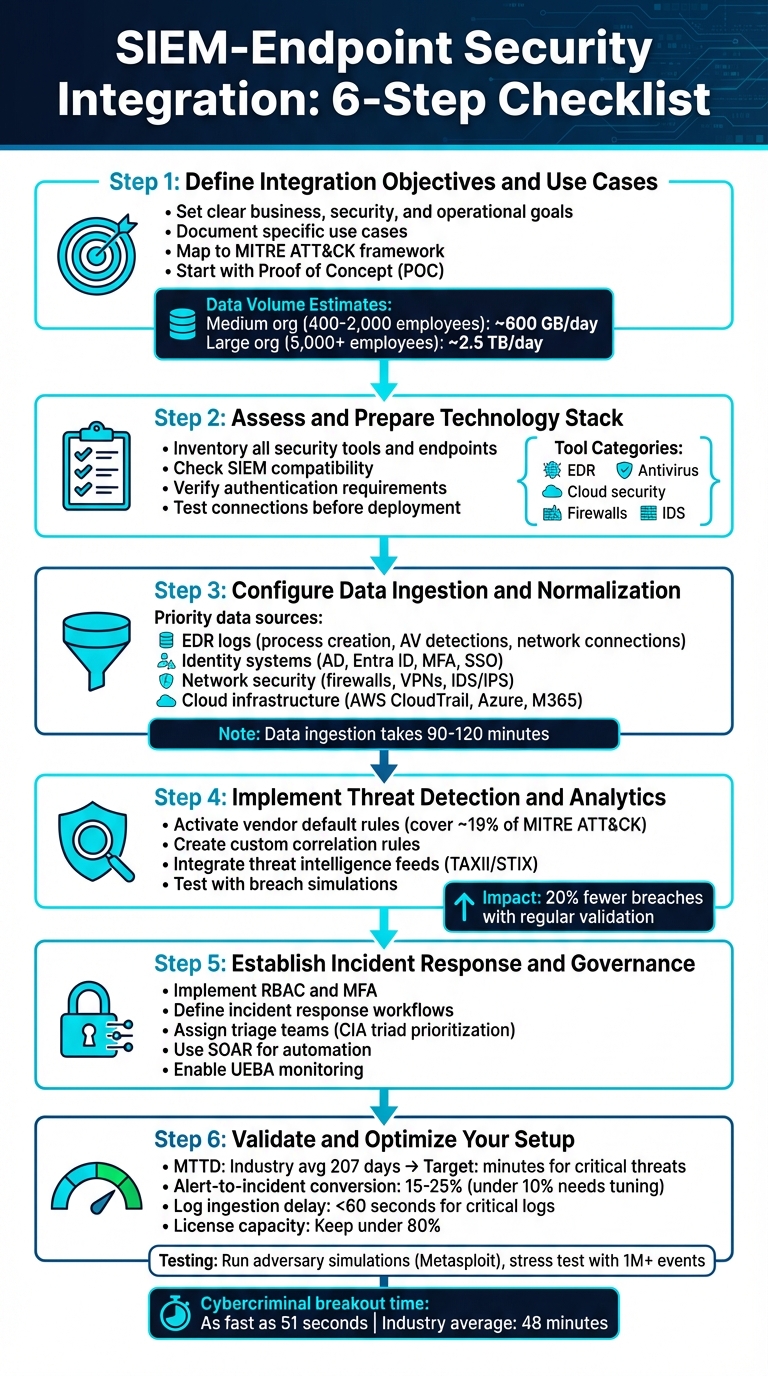

SIEM integreren met tools voor endpointbeveiliging is essentieel voor het creëren van een gecentraliseerd, efficiënt en responsief beveiligingssysteem. Deze handleiding verdeelt het proces in zes stappen, zodat u uw installatie kunt stroomlijnen, de alarmmoeheid kunt verminderen en de detectie van bedreigingen kunt verbeteren. Hier volgt een korte samenvatting van de behandelde stappen:

- Doelstellingen definiëren: Stel duidelijke doelen voor de integratie, met de nadruk op zakelijke, beveiligings- en operationele behoeften. Vermijd het verzamelen van onnodige gegevens.

- Beoordelingsinstrumenten: Inventariseer uw bestaande beveiligingshulpmiddelen en zorg voor compatibiliteit met uw SIEM-systeem.

- Gegevensinvoer configureren: Verbind cruciale gegevensbronnen zoals EDR-logboeken, authenticatiesystemen en netwerkbeveiligingslogboeken. Standaardiseer logboekindelingen en bewaarbeleid.

- Dreigingsdetectie instellen: Stel correlatieregels op en integreer dreigingsinformatie om bedreigingen effectief te identificeren en erop te reageren.

- Bestuurlijke structuur instellen: Implementeer op rollen gebaseerde toegangscontrole (RBAC) en definieer workflows voor incidentrespons om bedreigingen gestructureerd af te handelen.

- Valideren en optimaliseren: Test de detectienauwkeurigheid, monitor de prestatiestatistieken en verfijn uw configuratie regelmatig om de efficiëntie te waarborgen.

Het doel is om verspreide beveiligingsgegevens om te zetten in bruikbare inzichten, waardoor sneller op bedreigingen kan worden gereageerd en tegelijkertijd aan de regelgeving wordt voldaan. Of u nu een klein bedrijf of een grote onderneming bent, door deze stappen te volgen, bouwt u een betrouwbare en schaalbare beveiligingsstructuur op.

Integratieproces van SIEM en endpointbeveiliging in 6 stappen

Kaspersky Security Center configureren voor SIEM-integratie | Stapsgewijze handleiding

Stap 1: Definieer de integratiedoelstellingen en gebruiksscenario's

Voordat u systemen koppelt, neem de tijd om het doel van uw integratie te definiëren. Beginnen met de implementatie zonder duidelijke doelen kan leiden tot verspilling van middelen en systemen die niet aansluiten bij uw behoeften. De Australian Signals Directorate waarschuwt voor deze aanpak:

""De instanties die verantwoordelijk zijn voor de documentatie ontmoedigen het maken van houtkap omwille van het houtkap zelf.""

Uw doelstellingen moeten een evenwicht vinden tussen bedrijfsbehoeften, veiligheidsprioriteiten en operationele eisen. Doelloos gegevens verzamelen heeft geen zin – focus op wat er echt toe doet. Begin met het indelen van uw doelen in drie categorieën: zakelijk, veiligheid en operationeel.

Identificeer bedrijfs- en beveiligingsdoelstellingen

Deel uw doelen op in beheersbare categorieën. Denk bij bedrijfsdoelstellingen bijvoorbeeld aan het verlagen van incidentgerelateerde kosten, het waarborgen van naleving van regelgeving zoals HIPAA of Essential Eight, en het verhogen van de productiviteit van het personeel. Beveiligingsdoelstellingen kunnen onder andere bestaan uit het detecteren van cyberaanvallen (Living off the Land, LOTL), het automatiseren van reacties op incidenten en het correleren van gegevens uit verschillende bronnen. Operationele doelstellingen kunnen zich richten op het verminderen van alertmoeheid, het centraliseren van dashboards of het vereenvoudigen van forensische analyses.

Wees realistisch over je middelen. Wijs een Systeembeheerder Om toezicht te houden op platformwijzigingen en integratietaken. Houd ook rekening met de omvang van uw organisatie bij het inschatten van de hoeveelheid loggegevens die verwerkt moeten worden. Een middelgrote organisatie (400-2000 werknemers) genereert bijvoorbeeld ongeveer 600 GB aan gegevens per dag, terwijl een grotere organisatie (meer dan 5000 werknemers) tot wel 2,5 TB per dag kan produceren.

Documenteer de belangrijkste gebruiksscenario's

Zodra je je doelstellingen hebt vastgesteld, vertaal je ze naar specifieke, uitvoerbare use cases die passen bij jouw omgeving. Vermijd generieke scenario's – die houden geen rekening met de unieke aspecten van je IT-infrastructuur, risicoprofiel of dreigingslandschap. Voorbeelden van use cases op maat zijn het detecteren van interne dreigingen, het analyseren van malware, het genereren van compliance-rapporten of het identificeren van LOTL-tactieken. Om een volledige dekking van dreigingen te garanderen, koppel je elke use case aan het MITRE ATT&CK-framework.

Begin met een Proof of Concept (POC) Kies een kritiek risicogebied om de effectiviteit van de integratie te testen voordat deze volledig wordt uitgerold. Documenteer het doel, het volume en de analytische waarde van elke gegevensbron. Definieer specifieke doelen, zoals compliance-rapportage, incidentrespons of dreigingsdetectie, om ervoor te zorgen dat uw team gefocust blijft. Deze aanpak helpt systeemoverbelasting te voorkomen en geeft prioriteit aan waardevolle gegevensstromen, zoals Endpoint Detection and Response (EDR) en Active Directory-logboeken.

Stap 2: Beoordeel en bereid uw technologie-stack voor.

Nadat u uw doelstellingen hebt vastgesteld, is de volgende stap een grondige analyse van uw technologie-stack. Een gedetailleerde inventarisatie van uw tools en een compatibiliteitscontrole zijn essentieel om ervoor te zorgen dat uw SIEM-systeem (Security Information and Event Management) effectief integreert. Het overslaan van deze stap kan leiden tot integratieproblemen, verspilde middelen en gefrustreerde teams. Dit proces legt de basis voor een naadloze samenwerking tussen uw SIEM-systeem en uw bestaande systemen.

Inventariseer bestaande tools en systemen

Begin met het catalogiseren van al uw beveiligingstools, eindapparaten en systemen die gegevens aan uw SIEM leveren. Verdeel uw eindapparaten per besturingssysteem – Windows, macOS en Linux – en documenteer de specifieke connectors of agents die ze nodig hebben. Organiseer uw tools op basis van hun functie, bijvoorbeeld:

- Eindpuntdetectie en -respons (EDR)

- Antivirussoftware

- Beveiliging van cloudapplicaties

- Firewall

- Inbraakdetectiesystemen

Elk van deze tools is gekoppeld aan verschillende SIEM-gebeurtenisbronnen, wat van invloed is op de manier waarop gegevens worden verzameld en genormaliseerd.

Noteer technische details zoals IP-adressen, besturingssysteemversies en GUID's. Deze kunnen cruciaal zijn voor incidentonderzoek. Als u oudere systemen gebruikt, noteer dan of middleware of syslog-forwarding nodig is voor compatibiliteit. Plan voor netwerken zonder internetverbinding (air-gapped networks) gateway-oplossingen om de verbinding te overbruggen.

Evalueer de SIEM-compatibiliteit

Nadat uw inventarisatie compleet is, is de volgende stap te controleren of uw SIEM gegevens van al deze bronnen kan verwerken. Begin met het bekijken van de marketplace van uw SIEM voor kant-en-klare integraties, vaak aangeduid als 'Add-ons', 'SmartConnectors' of 'Device Support Modules (DSM)'."

Rapid7 biedt bijvoorbeeld een gestructureerde integratie voor SentinelOne EDR, waardoor gegevensverzameling via API of Syslog mogelijk is. Microsoft biedt op vergelijkbare wijze de "Splunk Add-on for Microsoft Security", die incidenten van Defender for Endpoint en Defender for Identity in Splunk integreert met behulp van de Microsoft Graph-beveiligings-API.

Kies het integratiemodel dat het beste bij uw configuratie past. Bijvoorbeeld:

- Gebruik REST API's voor meldingen.

- Kies voor streaming API's zoals Azure Event Hubs voor het verwerken van grote hoeveelheden data.

Controleer de authenticatievereisten, zoals OAuth 2.0 via een Microsoft Entra ID of speciale API-tokens. Maak bij het instellen van API-verbindingen altijd een aparte 'Servicegebruiker' aan in uw endpointbeheerconsole. Dit voorkomt problemen als een beheerder uw organisatie verlaat.

Voordat u zich verdiept in correlatieregels, test u eerst uw verbindingen. De meeste SIEM-systemen beschikken over functies voor het valideren van de verwerking van onbewerkte logbestanden. Cisco XDR bevat bijvoorbeeld een dashboardkaart 'Detection Ingest Status' waarmee u kunt controleren of logbestanden van macOS-, Windows- en Linux-endpoints correct worden verwerkt. Zorg ervoor dat uw endpointlogbestanden zijn gekoppeld aan het standaardschema van uw SIEM-systeem, zoals het Common Information Model (CIM) of het Common Event Framework (CEF), om het zoeken en rapporteren te vereenvoudigen.

| Innamemethode | Beste voor | Vereisten |

|---|---|---|

| API-verzameling | Cloud-native tools (bijv. SentinelOne) | API-sleutels, geheime tokens, internetverbinding |

| Syslog-doorsturing | Netwerkhardware (bijv. firewalls) | Syslog-server of SIEM-luisterpoort |

| Streaming API | Grote hoeveelheden bedrijfsgegevens | Azure/AWS-opslagaccounts, streamingconfiguratie |

| Agentgebaseerd | Servers en werkstations | Lokale connector- of agentinstallatie |

Als uw SIEM geen native integraties heeft voor bepaalde tools, overweeg dan alternatieve methoden zoals Syslog, logaggregators of "Tail File"-methoden voor on-premise systemen. Sommige endpoint-to-SIEM-services bieden een buffer voor niet-afgeleverde logs – tot zeven dagen of 80 GB per klant – zodat cruciale telemetrie niet verloren gaat bij verbindingsproblemen. Dit vangnet geeft u de tijd om problemen op te lossen zonder belangrijke beveiligingsgegevens te missen.

Stap 3: Gegevensinvoer en -normalisatie configureren

Nadat je de compatibiliteit hebt gewaarborgd, zijn de volgende stappen het verbinden van de gekozen gegevensbronnen en het instellen van normalisatiebeleid. Het is ook cruciaal om de technische vereisten voor elke gegevensbron te definiëren om een soepele integratie te garanderen.

Verbind belangrijke gegevensbronnen

Begin met je te concentreren op de belangrijkste gegevensbronnen. Start met Endpoint Detection and Response (EDR)-logboeken, die essentiële beveiligingsgebeurtenissen vastleggen, zoals het aanmaken van processen, antivirusdetecties, netwerkverbindingen, het laden van DLL's en bestandswijzigingen. Integreer vervolgens uw identiteits- en authenticatiesystemen – Active Directory-domeincontrollers, Entra ID (voorheen Azure AD), multifactorauthenticatie (MFA) en single sign-on (SSO). Deze systemen zijn essentieel voor het monitoren van inloggegevens en het detecteren van ongeautoriseerde toegangspogingen.

Om een volledig overzicht te behouden, verzamelt u logboeken van alle domeincontrollers. Voor besturingssystemen geeft u prioriteit aan gebeurtenissen van Windows-beveiliging, Systeem, PowerShell en Sysmon, evenals gedetailleerde logbestanden van Linux-hosts. Netwerkbeveiligingslogboeken Beveiligingsmaatregelen zoals firewalls, VPN's, webproxy's en inbraakdetectie-/preventiesystemen (IDS/IPS) zijn even belangrijk, omdat ze laten zien hoe bedreigingen zich door uw netwerk verspreiden. Vergeet dit niet. cloudinfrastructuurlogboeken – Koppel AWS CloudTrail, Azure Audit-logboeken, Microsoft 365's Unified Audit Log en toepassingsspecifieke logboeken van e-mailsysteem en webservers.

Voor on-premises of Linux-omgevingen kunt u tools zoals de Azure Monitor Agent gebruiken om logboeken in realtime te streamen met behulp van Syslog of Common Event Format (CEF). Houd er rekening mee dat het importeren van gegevens in cloudgebaseerde systemen zoals Microsoft Sentinel doorgaans 90 tot 120 minuten duurt, dus plan uw test- en monitoringschema's dienovereenkomstig.

Zodra alle gegevensbronnen zijn aangesloten, is het tijd om formele beleidsregels voor logbeheer vast te stellen.

Definieer beleidsregels voor logboekbeheer

Registreer alleen gegevens die aansluiten bij het risicoprofiel van uw organisatie. Evalueer elke gegevensbron op basis van de analytische waarde en het volume aan logbestanden dat deze genereert om te voorkomen dat uw systeem overbelast raakt met onnodige gegevens.

Om consistentie te waarborgen, koppelt u alle ingevoerde gegevens aan een gemeenschappelijk schema, zoals CIM of ASIM, en standaardiseert u veldnamen om verwarring te voorkomen. Stel bewaartermijnen in op basis van compliance-vereisten. Sommige systemen bieden bijvoorbeeld een 'analyselaag' voor directe zoekopdrachten en een 'data lake-laag' voor langdurige opslag, die tot wel 12 jaar kan duren. Het filteren van irrelevante informatie vermindert niet alleen ruis, maar helpt ook de opslagkosten te verlagen.

Synchroniseer tijdstempels in alle gegevensbronnen om nauwkeurige correlatie van gebeurtenissen mogelijk te maken. Configureer bovendien Windows-auditbeleid om Kerberos-ticketcontrole (zowel succes als mislukking) op alle domeincontrollers te omvatten. Geef aanwijzingen voor toewijzingen – zoals formaat, leverancier, product en gebeurtenis-ID – om veldtoewijzingen in uw systeem te vereenvoudigen en te standaardiseren.

sbb-itb-59e1987

Stap 4: Implementeer dreigingsdetectie en -analyse.

Zet de verzamelde logbestanden om in bruikbare inzichten door correlatieregels in te stellen en dreigingsinformatiefeeds te integreren.

Correlatieregels configureren

Begin met het activeren van de standaardregels van uw leverancier om te zien hoe uw SIEM-systeem reageert op de verkeerspatronen in uw omgeving. Houd er rekening mee dat deze voorgeconfigureerde regels doorgaans slechts ongeveer 19% van de bekende MITRE ATT&CK-technieken dekken. Om de hiaten op te vullen, moet u aangepaste regels maken die zijn afgestemd op de specifieke risico's van uw organisatie. Deze regels moeten verschillende aanvalsfasen omvatten, zoals verkenning, laterale verplaatsing en data-exfiltratie.

Gebruik bij het opstellen van regels eenvoudige if/then-logica. U kunt bijvoorbeeld een Windows-aanmelding koppelen aan het starten van een Endpoint Detection and Response (EDR)-proces binnen 5 tot 15 minuten, wat kan duiden op laterale verplaatsing. U kunt ook drempelwaarden instellen, zoals het activeren van een waarschuwing als er na 10 mislukte aanmeldingen één succesvolle aanmelding volgt. Om onnodige ruis te beperken, kunt u overeenkomsten groeperen op basis van entiteiten zoals gebruikers-ID of bron-IP, zodat waarschuwingen alleen worden geactiveerd wanneer de activiteit van dezelfde bron afkomstig is.

Organisaties die hun detectieregels regelmatig valideren, ervaren meetbare voordelen, waaronder 20% minder datalekken. Daarnaast meldt 47% aan beveiligingsmanagers dat het testen van deze regels hun gemiddelde detectietijd verkort. Gebruik simulaties van datalekken en aanvallen om uw regels te testen en filter bekende veilige activiteiten eruit om valse positieven te verminderen.

Richt je op het creëren van prioriteitsregels voor scenario's zoals malafide naamservers (bijvoorbeeld het detecteren van DNS-verkeer dat van buitenaf naar interne servers wordt doorgestuurd), spambots (bijvoorbeeld het monitoren van SMTP-verkeer afkomstig van ongeautoriseerde interne systemen) en waarschuwingen voor algemene accounts zoals 'beheerder' of 'root'. Zoals Stephen Perciballi van Palo Alto Networks adviseert:

""Mijn algemene werkwijze met SIEM (en elk ander inbraakpreventiesysteem) is om alles in te schakelen en te kijken wat er gebeurt, en vervolgens de functies uit te schakelen waarin ik niet geïnteresseerd ben.""

Zodra uw correlatieregels zijn ingesteld, kunt u uw detectie-inspanningen verder uitbreiden door dreigingsinformatiefeeds te integreren.

Integreer feeds met dreigingsinformatie

Externe feeds met dreigingsinformatie kunnen uw detectiemogelijkheden aanzienlijk verbeteren door kwaadaardige indicatoren, zoals verdachte URL's, bestandshashes of IP-adressen, in uw gebeurtenisgegevens te identificeren. Deze feeds worden doorgaans geïntegreerd via TAXII-servers die het STIX-formaat ondersteunen of via directe API-uploads.

Microsoft Sentinel-gebruikers moeten er rekening mee houden dat de oudere TIP-gegevensconnector na april 2026 geen gegevens meer zal verzamelen. Om up-to-date te blijven, raden we aan om vóór de deadline over te stappen op de Threat Intelligence Upload Indicators API.

Ingebouwde analyseregels, vaak aangeduid als 'TI-kaart'-regels, kunnen geïmporteerde dreigingsindicatoren automatisch correleren met uw onbewerkte logbestanden. Deze regels kunnen bijvoorbeeld een kwaadaardig IP-adres markeren uit een dreigingsfeed die in uw firewall- of DNS-activiteitenlogboeken verschijnt. Verfijn instellingen zoals de pollingfrequentie en de terugkijkperiode om een balans te vinden tussen actuele informatie en systeemprestaties. Veel SIEM-platforms vernieuwen dreigingsindicatoren elke 7 tot 10 dagen om de nauwkeurigheid te garanderen.

Zorg er bij het verbinden met TAXII-feeds voor dat u de juiste API-root-URI en collectie-ID gebruikt, zoals beschreven in de documentatie van de feed. Voor bepaalde feeds, zoals FS-ISAC, moet u mogelijk ook de IP-adressen van uw SIEM-client toevoegen aan de whitelist van de provider om verbindingsproblemen te voorkomen. Naast detectie kunnen geautomatiseerde playbooks gemelde incidenten verrijken met extra context van tools zoals VirusTotal of RiskIQ, waardoor analisten snel de ernst van potentiële bedreigingen kunnen inschatten.

Stap 5: Incidentrespons en governance opzetten

Zodra uw detectieregels en dreigingsfeeds actief zijn, is de volgende stap het aanscherpen van de controle over de SIEM-toegang en het definiëren van duidelijke reactieacties. Dit zorgt voor een correcte afhandeling van bedreigingen en voorkomt ongeautoriseerde toegang. Deze beheermaatregelen bouwen direct voort op de eerdere stappen van integratie en datanormalisatie.

Stel op rollen gebaseerd toegangsbeheer (RBAC) in.

Nu uw SIEM-gegevens zijn geïntegreerd, is het tijd om de toegang te beperken met behulp van RBAC. Deze aanpak beperkt de toegang tot SIEM tot geautoriseerde gebruikers op basis van hun specifieke functies, waardoor het principe van minimale bevoegdheden wordt toegepast. Hiermee verkleint u de kans op onbedoelde blootstelling van gegevens of misbruik. Om de toegang verder te beveiligen, kunt u het volgende inschakelen: multifactorauthenticatie (MFA) Voor alle accounts die zijn verbonden met uw SIEM- en endpointtools, waardoor de meeste ongeautoriseerde toegangspogingen worden geblokkeerd.

Pas de weergave op basis van rollen aan de verschillende behoeften aan. Zo kunnen leidinggevenden bijvoorbeeld overzichten op hoog niveau bekijken, terwijl technici gedetailleerde loggegevens inzien. Gebruik OAuth 2.0 Voor SIEM-authenticatie kunt u deze registreren bij uw identiteitsprovider om tokens veilig te beheren. Naast de installatie kunt u ook de volgende onderdelen integreren: Gebruikers- en entiteitsgedragsanalyse (UEBA) Om toegangspatronen te monitoren en ervoor te zorgen dat gebruikersactiviteiten overeenkomen met hun machtigingen. Regelmatige toegangsaudits zijn essentieel: controleer gebruikersmachtigingen, regels voor het onderdrukken van waarschuwingen en apparaatuitsluitingen om eventuele kwetsbaarheden vroegtijdig te identificeren en aan te pakken.

Definieer processen voor incidentafhandeling.

Ontwikkel gedetailleerde workflows voor de afhandeling van incidenten, ondersteund door uitgebreide draaiboeken. Wijs een triage-team toe om de reacties te prioriteren op basis van de CIA-triade (Vertrouwelijkheid, Integriteit, Beschikbaarheid). Elk workloadteam moet een aangewezen contactpersoon hebben voor het ontvangen van meldingen met hoge prioriteit, inclusief de noodzakelijke beveiligingscontext voor onmiddellijke actie.

Uw workflows moeten taken omvatten die specifiek zijn voor het eindpunt, zoals het isoleren van apparaten, het in quarantaine plaatsen van gegevens en het intrekken van gecompromitteerde inloggegevens. Gebruik SOAR (Security Orchestration, Automation, and Response) Om repetitieve taken te automatiseren, zoals het in quarantaine plaatsen van getroffen systemen, en tegelijkertijd SecOps-teams in staat te stellen op afstand live acties uit te voeren voor snellere beheersing. Zoals de Australian Signals Directorate uitlegt:

""Een SOAR-platform zal nooit menselijke incidentbestrijders vervangen; door bepaalde acties die betrokken zijn bij de reactie op specifieke gebeurtenissen en incidenten te automatiseren, kan het medewerkers echter in staat stellen zich te concentreren op de complexere en waardevollere problemen.""

Evalueer incidenten regelmatig om uw reactieplannen te verfijnen. Gebruik tools die gedetailleerde auditsporen bijhouden om te controleren of zowel geautomatiseerde als handmatige acties effectief zijn.

Voor organisaties die afhankelijk zijn van veilige hosting, bieden providers zoals Serverion Bied ondersteuning voor deze incidentrespons- en governance-strategieën, en zorg zo voor sterke prestaties en beveiliging.

Stap 6: Valideer en optimaliseer uw configuratie

Nadat je de governance hebt vastgesteld en je systeem hebt geconfigureerd, is de volgende stap om je integratie tot leven te brengen als een proactieve beveiligingsoperatie. Validatie is hierbij cruciaal. Zoals NetWitness treffend stelt:

""De meeste SIEM-programma's falen om één simpele reden: ze verzamelen alles, maar ze bewijzen niet wat ze daadwerkelijk kunnen detecteren.""

Dit betekent dat het simpelweg verzamelen van gegevens niet voldoende is – u moet testen hoe goed uw systeem bedreigingen detecteert en erop reageert. Door te focussen op detectienauwkeurigheid en prestatiemetingen kunt u ruwe dataverzameling omzetten in een effectieve beveiligingsoperatie.

Testdetectienauwkeurigheid

Begin met het uitvoeren van simulaties van aanvallen met behulp van tools zoals Metasploit. Deze simulaties moeten fasen omvatten zoals initiële toegang, uitvoering en privilege-escalatie. Het doel is ervoor te zorgen dat uw SIEM bruikbare waarschuwingen genereert tijdens realistische dreigingsscenario's. Om dit proces nog effectiever te maken, koppelt u elke correlatieregel aan specifieke gebeurtenissen. MITRE ATT&CK-technieken. Dit helpt u om hiaten in de dekking gedurende de gehele aanvalscyclus te identificeren. Gebruik een scoreschaal van 0-3 om de effectiviteit van de detectie te meten en verbeterpunten aan te wijzen.

Een andere cruciale stap is controleren of het aantal gebeurtenissen op de eindpunten overeenkomt met wat uw SIEM registreert. Afwijkingen kunnen duiden op gegevensverlies. Stresstesten zijn ook belangrijk: injecteer meer dan 1 miljoen gebeurtenissen om te evalueren hoe goed uw systeem hoge belastingen aankan en of dashboards responsief blijven onder druk. Tools zoals Windows Sysinternals Sysmon kunnen het inzicht in systeemactiviteit verbeteren en uw EDR aanvullen voor geavanceerdere detectiemogelijkheden. Nu cybercriminelen gemiddeld slechts 48 minuten (en in sommige gevallen zelfs 51 seconden) nodig hebben om een inbraak te plegen, is het verfijnen van de detectienauwkeurigheid belangrijker dan ooit.

Zodra je vertrouwen hebt in je detectiemogelijkheden, kun je je richten op operationele prestatiemaatstaven.

Prestatiecijfers beoordelen

Belangrijke meetwaarden zoals de gemiddelde detectietijd (MTTD) en de gemiddelde reactietijd (MTTR) zijn essentieel voor het evalueren van de efficiëntie van uw systeem. Hoewel de gemiddelde MTTD in de branche ongeveer 207 dagen bedraagt, streven toonaangevende Security Operations Centers (SOC's) ernaar de detectietijd voor kritieke bedreigingen te verkorten tot slechts enkele minuten. Evenzo is uw conversieratio van melding naar incident De waarde moet tussen 15% en 25% liggen. Als deze lager is dan 10%, is dat een duidelijk teken dat uw systeem afgesteld moet worden.

Een realtime respons is ook afhankelijk van het minimaliseren van vertragingen bij het verwerken van logbestanden – kritieke logbestanden mogen maximaal 60 seconden vertraging hebben. Stel daarnaast geautomatiseerde waarschuwingen in voor hoog CPU- of geheugengebruik, aangezien knelpunten in de resources de incidentdetectie kunnen vertragen. Regelmatige evaluaties zijn essentieel: overleg wekelijks met uw SOC-team om prestatiegegevens te analyseren en de detectielogica aan te passen op basis van de meest recente gegevens. Vermijd het gebruik van uw SIEM-systeem met meer dan 801 TP3T van de licentiecapaciteit, aangezien overschrijding van deze drempel kan leiden tot het verlies van logbestanden tijdens cruciale beveiligingsincidenten.

Conclusie

Het integreren van SIEM met endpointsystemen is een continu proces dat regelmatige updates en verbeteringen vereist. Zoals Lizzie Danielson van Huntress treffend stelt:

""Geen enkel project is ooit echt 'af'. Uw begrip van het systeem zal zich blijven ontwikkelen. De cyberdreigingen waarmee u te maken krijgt, zullen zich blijven ontwikkelen. En tot slot zal de technologie die u tot uw beschikking hebt, zich blijven ontwikkelen. De enige manier om veilig te blijven, is door uw SIEM-implementatie mee te laten evolueren."‘

Begin met het focussen op de meest cruciale logbestanden. Dit omvat Endpoint Detection and Response (EDR)-logbestanden, netwerkapparaatlogbestanden en gebeurtenissen van domeincontrollers. Door een sterke basis te leggen die gebeurtenissen op eindpunten koppelt aan grotere incidenten, kan de onderzoekstijd aanzienlijk worden verkort.

Onderschat het belang van teamtraining niet. Cyber.gov.au benadrukt dit duidelijk: "Investeer in de training, niet alleen in de technologie." Uw interne team kent uw netwerk beter dan wie ook, waardoor zij een cruciale rol spelen bij het identificeren van subtiele bedreigingen. Houd ze scherp door incidentenlijsten te bekijken, dreigingsgegevens te analyseren en op de hoogte te blijven van platformwijzigingen. Deze stappen vormen een natuurlijke aanvulling op de eerdere fasen van uw SIEM-implementatie.

Maak het bewaken van de gezondheid en prestaties van uw SIEM-systeem een routineklus. Zorg ervoor dat databronnen met hoge prioriteit consistent logboeken verzenden en dat uw infrastructuur de toegenomen hoeveelheid logboeken aankan. Door regelmatig de regels voor het onderdrukken van waarschuwingen en aangepaste detecties te controleren, kunt u potentiële beveiligingslekken dichten.

Voor organisaties die streven naar een sterke SIEM-integratie in combinatie met veilige hosting van enterprise-niveau, biedt Serverion oplossingen die zijn ontworpen om te voldoen aan de huidige beveiligingsuitdagingen.

Veelgestelde vragen

Welke stappen moet ik ondernemen om ervoor te zorgen dat mijn SIEM-systeem naadloos samenwerkt met mijn endpoint-beveiligingstools?

Om ervoor te zorgen dat uw SIEM-systeem naadloos samenwerkt met uw endpointbeveiligingstools, controleert u eerst of uw SIEM de logformaten en protocollen van de endpointoplossing kan verwerken. Controleer of het is geconfigureerd om logs te ontvangen via ondersteunde methoden zoals Systeemlogboek, API, of bestandsexporten. Controleer ook of de netwerkinstellingen, zoals IP-adressen of DNS-configuraties, correct zijn ingesteld om een veilige communicatie te garanderen.

Als u cloudgebaseerde endpointtools gebruikt, controleer dan of uw SIEM-systeem gegevensinvoer ondersteunt via opties zoals API-verbindingen of integraties met cloudopslag (bijvoorbeeld AWS S3). Het is raadzaam om de documentatie van beide systemen te raadplegen om de compatibiliteit, ondersteunde protocollen en eventuele specifieke installatie-instructies te controleren voordat u met de integratie verdergaat.

Op welke gegevensbronnen moet ik me richten voor een effectieve logverwerking in een SIEM-endpointbeveiligingsomgeving?

Om uw SIEM-Endpoint Security-configuratie efficiënt te maken, moet u zich richten op waardevolle gegevensbronnen die een breed overzicht bieden en helpen om bedreigingen vroegtijdig te signaleren. Begin met eindpuntlogboeken, omdat ze cruciale activiteiten registreren zoals procesuitvoering, bestandsaanpassingen en netwerkverbindingen – vaak de vroegste indicatoren van kwaadwillig gedrag. Andere onmisbare logbestanden zijn onder andere die van domeincontrollers (voor het bewaken van gebruikersauthenticatie), netwerkapparaten (om het verkeer te analyseren), en cloudomgevingen (om de cloudactiviteit in de gaten te houden). Deze bronnen werken samen om verdachte patronen in uw netwerk te onthullen.

Door je te concentreren op deze cruciale gebieden, kun je meer potentiële aanvalsoppervlakken afdekken zonder te verdrinken in onnodige data. Zorg ervoor dat je gedetailleerde auditbeleidsregels configureert en veilige methoden gebruikt voor het transport van logbestanden om de kwaliteit en betrouwbaarheid van de verzamelde data te waarborgen.

Hoe kan ik de prestaties van mijn dreigingsdetectieregels in een SIEM-Endpoint Security-omgeving evalueren?

Om te meten hoe goed uw regels voor dreigingsdetectie werken, kunt u zich richten op een paar belangrijke statistieken: ware positieven, valse positieven, En valse negatieven.

- Echte positieven Dit geeft aan welke bedreigingen uw systeem correct identificeert en hoe effectief het kwaadaardige activiteiten detecteert.

- Valse positieven Onschuldige activiteiten worden ten onrechte als bedreiging aangemerkt, wat kan leiden tot onnodige waarschuwingen en tijdverlies. Door dit aantal laag te houden, wordt de efficiëntie verbeterd.

- Valse negatieven Dit zijn de bedreigingen die uw systeem volledig over het hoofd ziet, en het minimaliseren hiervan is cruciaal om potentiële beveiligingslekken te voorkomen.

Regelmatig testen en aanpassen is net zo belangrijk als het monitoren van deze statistieken. Dit betekent dat de kwaliteit van waarschuwingen moet worden gecontroleerd, de uitkomsten van incidenten moeten worden geanalyseerd en de regelinstellingen moeten worden aangepast om nieuwe bedreigingen voor te blijven. Door deze werkwijzen te combineren met continue verbeteringen, kunt u een detectiesysteem onderhouden dat zowel nauwkeurig als betrouwbaar is in een bedrijfsomgeving.