Hoe automatiseer je beveiligingsbeoordelingen door derden?

Het automatiseren van beveiligingsbeoordelingen door derden bespaart tijd, verlaagt de kosten en minimaliseert de risico's die verbonden zijn aan relaties met leveranciers. Dit is waarom het belangrijk is:

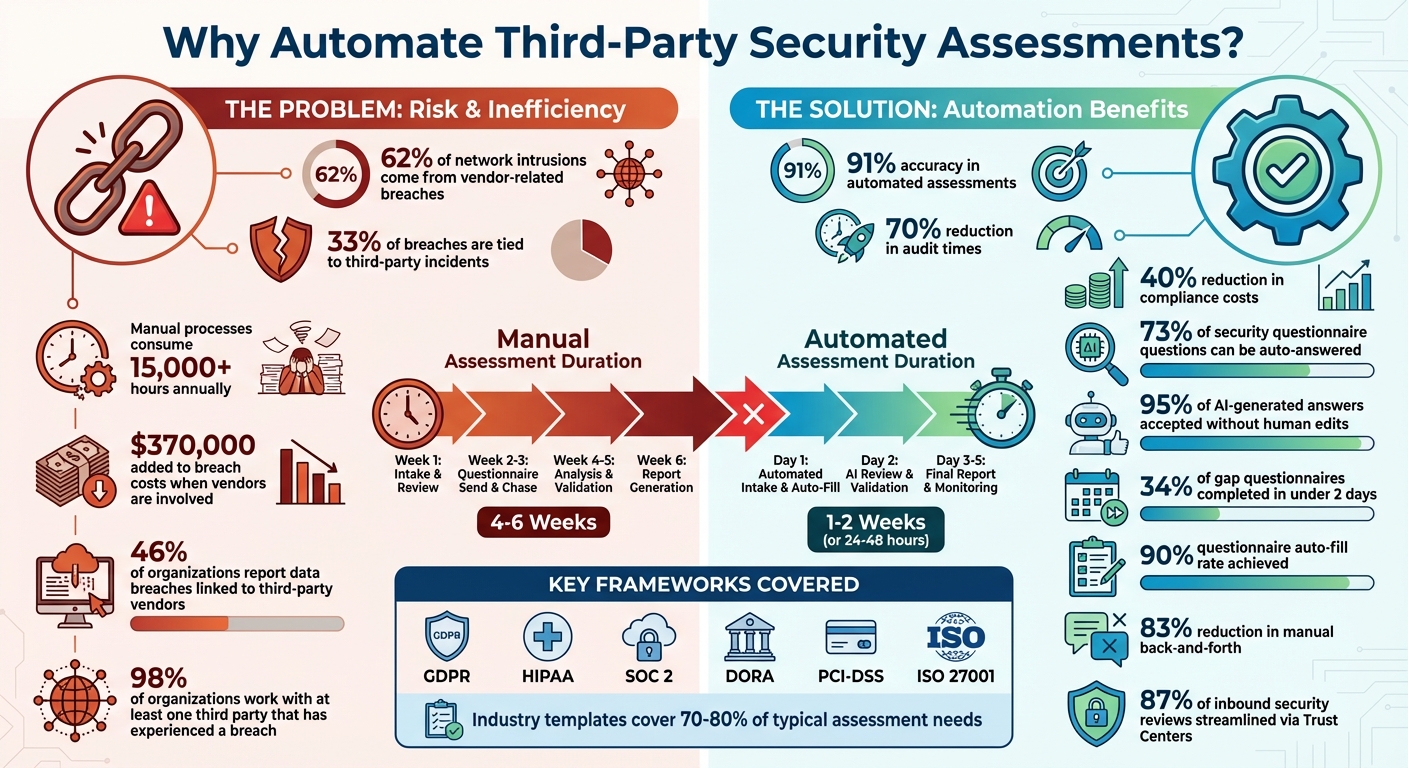

- 62% aan netwerkinbraken komen voort uit inbreuken die verband houden met leveranciers.

- Handmatige processen verbruiken Meer dan 15.000 uur per jaar en voeg toe $370,000 om de kosten van de overtreding te dekken.

- Geautomatiseerde tools leveren 91% nauwkeurigheid, verkort de audittijden door 70%, en de nalevingskosten verlagen door 40%.

De overstap naar automatisering transformeert het leveranciersrisicobeheer door snellere beoordelingen (24-48 uur), realtime monitoring en continu toezicht mogelijk te maken. Het garandeert naleving van wettelijke normen (zoals GDPR, HIPAA of SOC 2) en verbetert tegelijkertijd de beveiligingsresultaten.

Om te beginnen heb je gestructureerde leveranciersgegevens, risicogebaseerde classificaties en het juiste automatiseringsplatform nodig met functies zoals AI-gestuurde vragenlijsten, bewijsverzameling en monitoring. Een veilige hostingoplossing is essentieel om deze tools te ondersteunen en schaalbaarheid te garanderen.

Automatisering is niet alleen efficiënter, het is ook een slimmere manier om uw bedrijf te beschermen.

Automatisering van beveiligingsbeoordelingen door derden: belangrijke statistieken en voordelen

Hoe AI te gebruiken bij het beheer van risico's met betrekking tot derden

sbb-itb-59e1987

Voorbereiding op automatisering: stappen voordat u begint

Zonder voorbereiding in automatisering stappen kan leiden tot chaos: ongeorganiseerde data, inconsistente evaluaties en tijdverspilling. De sleutel is het creëren van een gestructureerde fundering Dat legt de basis voor effectieve automatisering. Zodra die basis is gelegd, kunt u zich richten op het organiseren van leveranciers en het waarborgen van de naleving van de regelgeving.

Classificeer leveranciers op basis van risiconiveau

Niet alle leveranciers vormen hetzelfde risico. Een betalingsverwerker die gevoelige creditcardgegevens verwerkt, vereist bijvoorbeeld veel meer controle dan een leverancier van kantoormeubilair. leveranciers indelen in risicocategorieën, Zo kun je je inspanningen richten op de plekken waar ze het meest nodig zijn.

Begin met het verzamelen van leveranciersgegevens tijdens het onboardingproces. Stel vragen over hoe de leverancier zal worden ingezet, welke gegevens ze zullen verwerken en tot welke systemen ze toegang zullen hebben. Op basis van hun antwoorden kunt u automatisch een risicocategorie toewijzen met behulp van logische regels. Als een leverancier bijvoorbeeld toegang heeft tot persoonsgegevens (PII) of beschermde gezondheidsinformatie (PHI), kan deze in categorie 1 worden geplaatst, wat een grondiger beoordelingsproces activeert.

Label leveranciers met kenmerken die hun gegevensgebruik en systeemtoegang definiëren. Dit maakt het eenvoudiger om uw beoordelingen af te stemmen: leveranciers met een hoog risico krijgen gedetailleerde vragenlijsten die zijn afgestemd op frameworks zoals NIST CSF of ISO 27001, terwijl leveranciers met een laag risico een minder strenge beoordeling ondergaan. U kunt ook een domeinscan uitvoeren om een basisbeveiligingsbeoordeling vast te stellen en eventuele waarschuwingssignalen vroegtijdig te signaleren.

| Classificatiestap | Actie vereist | Voordelen van automatisering |

|---|---|---|

| Inwerken | Verzamel leveranciersgegevens | Activeert de gelaagde logica. |

| Indeling | Wijs een risiconiveau toe (categorie 1-4) | Bepaalt de diepte van de beoordeling |

| Omvangbepaling | Identificeer gegevenstypen (bijv. PII, PHI) | Stemt de controles af op de regelgeving. |

| Monitoring | Stel een beveiligingsbasislijn vast. | Waarschuwingen bij veranderingen in houding |

Controleer de wettelijke en nalevingsvereisten.

Automatisering moet aansluiten bij belangrijke wettelijke kaders om kostbare fouten achteraf te voorkomen. Of het nu gaat om GDPR, HIPAA, SOC 2 of DORA, elk kader kent specifieke controles en documentatievereisten.

Koppel leveranciersrisico's aan de juiste beheersdomeinen, zoals beveiliging, beschikbaarheid, vertrouwelijkheid, verwerkingsintegriteit of privacy. Bijvoorbeeld: een Tier 1-leverancier. virtuele privéserver Een provider heeft mogelijk een SOC 2 Type II-rapport nodig met betrekking tot beveiliging, beschikbaarheid en vertrouwelijkheid, samen met bewijs van gegevensversleuteling en uptime-SLA's. Een Tier 2-helpdesktool daarentegen heeft mogelijk alleen een SOC 2 Type I-rapport en verificatie van API-toegangsbeheer nodig.

""De Amerikaanse Federal Reserve waarschuwde banken in 2024 dat het uitbesteden van diensten hen niet ontslaat van hun verantwoordelijkheid voor de naleving van de regelgeving." – Konfirmity

Gebruik branchestandaard vragenlijsten zoals PCI-DSS, SIG of CAIQ om de volgende aspecten te dekken: 70–80% van typische beoordelingsbehoeften. Deze sjablonen bieden een solide uitgangspunt en zorgen ervoor dat u voldoet aan erkende normen. Configureer uw automatiseringssysteem om bijgewerkte SOC 2-rapporten en verzekeringscertificaten op te vragen op basis van contractverjaardagen en risiconiveau. Door compliancecontroles te integreren in inkoopworkflows kunt u problemen opsporen voordat contracten worden ondertekend.

Leveranciersgegevens en -documentatie consolideren

Een gecentraliseerde kennisbank is essentieel. Als uw leveranciersgegevens, beveiligingsbeleid en certificeringen verspreid zijn over e-mails, spreadsheets en cloudmappen, werkt automatisering niet. Consolidatie zorgt ervoor dat uw systeem kan meegroeien zonder te bezwijken onder de wanorde.

Bouw een bibliotheek met vooraf goedgekeurde antwoorden, gecategoriseerd op onderwerpen zoals GDPR of SOC 2. Dit kan ongeveer 2000 vragen verwerken. 73% van vragen in veiligheidsvragenlijsten, En 95% aan door AI gegenereerde antwoorden Gegevens uit gecentraliseerde data worden zonder menselijke bewerking geaccepteerd.

""Idealiter zou je alle VRA's (Vendor Relationship Assets) via een gecentraliseerde inventaris moeten kunnen beheren en controleren, aangezien het bijhouden van leveranciers via spreadsheets en verschillende systemen niet efficiënt is." – Vanta

Zorg ervoor dat versiebeheer is ingesteld, zodat alleen de meest recente, goedgekeurde documenten worden gebruikt. Wijs aan elk document een eigenaar toe en controleer de archiefstructuur elk kwartaal om deze actueel te houden. Wanneer bewijsmateriaal vooraf is verzameld en gecentraliseerd, vullen leveranciers de documentatie aan. 34% aan vragenlijsten over lacunes in minder dan twee dagen. Door spreadsheets en e-mailketens te elimineren, verminder je de interne barrières en stroomlijn je de communicatie.

De juiste automatiseringstools kiezen

Als de basis eenmaal op orde is, is de volgende stap het kiezen van het juiste platform voor de automatisering van je assessments. De juiste tool kan je enorm veel tijd besparen en een einde maken aan al dat heen en weer gepraat met leveranciers.

Functies waar je op moet letten bij automatiseringstools

Begin met je te concentreren op AI-gestuurd vragenlijstbeheer. De beste platformen gebruiken AI om antwoorden van leveranciers automatisch in te vullen door vragen te koppelen aan een gecentraliseerde kennisbank met vooraf goedgekeurde antwoorden. Waarom is dit belangrijk? Omdat 73% van de vragen in beveiligingsvragenlijsten vaak beantwoord kunnen worden met behulp van uw bestaande documentatie. Tools die gebruikmaken van Natural Language Processing (NLP) zijn bijzonder nuttig – ze kunnen vragen die op verschillende manieren geformuleerd zijn interpreteren en koppelen aan één consistente bron.

Zoek vervolgens naar vooraf gebouwde sjabloonbibliotheken. Dit moet onder andere gebruikmaken van industriestandaard frameworks zoals SIG, CAIQ, NIST, ISO 27001 en SOC 2. Deze sjablonen kunnen tot wel 70-80% aan veelvoorkomende beoordelingsbehoeften dekken, waardoor de repetitieve werkdruk voor leveranciers, die vaak dezelfde vragen van meerdere klanten krijgen, wordt verminderd. Bovendien kunnen leveranciers, in combinatie met AI-gestuurde automatische invulling, een indieningspercentage van 90% behalen, waardoor het hele proces wordt versneld.

Een ander belangrijk kenmerk is continue beveiligingsmonitoring. De beste tools beperken zich niet tot eenmalige beoordelingen; ze bieden realtime waarschuwingen voor kwetsbaarheden, meldingen van datalekken en updates van de beveiligingsrating van een leverancier. Met 621 TP3T aan netwerkinbreuken afkomstig van externe partners is dit soort monitoring essentieel. Om het nog robuuster te maken, kunt u cybersecurity-ratings van diensten zoals Bitsight of SecurityScorecard integreren. Deze ratings kunnen de antwoorden van leveranciers valideren met onafhankelijke, objectieve gegevens.

Niet over het hoofd zien geautomatiseerde bewijsverzameling. Een goed platform verzamelt automatisch ondersteunende documenten – zoals SOC 2-rapporten – en signaleert onvolledige of inconsistente antwoorden. Dit zorgt ervoor dat elk antwoord wordt onderbouwd met solide bewijsmateriaal, waardoor handmatige opvolging minder nodig is. Geïntegreerde herstelworkflows zijn een ander pluspunt, waarmee u taken kunt toewijzen, de voortgang kunt volgen en naadloos kunt samenwerken met leveranciers.

Overweeg tot slot tools die het volgende bieden: Vertrouwenscentra. Deze zelfserviceportalen stellen leveranciers in staat om proactief hun beveiligingsprofielen te delen, waardoor de noodzaak voor herhaalde vragenlijsten afneemt. Sterker nog, deze portalen kunnen tot wel 871 TP3T aan inkomende beveiligingscontroles stroomlijnen. Functies zoals geautomatiseerd NDA-beheer – met behulp van tools zoals DocuSign – kunnen het proces verder vereenvoudigen door digitale handtekeningen te beveiligen voordat gevoelige documenten worden gedeeld.

| Functie | Waarom het belangrijk is | Invloed |

|---|---|---|

| Automatisch aanvullen met AI | Maps koppelt vragen aan vooraf goedgekeurde antwoorden. | Acceptatiepercentage van 95% zonder bewerkingen |

| Voorgebouwde sjablonen | Standaardiseert beoordelingen bij alle leveranciers. | Omvat 70–80% aan kernbehoeften. |

| Continue bewaking | Houdt realtime beveiligingswijzigingen bij. | Vangt risico's op tussen jaarlijkse beoordelingen |

| Het verzamelen van bewijsmateriaal | Valideert antwoorden met behulp van documentatie. | Vermindert de noodzaak voor handmatige opvolging. |

| Vertrouwenscentra | Maakt zelfservice voor leveranciers mogelijk | Stroomlijnt 87% van inkomende beoordelingen |

Zodra je een automatiseringstool hebt gekozen, zorg er dan voor dat deze wordt ondersteund door een hostingoplossing die aan je groeiende behoeften kan voldoen.

Schaalbaarheid en beveiliging garanderen bij hosting

Om uw automatiseringsplatform soepel te laten draaien naarmate uw leveranciersbestand groeit, hebt u een betrouwbare hostingomgeving nodig. Continue monitoring vereist met name hosting die zowel schaalbaar als veilig is. Hier kan een samenwerking met een provider zoals Serverion het verschil maken. Zij bieden dedicated servers, virtuele private servers (VPS) en AI GPU-servers die zijn ontworpen om de rekenkracht en opslagcapaciteit te leveren die u nodig hebt om effectief te schalen.

Beveiliging is net zo belangrijk als schaalbaarheid. Automatiseringsplatformen slaan gevoelige leveranciersgegevens op, dus u hebt een infrastructuur nodig met SSL-certificaten voor versleutelde gegevensoverdracht en DDoS-bescherming om ononderbroken toegang te garanderen. De wereldwijde datacenters van Serverion zorgen bovendien voor een lage latentie en hoge prestaties, ongeacht waar uw leveranciers zich bevinden.

Naarmate uw leveranciersnetwerk groeit, kunnen er schaalbaarheidsproblemen ontstaan. Met de colocatiediensten en serverbeheer van Serverion kunt u uw infrastructuur uitbreiden zonder de rompslomp van het onderhouden van fysieke hardware. Dit betekent dat uw platform duizenden leveranciers kan ondersteunen met behoud van hoge uptime en beveiliging. Als u aangepaste automatiseringsscripts gebruikt of meerdere tools integreert, kunt u met de VPS- en dedicated server-opties van Serverion uw omgeving configureren om precies aan uw behoeften te voldoen.

Automatisering implementeren: stap voor stap

Met uw platform en beheer van servers op afstand Zodra je er klaar voor bent, kun je automatisering in drie belangrijke fasen implementeren. Gebruik de tools van je keuze en gestructureerde data en volg deze stappen om automatisering in de praktijk te brengen.

Start assessments met vooraf gemaakte sjablonen

Begin met het selecteren van sjablonen uit de bibliotheek van uw platform, zoals SIG, CAIQ, ISO 27001, NIST CSF of HECVAT. Elk raamwerk heeft een specifieke focus. Bijvoorbeeld:, CAIQ v4.0.2 Het bevat 261 vragen over cloudbeveiliging, waardoor het een goede keuze is voor SaaS-aanbieders.

Pas deze sjablonen aan op basis van het risiconiveau van de leverancier. Gebruik voor leveranciers met een lager risico een 'Lite'-versie, zoals... CAIQ-Lite, Deze beoordeling bevat 124 vragen, terwijl leveranciers met een hoger risico die gevoelige gegevens beheren, een meer gedetailleerde beoordeling moeten ondergaan die alle 21 controlegebieden omvat. Stel 'voorkeursantwoorden' in binnen sjablonen om antwoorden die niet aan uw beveiligingsnormen voldoen automatisch te markeren. Koppel deze sjablonen aan uw gecentraliseerde kennisbank met behulp van tags zoals producttype, regio of branche. Deze stap bouwt voort op de consolidatie van leveranciersgegevens die u al hebt ingesteld, waardoor het proces efficiënter wordt.

Zodra de sjablonen gereed zijn, automatiseer dan de verspreiding van de vragenlijsten om de bewijsverzameling te versnellen en handmatige vervolgacties te verminderen.

Automatiseer de verspreiding van vragenlijsten en het verzamelen van bewijsmateriaal.

Nadat de sjablonen zijn geconfigureerd, kunt u planningsregels instellen om de verspreiding van vragenlijsten te automatiseren. U kunt het systeem bijvoorbeeld zo programmeren dat vragenlijsten 30 dagen vóór de jaarlijkse beoordelingsdatum van een leverancier worden verzonden. AI-functies kunnen uw interne documentatie en eerdere antwoorden scannen om tot wel 90% van de vragenlijstvelden automatisch in te vullen. Dit verkort de responstijd aanzienlijk – van dagen tot slechts enkele uren.

Integreer uw platform met tools zoals cloudomgevingen, identiteitsproviders en taakbeheersystemen om realtime bewijsmateriaal op te halen, zoals encryptie-instellingen of toegangslogboeken. Dit elimineert de noodzaak voor handmatige uploads en zorgt ervoor dat het bewijsmateriaal altijd actueel is. Gebruik op regels gebaseerde herinneringen om leveranciers elke vijf dagen eraan te herinneren totdat alle documentatie is ingediend. De AI kan zelfs complexe documenten zoals SOC 2-rapporten analyseren, cruciale beveiligingsgegevens extraheren en beweringen van leveranciers verifiëren. Dit stroomlijnt het proces en vermindert de handmatige communicatie aanzienlijk.

Bereken risicoscores en schakel continue monitoring in.

Zodra de antwoorden en het bewijsmateriaal zijn verzameld, berekent u de risicoscores door de waarschijnlijkheid van een risico te vermenigvuldigen met de impact ervan.Risicoscore = Waarschijnlijkheid × ImpactGebruik een eenvoudige schaal van 1 tot 3 voor beide factoren en groepeer de eindscores in risiconiveaus: laag (1-3), gemiddeld (4-5) en hoog (6-9). Om de samengestelde score te verfijnen, kunt u extra gewicht toekennen aan cruciale factoren zoals financiële impact of zorgen over gegevensprivacy.

Stel continue monitoring in om de beveiligingsratings van leveranciers in realtime in de gaten te houden. Waarschuwingen kunnen uw team direct informeren als de rating van een leverancier daalt of als er een nieuwe kwetsbaarheid wordt ontdekt. Dit verschuift uw aanpak van periodieke beoordelingen naar continu toezicht, wat cruciaal is gezien het feit dat 62% van de netwerkinbraken is afkomstig van externe partners.. Integreer informatie over bedreigingen om opkomende risico's te identificeren die mogelijk over het hoofd worden gezien bij statische vragenlijsten. Breng bovendien de reacties van leveranciers in kaart aan de hand van wettelijke kaders zoals GDPR, HIPAA of SOC 2 om de rapportage over naleving tijdens audits te vereenvoudigen.

Gebruik makend van Serverion Hostingoplossingen voor automatisering

Uw automatiseringsplatform heeft een solide basis nodig om gevoelige leveranciersgegevens te verwerken en ononderbroken bedrijfsvoering te garanderen. Met 46% van de organisaties melden datalekken die verband houden met externe leveranciers., De infrastructuur die uw beoordelingsinstrumenten ondersteunt, speelt een directe rol in uw beveiligingsmaatregelen. De hostingoplossingen van Serverion zijn ontworpen om de prestaties, beveiliging en betrouwbaarheid te leveren die essentieel zijn voor het effectief beheren van risico's van derden.

Veilige en schaalbare hosting opzetten met Serverion

Overstappen naar beveiligde portals op de hosting van Serverion elimineert de risico's van het verzamelen van bewijsmateriaal via e-mail. Met de SSL-certificaten van Serverion kunnen gevoelige bestanden, zoals SOC 2-rapporten en resultaten van penetratietests, veilig via versleutelde kanalen worden overgedragen. Dit is vooral belangrijk wanneer 70% van de inbreuken wordt veroorzaakt door het verlenen van buitensporige toegang aan derden.. Door een veilige hostingomgeving te creëren, versterkt u de betrouwbaarheid van uw automatiseringstools.

Voor organisaties die grote leveranciersinventarissen beheren, bieden de VPS- en dedicated servers van Serverion dynamische schaalbaarheid om wisselende workloads aan te kunnen. Hun flexibele abonnementen zijn geschikt voor alles, van risicoarme leveranciersbeoordelingen tot de resource-intensieve evaluaties die nodig zijn voor Tier 1-leveranciers met toegang tot kritieke systemen. Centraliseer alle leveranciersgerelateerde documenten, beveiligingsbeleid en compliancecertificaten in één gecontroleerde opslagplaats op dedicated serveropslag. Dit garandeert strikte gegevensisolatie en gecontroleerde toegang.

Zelfs de meest veilige en schaalbare hostingomgeving moet echter constante beschikbaarheid garanderen om volledig effectief te zijn.

DDoS-bescherming gebruiken voor continue beschikbaarheid

Ononderbroken toegang is cruciaal voor doorlopende beoordelingen, met name tijdens het onboarden van leveranciers of bij contractverlengingen. DDoS-bescherming van Serverion minimaliseert het risico op downtime als gevolg van cyberaanvallen, waardoor uw platform operationeel blijft. Gezien het feit dat 55%-organisaties worden geconfronteerd met verstoringen in de toeleveringsketen als gevolg van cyberbeveiligingsproblemen., Het is cruciaal om de uptime te waarborgen.

Deze bescherming maakt realtime risicofeedback en waarschuwingen mogelijk, zodat uw team direct op de hoogte is wanneer de beveiligingsrating van een leverancier daalt of er een nieuwe kwetsbaarheid ontstaat. Door continu toezicht te bieden in plaats van periodieke beoordelingen, zorgen de wereldwijde datacenters van Serverion ervoor dat uw programma voor risicobeheer van derden 24 uur per dag operationeel blijft. Een robuuste hostingoplossing zoals deze is essentieel voor het in stand houden van geautomatiseerde leveranciersbeoordelingen en realtime risicomonitoring.

Het monitoren, rapporteren en verbeteren van uw systeem.

Zodra uw geautomatiseerde beoordelingsworkflows operationeel zijn, is de volgende stap ervoor te zorgen dat ze optimaal en effectief blijven. Regelmatige monitoring zorgt ervoor dat uw systeem in lijn blijft met veranderingen in leveranciersrelaties en evoluerende risico's. Door geautomatiseerde gegevensverzameling te combineren met risicoscoring kunt u realtime waarschuwingen instellen om potentiële problemen aan te pakken zodra ze zich voordoen.

Regelgebaseerde waarschuwingen en realtime rapportage configureren

Regelgebaseerde waarschuwingen zijn een echte gamechanger. Deze waarschuwingen worden geactiveerd zodra het risiconiveau verandert, op basis van criteria zoals Ernstlabel (KRITISCH, HOOG), Nalevingstatus (MISLUKT), of Werkstroomstatus (NIEUW). Als bijvoorbeeld de beveiligingsclassificatie van een leverancier daalt of een certificering verloopt, wordt uw team direct op de hoogte gesteld.

Geautomatiseerde herstelworkflows kunnen het proces vervolgens overnemen door tickets aan te maken in IT-servicemanagementtools of externe acties te activeren. Deze gebeurtenisgestuurde aanpak maakt verouderde, op kalenders gebaseerde audits overbodig en biedt continu toezicht dat reageert op daadwerkelijke veranderingen in de beveiligingsstatus.

Realtime dashboards verbeteren het inzicht verder en bieden beveiligings-, juridische en inkoopteams direct updates zonder handmatige invoer. Deze dashboards volgen essentiële statistieken zoals de gemiddelde doorlooptijd, hoe vaak vragen automatisch worden ingevuld vanuit uw antwoordbibliotheek en het percentage verzoeken om verduidelijking van leveranciers. Dankzij automatisering kunnen beoordelingstijden drastisch worden verkort – van 30-45 dagen tot minder dan 10 dagen.

Verzamel feedback en verfijn werkprocessen.

Zodra uw waarschuwings- en rapportagesystemen goed functioneren, is het belangrijk om ze continu te verfijnen. Regelmatige feedback van gebruikers helpt bij het identificeren van verbeterpunten. Zo kunnen inkoopteams knelpunten in het onboardingproces van leveranciers signaleren, terwijl juridische teams ervoor kunnen zorgen dat door AI gegenereerde antwoorden voldoen aan de wettelijke vereisten. Let goed op het aantal verzoeken om verduidelijking – als leveranciers herhaaldelijk om verduidelijking vragen over bepaalde vragen, is dat een teken dat die vragen wellicht duidelijker geformuleerd moeten worden.

Houd uw centrale bibliotheek met antwoorden actueel door deze elk kwartaal te controleren. Wijs verantwoordelijkheid toe aan specifieke categorieën en werk de antwoorden bij op basis van de nieuwste beveiligingsprotocollen, auditbevindingen en penetratietests.

""Gebruikers van Vanta ontdekten dat 95% aan door AI gegenereerde antwoorden op vragenlijsten zonder menselijke correctie werden geaccepteerd, wat het belang onderstreept van actuele, hoogwaardige brongegevens.""

Meet de impact van uw automatisering door het percentage automatisch beantwoorde vragen te volgen ten opzichte van de vragen die handmatige invoer vereisen. Deze gegevens helpen u bij het berekenen van uw rendement op investering (ROI) en brengen gebieden aan het licht waar uw kennisbank kan groeien. Gebruik de ingebouwde commentaarfunctie in uw platform voor leveranciersrisicobeheer om direct feedback van belanghebbenden te verzamelen over de antwoorden op vragenlijsten, zodat alle relevante informatie op één plek bewaard blijft.

""Nu 80% (van de leidinggevenden op het gebied van juridische zaken en compliance) aangeven dat er risico's van derden zijn vastgesteld na de initiële onboarding en due diligence, zijn continue feedbackloops cruciaal om hiaten op te sporen voordat ze tot datalekken leiden.""

Conclusie

Het automatiseren van beveiligingsbeoordelingen door derden gaat niet alleen over het versnellen van processen, maar ook over... Het omzetten van leveranciersrisicomanagement in een concurrentievoordeel.. Met bijna 331.000 ton aan datalekken die verband houden met incidenten bij derden en extra kosten van gemiddeld 1.000.000 ton wanneer leveranciers betrokken zijn, kunnen handmatige methoden simpelweg niet meer op tegen de toenemende complexiteit van de huidige dreigingen.

Door over te stappen van periodieke evaluaties naar continue monitoring kunnen organisaties risico's aanpakken zodra ze zich voordoen. Automatisering verkort de beoordelingstijd van 4-6 weken naar slechts 1-2 weken, terwijl gestandaardiseerde workflows zorgen voor consistentie in het beheer van honderden – of zelfs duizenden – leveranciersrelaties. Aangezien 98% organisaties met minstens één derde partij samenwerken die een datalek heeft meegemaakt, is dit niveau van efficiëntie en transparantie niet langer optioneel. Om deze resultaten te bereiken, speelt een sterke en betrouwbare hostinginfrastructuur echter een cruciale rol.

""Automatisering transformeert het beheer van risico's met betrekking tot derden van een knelpunt in een drijvende kracht achter de bedrijfsvoering." – Spog.ai

Automatisering verbetert het risicomanagement van leveranciers, maar de effectiviteit ervan hangt af van veilige en schaalbare hosting. Geautomatiseerde platforms hebben robuuste hosting nodig om gevoelige gegevens te beschermen, zoals SOC 2-rapporten en penetratietestresultaten. De hostingoplossingen van Serverion bieden de beveiliging en betrouwbaarheid die essentieel zijn voor continue monitoring, inclusief DDoS-bescherming om risicowaarschuwingen te laten functioneren, zelfs tijdens mogelijke storingen. Bij het verwerken van duizenden assessments zorgt schaalbare hosting voor soepele prestaties zonder in te leveren op snelheid of betrouwbaarheid.

Veelgestelde vragen

Voor welke leveranciers moet ik de beoordelingen als eerste automatiseren?

Begin met het evalueren van leveranciers die de grootste cybersecurityrisico's met zich meebrengen of een cruciale rol spelen in uw bedrijfsvoering. Besteed bijzondere aandacht aan leveranciers die gevoelige informatie beheren, essentiële diensten leveren of actief zijn in sterk gereguleerde sectoren. Leveranciers met een geschiedenis van beveiligingsproblemen of een uitgebreide betrokkenheid bij de toeleveringsketen zouden ook hoog op uw lijst moeten staan. Door automatisering te gebruiken voor deze beoordelingen kunt u het onboardingproces stroomlijnen, de beveiligingsmaatregelen verbeteren en uw netwerk van externe partijen versterken.

Hoe koppel ik automatisering aan mijn compliance-vereisten?

Om automatisering af te stemmen op de nalevingsvereisten, kunt u het volgende overwegen: naleving als code werkwijzen. Deze aanpak automatiseert belangrijke taken zoals monitoring, validatie en rapportage, waardoor problemen in realtime kunnen worden gedetecteerd, snel kunnen worden opgelost en bewijsmateriaal efficiënt kan worden verzameld. Door de afhankelijkheid van handmatige processen te verminderen, minimaliseert u het risico op menselijke fouten. Het integreren van compliancecontroles in geautomatiseerde workflows zorgt ervoor dat uw bedrijfsvoering in lijn blijft met de regelgeving, de nauwkeurigheid gewaarborgd blijft en audits worden vereenvoudigd. Deze naadloze integratie houdt uw compliance-inspanningen actueel en helpt u effectiever te voldoen aan de industrienormen.

Welke gegevens moet mijn leveranciersportaal opslaan en hoe beveilig ik deze?

Uw leveranciersportaal moet belangrijke beveiligingsgerelateerde gegevens bevatten die essentieel zijn voor risicobeoordelingen van derden. Dit omvat onder andere: beveiligingsbeleid van de leverancier, details over technische controles, hun nalevingsstatus, En risicobeheerpraktijken. Daarnaast moet het de antwoorden op beveiligingsvragenlijsten opslaan die betrekking hebben op kritieke gebieden zoals gegevensbescherming, versleutelingsmethoden, En toegangscontrolemaatregelen.

Om deze gegevens veilig te bewaren, implementeer de volgende maatregelen. sterke toegangscontroles, gebruikmaken van encryptie, en gedrag regelmatige audits. Het is van cruciaal belang om zowel vertrouwelijkheid als integriteit te waarborgen om deze gevoelige informatie te beschermen tegen inbreuken of ongeautoriseerde toegang.