Hoe open-source audittools de naleving van regelgeving verbeteren

Open-source audittools hervormen compliancebeheer door kosteneffectieve, transparante en aanpasbare oplossingen te bieden voor organisaties van elke omvang. Deze tools helpen bedrijven te voldoen aan wettelijke vereisten, kosten te verlagen en de overstap te maken van periodieke audits naar continue naleving.

Belangrijkste conclusies:

- KostenbesparingVermijd terugkerende licentiekosten die vaak voorkomen bij propriëtaire software.

- TransparantieToegang tot de broncode maakt aanpassing en validatie mogelijk.

- AdministratieContinue monitoring identificeert risico's en zorgt in realtime voor naleving van de regels.

- GemeenschapssteunDuizenden bijdragers verbeteren de tools met updates, sjablonen en gedeelde bronnen.

- Populaire toolsVoorbeelden hiervan zijn OpenSCAP, Open-AudIT, OWASP Dependency-Check en Lynis.

Compliance is kapot: De DevOps-revolutie voor audits en controles (Stop met spreadsheets!)

Voordelen van open-source audittools voor compliance

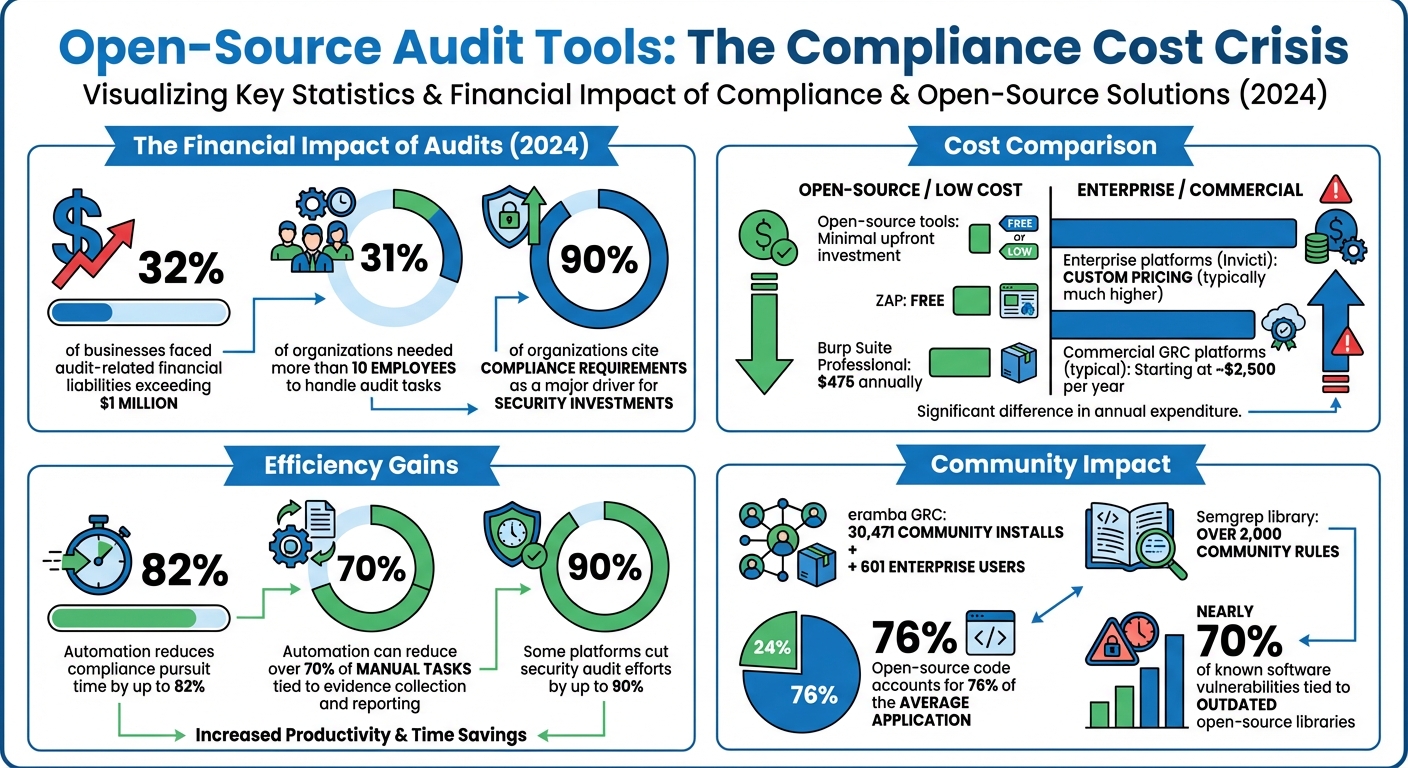

Open-source audittools: kostenbesparingen en statistieken over de impact op de naleving van regelgeving

Lagere kosten en gemakkelijke toegang

Open-source audittools kunnen de kosten aanzienlijk verlagen door het elimineren van terugkerende licentiekosten, Een veelvoorkomende kostenpost bij propriëtaire systemen. In tegenstelling tot commerciële platforms die vaak per gebruiker of applicatie kosten in rekening brengen, vereisen open-source tools doorgaans minimale investeringen vooraf. Dit is vooral belangrijk gezien het feit dat in 2024, 32% bedrijven hadden te maken met financiële verplichtingen in verband met audits die meer dan $1 miljoen bedroegen., En 31% van de organisaties had meer dan 10 werknemers nodig. om audittaken uit te voeren.

""Niets elimineert de implementatiekosten volledig – ongeacht de prijs van de software, iemand moet deze installeren en configureren. Maar met open source tools zijn de initiële kosten laag en is er weinig tot geen investering vooraf nodig." – Ed Moyle, SecurityCurve

Voor organisaties met technische expertise biedt dit kostenvoordeel meer flexibiliteit in het budget. Zo biedt ZAP een gratis en zeer capabel alternatief, terwijl propriëtaire tools zoals Burp Suite Professional jaarlijks $475 kosten en bedrijfsplatformen zoals Invicti maatwerkprijsafspraken vereisen.

Naast de kostenbesparingen bieden open-source tools een mate van transparantie en aanpasbaarheid die propriëtaire oplossingen simpelweg niet kunnen evenaren.

Transparantie en aangepaste configuratie

Open-source tools bieden volledige toegang tot hun broncode, waardoor het 'black box'-probleem van propriëtaire software wordt geëlimineerd. Dit betekent dat teams beveiligingsclaims kunnen verifiëren, beleid kunnen aanpassen aan specifieke compliance-eisen en zelfs de code kunnen wijzigen om deze af te stemmen op unieke workflows. Een voorbeeld hiervan is het OpenSCAP-project, dat een prijs heeft gewonnen. SCAP 1.2-certificering van NIST in 2014., Hiermee kunnen beheerders beveiligingsbeleid en -configuraties aanpassen aan de omvang en de behoeften van hun organisatie.

Transparantie gaat niet alleen over zichtbaarheid, maar ook over aanpassingsvermogen. Tools zoals Puppet stellen teams in staat om conforme configuraties als code te definiëren, waardoor aangepaste uitzonderingen mogelijk zijn die flexibiliteit behouden zonder de beveiliging in gevaar te brengen. Wanneer compliance-eisen niet overeenkomen met standaardsjablonen, kunnen deze tools worden aangepast aan uw bedrijfsvoering, in plaats van dat uw bedrijfsvoering zich moet aanpassen aan de tool.

Gemeenschapssteun en gezamenlijke ontwikkeling

Een ander belangrijk voordeel van open-source tools is de sterke steun vanuit de gemeenschap dat hun ontwikkeling en verbetering stimuleert. Met duizenden bijdragers, Deze tools worden continu verfijnd om te voldoen aan de behoeften van een breed scala aan gebruikers, van kleine bedrijven tot overheidsinstanties. De eramba GRC-community is een uitstekend voorbeeld, met 30.471 community-installaties en 601 zakelijke gebruikers, waarmee wordt aangetoond hoe gedeelde kennis de werkdruk voor individuele organisaties kan verlagen.

""De echte drijvende kracht achter de groei en verbetering van eramba is de wereldwijde gebruikersgemeenschap die profiteert van onze eenvoudige en open code, documentatie, forum, releaseplanning en ons bedrijfsmodel." – eramba

Door de gemeenschap beheerde repositories bieden ook waardevolle hulpmiddelen zoals vooraf gebouwde GRC-sjablonen, controlemappings en vragenlijsten – hulpmiddelen die anders dure professionele diensten zouden vereisen. De bibliotheek van Semgrep bevat bijvoorbeeld onder andere: meer dan 2000 communityregels, waardoor het ontwikkelen van interne auditprocedures eenvoudiger en sneller verloopt. Deze samenwerkingsaanpak zorgt ervoor dat beveiligingsfuncties worden getest in praktijksituaties en regelmatig worden bijgewerkt, op basis van feedback van GRC-professionals wereldwijd.

Open-source audittools voor bedrijfscompliance

De keuze voor de juiste audittool hangt af van de activa die u wilt bewaken en de compliance-richtlijnen waaraan uw organisatie moet voldoen. Elke tool heeft een specifiek doel, van netwerkdetectie tot systeembeveiliging en het opsporen van kwetsbaarheden.

Open-AudIT

Open-AudIT detecteert automatisch alle apparaten in uw netwerk – servers, werkstations, virtuele machines, netwerkapparatuur en endpoints – en biedt zo een helder overzicht van uw IT-omgeving. Het helpt bij het volgen van configuratiewijzigingen door de huidige status te vergelijken met 'gouden configuraties', waardoor ongeautoriseerde wijzigingen gemakkelijker kunnen worden opgespoord voordat ze leiden tot schendingen van de regelgeving.

Het platform genereert rapporten die zijn afgestemd op frameworks zoals NIST CSF, PCI DSS, CIS en Essential Eight. Met een webinterface en JSON API ondersteunt Open-AudIT integratie in bestaande workflows. Het maakt gebruik van Nmap voor netwerkdetectie en vereist een webserver (Apache of IIS), PHP en MySQL om te functioneren.

""De commerciële versies stellen grotere organisaties in staat te voldoen aan steeds veranderende compliance-eisen (waaronder beveiligingscompliance), complexe netwerken te beheren en Open-AudIT te integreren in bedrijfskritische workflows." – Open-AudIT

Open-AudIT is beschikbaar als een gratis open-source editie onder de AGPL-licentie, terwijl commerciële Enterprise-versies geavanceerde functies en specifieke ondersteuning bieden voor organisaties die te maken hebben met grootschalige compliance-behoeften.

ADAudit Plus

ADAudit Plus richt zich op het bijhouden van wijzigingen in Active Directory om controle te garanderen over toegang en activiteiten van bevoegde gebruikers. Het genereert auditrapporten die zijn afgestemd op compliance-normen zoals SOX, HIPAA en GDPR, met gedetailleerde logboeken van wie wanneer wijzigingen heeft aangebracht – een essentiële functie voor bedrijven die moeten aantonen dat ze voldoen aan de regelgeving.

OpenSCAP

OpenSCAP, gecertificeerd volgens SCAP 1.2, is ontworpen om te voldoen aan federale normen zoals FISMA. Het automatiseert compliance-scans voor Unix-gebaseerde systemen, containers en virtuele machines, waarbij het Security Content Automation Protocol (SCAP) wordt gebruikt om te controleren aan de hand van beveiligingsrichtlijnen en hardening-handleidingen.

De tool biedt meerdere componenten:

- OpenSCAP-basis: Een commandoregelprogramma voor het scannen van individuele systemen.

- SCAP-werkbankEen grafische interface voor het maken van aangepaste beveiligingsprofielen.

- OpenSCAP-daemonBiedt continue monitoring voor complete infrastructuren, inclusief fysieke servers, virtuele machines en containers.

""Er bestaat geen tool die geschikt is voor elke toepassing. Of u nu slechts één systeem wilt scannen of de compliance van een heel cluster wilt beheren, wij hebben de juiste tool voor u!" – OpenSCAP

Voor grotere omgevingen centraliseert SCAPTimony scanresultaten en integreert het met platforms zoals Red Hat Satellite of Foreman. OpenSCAP is volledig open source en wordt ondersteund door door de community ontwikkelde beveiligingsrichtlijnen, waardoor het niet nodig is om beveiligingsbeleid helemaal zelf op te stellen.

OWASP-afhankelijkheidscontrole

OWASP Dependency-Check scant softwareafhankelijkheden om kwetsbaarheden in bibliotheken en componenten van derden te identificeren. Dit is cruciaal voor het voldoen aan compliance-vereisten die kwetsbaarheidsbeheer voorschrijven voor alle software, niet alleen voor intern ontwikkelde code. De tool vergelijkt afhankelijkheden met de National Vulnerability Database (NVD) en andere bronnen en genereert rapporten die beveiligingslekken beschrijven en bijgewerkte versies aanbevelen – wat helpt bij het waarborgen van compliance.

Lynis

Lynis is een tool voor beveiligingsaudits en compliance voor Unix-gebaseerde systemen, waaronder Linux, macOS en BSD-varianten. Het voert uitgebreide beveiligingscontroles uit op gebieden zoals systeembeveiliging, bestandsrechten, actieve services, kernelparameters en algemene beveiligingsconfiguraties.

Na elke scan geeft Lynis een beveiligingsscore en gedetailleerde aanbevelingen voor het verbeteren van de systeembeveiliging en het voldoen aan de compliance-eisen. Lynis werkt volledig via de commandoregel en vereist geen installatie, waardoor het eenvoudig te implementeren is op meerdere systemen voor consistente audits en continue compliance.

Deze tools laten verschillende benaderingen van compliancebeheer zien. Vervolgens bespreken we hoe u ze naadloos in uw bestaande systemen kunt integreren.

Hoe implementeer je open-source audittools?

Identificeer uw nalevingsvereisten.

Begin met het vaststellen van de wettelijke normen die van toepassing zijn op uw organisatie. Zorginstellingen moeten bijvoorbeeld voldoen aan bepaalde eisen. HIPAA/HITRUST, financiële instellingen hebben te maken met PCI DSS/SOC 1, Technologiebedrijven volgen vaak de volgende aanpak. SOC 2/ISO 27001, en overheidsaannemers moeten voldoen aan FedRAMP/FISMA/CMMC vereisten. Afhankelijk van de norm kunnen auditcycli variëren van jaarlijks tot eens in de drie jaar.

""Een effectief complianceprogramma mag niet slechts een checklist zijn om audits te halen. De ware waarde van compliance ligt in het vermogen om de risico-, privacy- en beveiligingspositie van uw organisatie te versterken." – Evan Rowse, GRC Subject Matter Expert, Vanta

Om uw inspanningen te stroomlijnen, brengt u overlappende beheermogelijkheden binnen deze frameworks in kaart en voert u een kloofanalyse. Dit helpt u bij het documenteren van welke systemen, processen en medewerkers binnen het toepassingsgebied van uw compliance-inspanningen vallen. Veel beheersmaatregelen – zoals toegangsbeheer, encryptie en incidentrespons – kunnen voldoen aan de eisen van meerdere normen, zoals NIST, ISO 27001, En SOC2. Tools zoals de Cloud Controls Matrix (CCM) van de Cloud Security Alliance kunnen helpen bij het identificeren van deze overlappingen. Volgens een rapport uit 2025, 90% van organisaties Compliance-eisen worden genoemd als een belangrijke drijfveer voor investeringen in beveiliging, waarbij automatisering de tijd die nodig is om aan de compliance-eisen te voldoen met wel ... kan verkorten. 82%.

Zodra je je compliance-behoeften in kaart hebt gebracht, is het tijd om tools te kiezen die daarbij aansluiten.

Kies de juiste hulpmiddelen

Kies audittools die aansluiten bij uw infrastructuur en compliance-doelstellingen. Bijvoorbeeld tools zoals Open-AudIT zijn ideaal voor diverse netwerken, terwijl OpenSCAP is specifiek ontworpen voor Unix-systemen die voldoen aan de FISMA-richtlijnen.

Houd bij het maken van een keuze rekening met de technische expertise van je team. Als je team bijvoorbeeld vertrouwd is met commandoregeltools, OpenSCAP-basis zou een goede keuze kunnen zijn. Voor degenen die de voorkeur geven aan een gebruiksvriendelijkere interface, zijn er tools zoals SCAP-werkbank zijn het overwegen waard. Zoek naar tools die ondersteuning bieden. Beleid als gedragscode om continue geautomatiseerde verificatie mogelijk te maken in plaats van te vertrouwen op handmatige controles. Zorg er bovendien voor dat de tools gestandaardiseerde uitvoerformaten genereren, zoals NIST's OSCAL (Open Security Controls Assessment Language), om de samenwerking met externe auditors en GRC-platformen te vereenvoudigen. Veel open-source tools bieden gratis community-edities voor testdoeleinden, met commerciële versies beschikbaar voor grotere implementaties, die doorgaans beginnen bij ongeveer 1 TP4T2.500 per jaar.

Nadat je je tools hebt geselecteerd, is het belangrijk om ze naadloos in je systemen te integreren.

Integreer tools met bestaande systemen.

Audittools integreren in uw CI/CD-pipeline Hiermee kunt u beveiligingslekken vroegtijdig in het ontwikkelingsproces identificeren en verhelpen, waardoor de tijd die nodig is voor herstel wordt verkort. Voor grotere infrastructuren kunt u overwegen om gebruik te maken van gecentraliseerde beheerplatformen zoals Red Hat-satelliet, Voorman, of Cockpit om nalevingscontroles in meerdere systemen te coördineren.

""Het afdwingen van beveiligingsconformiteit moet een continu proces zijn." – OpenSCAP

Om compliance in elke laag van uw infrastructuur te integreren, kunt u gebruikmaken van tools zoals de OSCAP Anaconda-add-on en aggregators zoals SCAPTimony voor gecentraliseerd scanbeheer. Implementeer de OpenSCAP-daemon Voor continue monitoring van virtuele machines, containers en fysieke servers. Geautomatiseerde herstelworkflows helpen bij het identificeren van problemen en het toepassen van oplossingen op basis van vooraf gedefinieerde beveiligingsbeleidsregels. Integreer scantools voor containeromgevingen rechtstreeks in image-registries om naleving te garanderen vóór de implementatie. Deze gelaagde aanpak maakt van compliance een doorlopende, geïntegreerde praktijk in plaats van een periodieke taak, waardoor het in uw gehele bedrijfsvoering wordt ingebed.

sbb-itb-59e1987

Open-source audits koppelen aan hostinginfrastructuur

Controleer de compatibiliteit van de hostingomgeving.

De juiste hostinginfrastructuur afstemmen op uw audittools is essentieel voor het waarborgen van continue compliance. Begin met ervoor te zorgen dat uw hostingconfiguratie aansluit op de technische vereisten van de door u gekozen audittools. Sommige tools vereisen bijvoorbeeld Kubernetes v1.30 of hoger met minimaal 3 nodes, 4 vCPU's en 16 GB RAM. Controleer of uw hostingprovider de platforms ondersteunt waarop deze tools gebaseerd zijn, zoals AWS, Azure, Google Cloud, VMware of OpenStack.

Toegang is een andere cruciale factor. Zorg ervoor dat uw hostingomgeving SSH- en supergebruikersrechten biedt, die essentieel zijn voor het uitvoeren van grondige scans. Tools zoals Open-AudIT en Lynis vertrouwen op dit toegangsniveau om systeemconfiguraties grondig te analyseren en kwetsbaarheden op te sporen. Zonder deze basis kunnen uitgebreide audits tekortschieten.

Uw hostingomgeving moet ook een verscheidenheid aan systemen ondersteunen, waaronder fysieke servers, virtuele machines en containers. Het OpenSCAP-project gebruikt bijvoorbeeld gestandaardiseerde protocollen om compatibiliteit tussen verschillende configuraties te garanderen, waardoor het eenvoudiger wordt om audits uit te voeren in uiteenlopende infrastructuren.

Als u streeft naar herhaalbare en efficiënte implementaties, zoek dan naar hosting die Infrastructure-as-Code-tools zoals Terraform ondersteunt. Hiermee kunt u een gedetailleerd auditspoor van infrastructuurwijzigingen bijhouden, inclusief tijdstempels en gebruikerslogboeken – belangrijke documentatie voor compliance-rapportage. Daarnaast kunnen beheerde hostingdiensten met volledige toegang tot de database en geautomatiseerde functies, zoals provisioning en back-ups, databasegerichte audits aanzienlijk vereenvoudigen.

Overweeg bij het kiezen van een hostingprovider opties zoals: Serverion, wat omgevingen biedt die zijn afgestemd op de specifieke behoeften van audittools.

Gebruik hostingfuncties ter ondersteuning van de naleving van regelgeving.

Zodra je de compatibiliteit hebt gegarandeerd, kun je gebruikmaken van de ingebouwde beveiligingsfuncties van je hostingprovider om je nalevingsinspanningen te versterken. Functies zoals webapplicatiefirewalls (WAF's) met OWASP-regels, DDoS-bescherming, SSL-encryptie en Transparent Data Encryption (TDE) kunnen zowel je audittools als de gevoelige gegevens die ze verzamelen beschermen.

Als uw organisatie te maken heeft met vereisten voor gegevensopslaglocatie, kunnen hostingproviders met datacenters op specifieke locaties de naleving vereenvoudigen. Sommige hostingoplossingen bieden zelfs op geolocatie gebaseerde toegangscontroles via WAF's, waarmee u verkeer kunt beperken tot goedgekeurde regio's en kunt voldoen aan wettelijke voorschriften. Voor teams die meerdere servers beheren, kunnen hostingomgevingen die integreren met gecentraliseerde beheertools zoals Foreman, Cockpit of Red Hat Satellite het proces van het verzamelen en analyseren van auditresultaten voor uw gehele infrastructuur stroomlijnen.

Beste praktijken voor nalevingsrapportage

Automatiseer het genereren van rapporten

Het handmatig rapporteren kost niet alleen veel tijd, maar verhoogt ook de kans op fouten. Automatisering transformeert het verzamelen van bewijsmateriaal in een continu proces., Zo bent u altijd voorbereid op audits. Om te beginnen kunt u uw audittools rechtstreeks integreren met uw infrastructuur. Tools zoals OpenSCAP of OWASP Dependency-Check kunnen automatisch gegevens ophalen uit cloudomgevingen, HR-systemen en platformen voor activabeheer.

Het centraliseren van uw gegevensopslag is een andere gamechanger, vooral bij het beheren van meerdere systemen. Platforms zoals SCAPTimony stellen u bijvoorbeeld in staat om scanresultaten van uw gehele infrastructuur op één locatie op te slaan, waardoor het veel gemakkelijker wordt om uitgebreide rapporten te genereren. Dit elimineert het gedoe van het handmatig verzamelen van gegevens uit verschillende bronnen. Uit onderzoek blijkt zelfs dat Automatisering kan meer dan 701 ton aan handmatige taken met betrekking tot bewijsverzameling en rapportage verminderen., waarbij sommige platforms de inspanningen voor beveiligingsaudits met wel 90% hebben verminderd.

""65% van de respondenten gaf aan dat het stroomlijnen en automatiseren van handmatige processen zou helpen de complexiteit en kosten van het risico- en complianceproces te verlagen." – Enquête onder complianceprofessionals

In plaats van te wachten op geplande audits, kunt u uw tools zo configureren dat ze op regelmatige intervallen gegevens verzamelen op basis van het risicoprofiel van uw organisatie. OpenSCAP Daemon kan bijvoorbeeld de naleving van het beleid 24 uur per dag bewaken, waardoor compliance niet langer afhankelijk is van periodieke momentopnamen, maar van continue monitoring. Op dezelfde manier kunnen open-source Software Composition Analysis (SCA)-tools in realtime Software Bill of Materials (SBOM) genereren en bijwerken, zodat u altijd een actuele inventaris hebt van softwareafhankelijkheden en hun kwetsbaarheden.

Om het proces verder te stroomlijnen, koppelt u uw technische controles al vroeg aan de wettelijke vereisten. Voorgebouwde sjablonen voor standaarden zoals SOC 2 of ISO 27001 kunnen ervoor zorgen dat uw tools bevindingen automatisch afstemmen op specifieke compliance-eisen. Begin met het automatiseren van prioritaire gebieden zoals toegangslogboeken en wijzigingsbeheer. Zodra deze zijn geïmplementeerd, kunt u de automatisering geleidelijk uitbreiden naar uw gehele infrastructuur. Deze gefaseerde aanpak voorkomt dat uw team zich overweldigd voelt en levert direct voordelen op.

Na het automatiseren van de rapportage is het onderhouden van uw tools essentieel om te zorgen voor continue naleving van de regelgeving.

Zorg dat je tools up-to-date zijn en test ze regelmatig.

Zodra uw rapportageproces geautomatiseerd is, is de volgende stap het actueel en veilig houden van uw tools. Verouderde tools kunnen zelf kwetsbaarheden vormen, dus het is cruciaal om op de hoogte te blijven van de steeds veranderende standaarden. Gebruik SCA-scanners om uw audittools regelmatig te controleren en een controleerbare versiegeschiedenis bij te houden met tools zoals Git.

""Het afdwingen van naleving van beveiligingsvoorschriften moet een continu proces zijn. Het moet ook een manier omvatten om beleidsregels aan te passen, evenals periodieke beoordelingen en risicomonitoring." – OpenSCAP

Plan regelmatige scans volgens een vast schema of voer ze op aanvraag uit om ervoor te zorgen dat uw rapporten de huidige systeemstatus nauwkeurig weergeven. Voor organisaties die updates beheren in meerdere omgevingen, kunnen OCI-registers helpen bij het gefaseerd uitrollen van compliancebeleid zonder uw rapportageprocessen te verstoren.

Ondanks de voordelen van automatisering vertrouwen veel organisaties nog steeds op handmatige methoden, wat de noodzaak van modernisering benadrukt. Voer interne audits uit om uw gedocumenteerde controles te vergelijken met de daadwerkelijke implementatie ervan voordat externe auditors langskomen. Dit valideert niet alleen het ontwerp van uw beveiligingscontroles, maar zorgt er ook voor dat ze naar behoren functioneren. Houd er rekening mee dat geautomatiseerde waarschuwingen weliswaar nuttig zijn, maar dat ze altijd aanleiding moeten geven tot een beoordeling door een expert. Menselijk oordeel is cruciaal voor het interpreteren van complexe problemen die door geautomatiseerde systemen worden gesignaleerd.

Conclusie

Audittools voor open source software veranderen de manier waarop bedrijven compliance benaderen. Door volledige transparantie te bieden, stellen deze tools uw team in staat elke scan en configuratiecontrole te beoordelen zonder zich zorgen te hoeven maken over verborgen processen. Aangezien open source code 761 TP3T van de gemiddelde applicatie uitmaakt, is het cruciaal om een helder overzicht van uw software-inventaris te behouden met tools zoals OpenSCAP, OWASP Dependency Check en Lynis om te voldoen aan de wettelijke vereisten.

Vanuit financieel oogpunt zijn de voordelen moeilijk te negeren. In plaats van geld te steken in dure commerciële GRC-platformen, kunnen organisaties dat geld herbesteden aan het inhuren van bekwame compliance-professionals die de beveiliging effectiever kunnen beheren. Deze aanpak heeft talloze bedrijven in staat gesteld een sterke compliance te bereiken zonder overmatig uit te geven.

Een stap verder gaand, is de overgang van periodieke handmatige audits naar continue, geautomatiseerde compliance-monitoring essentieel voor moderne infrastructuren. Wanneer configuratiecontroles elke 30 minuten worden uitgevoerd, bent u niet langer afhankelijk van kwartaaloverzichten die cruciale wijzigingen kunnen missen. Deze proactieve strategie helpt problemen vroegtijdig op te sporen, waardoor het risico op kostbare herstelwerkzaamheden na de implementatie wordt geminimaliseerd.

Een sterk uitgangspunt – zoals een goed gedefinieerde Software Bill of Materials (SBOM) – legt de basis voor continue monitoring van afhankelijkheden en versterkt uw compliance-inspanningen. Met bijna 701 TP3T aan bekende softwarekwetsbaarheden die verband houden met verouderde open-sourcebibliotheken, is continue monitoring van afhankelijkheden niet optioneel, maar essentieel. Naarmate automatisering en integratie de compliance blijven herdefiniëren, maakt het integreren van deze tools in uw CI/CD-pipeline en het gebruik van door de community ontwikkelde sjablonen voor standaarden zoals ISO 27001 of PCI DSS van compliance een dynamische beveiligingspraktijk die uw organisatie daadwerkelijk beschermt.

Uiteindelijk is naleving zonder zinvolle beveiliging slechts papierwerk. De ware waarde van open-source audittools ligt in hun vermogen om u te helpen veilige systemen te creëren die voldoen aan wettelijke normen – en niet alleen audits doorstaan voor de schijn.

Veelgestelde vragen

Hoe helpen open-source audittools bij het waarborgen van compliance?

Open-source audittools vereenvoudigen het nalevingsproces door het monitoren en verifiëren van normen zoals te automatiseren. NIST en PCI-DSS. Ze werken door continu bewijsmateriaal te verzamelen, controles uit te voeren op basis van vooraf gedefinieerde beleidsregels en teams te waarschuwen wanneer nalevingscontroles worden overtreden.

Deze tools consolideren compliancegegevens in een API-gestuurde repository, waardoor integratie met workflows zoals CI/CD-pipelines naadloos verloopt. Deze aanpak maakt van compliance een doorlopende inspanning in plaats van een eenmalige taak, wat helpt bij het stroomlijnen van rapportage en het minimaliseren van de kans op fouten.

Wat zijn de kostenvoordelen van het gebruik van open-source audittools in plaats van propriëtaire tools?

Open-source audittools bieden vaak een duidelijk financieel voordeel: ze hebben meestal geen licentiekosten en de aanschafkosten zijn lager. Dit betekent dat bedrijven de totale eigendomskosten kunnen verlagen, vooral in vergelijking met propriëtaire tools die vaak gepaard gaan met terugkerende abonnementskosten of kosten per gebruiker.

Een ander voordeel is hun flexibiliteit. Open-source tools kunnen worden aangepast aan de specifieke compliance-eisen van een bedrijf zonder extra kosten. Deze aanpasbaarheid maakt ze een slimme optie voor bedrijven die hun complianceprocessen willen stroomlijnen en tegelijkertijd de kosten onder controle willen houden.

Hoe kunnen bedrijven open-source audittools naadloos integreren in hun bestaande systemen?

Om het meeste uit open-source audittools te halen, begin je met het vaststellen van de nalevingsnormen waaraan je bedrijf moet voldoen – denk bijvoorbeeld aan... NIST, PCI DSS, of GOS. Kies vervolgens tools die aansluiten bij die standaarden en die aanpassingsmogelijkheden bieden. Veel open-source tools ondersteunen API's en commandoregelinterfaces, waardoor het eenvoudiger wordt om taken te automatiseren en te integreren in uw CI/CD-pipelines, assetinventarissen of rapportagedashboards.

Zorg ervoor dat de tools draaien op een betrouwbare infrastructuur die stabiele prestaties garandeert. Hostingopties zoals VPS Of dedicated servers zijn uitstekende keuzes, omdat ze de stabiliteit bieden die nodig is om geautomatiseerde scans uit te voeren zonder de dagelijkse werkzaamheden te verstoren. Automatisering kan de zaken verder vereenvoudigen: plan compliancecontroles in en stuur de gegevens door naar gecentraliseerde dashboards of governanceplatformen. Deze aanpak zorgt voor overzichtelijke rapportage en garandeert dat u het overzicht binnen uw organisatie behoudt.

Door deze tools in uw workflows te integreren en op de hoogte te blijven van updates vanuit de community, kunnen bedrijven compliancebeheer vereenvoudigen, handmatige taken verminderen en auditklaar blijven.