LDAP-synchronisatietechnieken voor hybride systemen

LDAP-synchronisatie zorgt voor afstemming van gebruikersidentiteiten tussen on-premises directory's en cloudservices, waardoor naadloze toegang tussen systemen mogelijk is. Het vereenvoudigt hybride IT-omgevingen door wijzigingen zoals wachtwoorden of groepslidmaatschappen automatisch te synchroniseren. Uitdagingen zoals inconsistenties in gegevens, schemaverschillen en schaalbaarheidsproblemen kunnen het proces echter bemoeilijken. Dit artikel onderzoekt drie belangrijke synchronisatiemethoden:

- Microsoft Entra ConnectHet meest geschikt voor Microsoft-georiënteerde omgevingen, met automatische synchronisatie en delta-updates. Vereist Windows Server 2016 of nieuwer.

- OpenShift LDAP-groepsynchronisatieIdeaal voor Kubernetes-clusters, waardoor nauwkeurige controle over groepssynchronisatie mogelijk is via YAML-configuraties.

- Active Directory-gebaseerde LDAP-synchronisatieGeoptimaliseerd voor Windows-domeinen, met de nadruk op veilige replicatie en gestructureerd beheer.

Elke methode heeft zijn sterke en zwakke punten. Microsoft Entra Connect is bijvoorbeeld eenvoudig in te stellen, maar vereist regelmatige updates, terwijl OpenShift LDAP flexibel is, maar technische expertise vereist. Active Directory-synchronisatie integreert goed met Windows, maar brengt beveiligingsrisico's met zich mee, zoals het opslaan van wachtwoorden in platte tekst.

Naarmate hybride systemen zich ontwikkelen, stappen organisaties ook over op moderne protocollen zoals OIDC en OAuth 2.0, die betere beveiliging en schaalbaarheid bieden dan traditionele LDAP-methoden. De juiste aanpak hangt af van uw infrastructuur, bandbreedte en operationele behoeften.

Microsoft Active Directory onder de knie krijgen, deel 2: Synchroniseren met Azure AD – Entra ID

1. Microsoft Entra Connect

Microsoft Entra Connect werkt op een metadirectory-architectuur Om on-premises Active Directory te synchroniseren met cloudgebaseerde identiteitsservices. Het is gebaseerd op drie essentiële componenten: connectors om directory's te koppelen, een connectorruimte voor gefilterde objecten en een metaverse die identiteiten consolideert. Gegevensstromen tussen deze lagen verlopen in beide richtingen, geleid door attribuutstromen die zijn gedefinieerd via synchronisatieregels.

Het synchronisatieproces is zeer flexibel. Hoewel het primair is ontwikkeld voor Active Directory, ondersteunt het ook andere LDAP v3-servers via een generieke LDAP-connector, al vereist dit wel een geavanceerde configuratie. Organisaties kunnen hun configuratie verder aanpassen met de functie Directory-extensies, waarmee aangepaste attributen – zoals tekenreeksen, verwijzingen, getallen en Booleaanse waarden – uit on-premises directory's kunnen worden opgenomen. Dit zorgt ervoor dat bedrijfsspecifieke gegevens naadloos beschikbaar zijn in de cloud zonder schemaconflicten te veroorzaken. Deze flexibele opties maken synchronisatie efficiënt en afgestemd op specifieke behoeften.

Om te hanteren schaalbaarheid, Microsoft Entra Connect maakt gebruik van delta-synchronisatie. In plaats van volledige directoryobjecten over te dragen, verwerkt het alleen de wijzigingen die sinds de laatste pollingcyclus zijn aangebracht. Hoewel de import- en exporttijden lineair schalen, wordt het synchroniseren van geneste groepen steeds resource-intensiever naarmate de complexiteit toeneemt. Delta-synchronisatie helpt de werking efficiënt te houden, maar beheerders moeten updates in de gaten houden om te voorkomen dat de limiet van 7.000 schrijfbewerkingen per 5 minuten (of 84.000 per uur) wordt overschreden.

Automatisering is een kernkenmerk van het platform. Een ingebouwde planner beheert de import-, synchronisatie- en exportcyclus zonder handmatige tussenkomst. Om onbedoelde verstoringen te voorkomen, bevat het systeem een functie "voorkom onbedoelde verwijderingen" die massale verwijderingen stopt als een ingestelde drempelwaarde wordt overschreden. Voor omgevingen met Windows Server 2016 of later en TLS 1.2 ingeschakeld, zorgt de automatische upgradefunctie ervoor dat het systeem altijd up-to-date is. Daarnaast biedt de ADSync PowerShell-module beheerders scripttools voor handmatige synchronisaties of het exporteren van configuraties.

Een speciale synchronisatieserver (geen domeincontroller) is vereist, met minimaal 4 GB RAM en Windows Server 2016 of nieuwer. SQL Server is ook noodzakelijk en SSD-opslag wordt aanbevolen voor mappen met meer dan 100.000 objecten. Belangrijk is dat mapsynchronisatie... vrij Het is inbegrepen bij Azure- of Microsoft 365-abonnementen, waardoor het een toegankelijke oplossing is voor bedrijven van verschillende groottes.

2. OpenShift LDAP-groepsynchronisatie

OpenShift Container Platform biedt een gestroomlijnde manier Het synchroniseren van LDAP-records met interne groepen maakt het beheer van gebruikersrechten in hybride omgevingen eenvoudiger. Deze configuratie is met name nuttig voor Kubernetes-clusters die moeten integreren met bestaande directoryservices. Door rechtstreeks met LDAP te synchroniseren, kunnen beheerders identiteitsbeheer centraliseren in plaats van te moeten jongleren met afzonderlijke toegangscontroles binnen het cluster. Deze methode sluit goed aan bij traditionele werkwijzen voor hybride systemen.

Het platform werkt met drie LDAP-schema's om compatibiliteit tussen verschillende systemen te garanderen:

- RFC 2307Het groepslidmaatschap wordt opgeslagen in het groepsitem.

- Actieve directoryDe lidmaatschapsgegevens worden opgeslagen in het gebruikersprofiel.

- Uitgebreide Active DirectoryEen combinatie van beide benaderingen.

Om synchronisatie te configureren, gebruiken beheerders een LDAPSyncConfig YAML-bestand. Dit bestand specificeert verbindingsgegevens, schema-instellingen en hoe namen worden toegewezen. Het biedt ook nauwkeurige controle over de synchronisatiebereik. U kunt bijvoorbeeld alle groepen synchroniseren, de synchronisatie beperken tot specifieke OpenShift-groepen of bestanden op een witte of zwarte lijst plaatsen om u te concentreren op bepaalde subsets. Dit niveau van controle zorgt ervoor dat alleen relevante gegevens worden verwerkt, wat vooral belangrijk is bij het werken met grote mappen. Bovendien... paginagrootte Deze parameter helpt bij het beheren van schaalbaarheid door grote queryresultaten op te splitsen in kleinere, beter beheersbare delen, waardoor fouten in mappen met duizenden items worden voorkomen.

Automatisering is hier een belangrijk kenmerk. Kubernetes CronJobs, in combinatie met een speciaal ServiceAccount, kunnen periodieke synchronisatie afhandelen. Standaard draaien deze taken in een testmodus, zodat er geen onbedoelde wijzigingen worden aangebracht. Om consistentie te waarborgen, oc adm snoeigroepen Een commando om OpenShift-groepen te verwijderen als de bijbehorende LDAP-records worden verwijderd, kan worden geautomatiseerd. Functies zoals tolereren van fouten waarbij leden niet gevonden worden en tolereren van fouten buiten het bereik Zorg ervoor dat de synchronisatie soepel blijft verlopen, zelfs als bepaalde gebruikersgegevens ontbreken of buiten de gedefinieerde zoekcriteria vallen.

Tot slot zorgen ingebouwde fouttolerantie en automatische TLS-upgrades ervoor dat de synchronisatie betrouwbaar blijft verlopen, zelfs bij problemen zoals ontbrekende gegevens of inconsistenties in de scope. Dit garandeert dat het systeem altijd in lijn blijft met de LDAP-bron van waarheid.

sbb-itb-59e1987

3. LDAP-synchronisatie op basis van Active Directory

Active Directory Domain Services (AD DS) blijft een sleutelrol spelen in hybride identiteitsbeheer en biedt een betrouwbare basis voor on-premises implementaties. De hiërarchische structuur – georganiseerd in forests, domeinen en organisatie-eenheden (OU's) – is ontworpen om grootschalig identiteitsbeheer mogelijk te maken en tegelijkertijd gedelegeerde beheerrechten te bieden. Traditioneel maakte LDAP-synchronisatie gebruik van poort 389 voor onbeveiligde verbindingen en poort 636 voor LDAPS. Moderne implementaties geven echter de voorkeur aan StartTLS, waarbij Windows Server 2025 standaard LDAP-versleuteling introduceert om de beveiliging in gemengde domeinconfiguraties te verbeteren.

Beheerders kunnen de synchronisatie verfijnen door te filteren op domein-, OU- of groepsniveau. AD DS werkt met een multi-master replicatiemodel, wat consistentie tussen domeincontrollers garandeert. Na het aanbrengen van wijzigingen in schema's of groepsbeleidsobjecten (GPO's) kunnen beheerders de replicatie controleren met behulp van de volgende opdracht:

Repadmin /syncall /d /e.

Dit dwingt alle domeincontrollers tot replicatie en levert een statusrapport op. Zodra de replicatie is bevestigd, verschuift de aandacht naar het beveiligen van deze verbindingen.

In hybride omgevingen is LDAP-beveiliging een topprioriteit. Het inschakelen van LDAP-ondertekening en kanaalbinding helpt bij het beveiligen van authenticatieprocessen. Voordat strenge LDAP-beveiligingsmaatregelen worden afgedwongen, is het cruciaal om te identificeren welke applicaties hierdoor mogelijk worden beïnvloed. Groepsbeleidsobjecten (GPO's) kunnen vervolgens worden geconfigureerd om "Ondertekening te vereisen" voor verbeterde bescherming.

Hoewel Active Directory DS uitblinkt in het beheren van DNS-, DHCP- en VPN-infrastructuren, kent het beperkingen als het gaat om de ondersteuning van SaaS-applicaties, mobiele apparaten en moderne protocollen zoals SAML of OAuth2 zonder het toevoegen van federatielagen. Veel organisaties pakken deze tekortkomingen aan door Identity as a Service (IDaaS)-oplossingen te implementeren voor cloud-native workloads. Voor synchronisatie in hybride omgevingen werkt Microsoft Entra Connect standaard met een interval van 30 minuten, maar dit kan in omgevingen met een hoge vraag worden aangepast tot slechts 10 minuten. Betrouwbare communicatie met een lage latentie is essentieel in dergelijke scenario's en wordt vaak bereikt via speciale services zoals AWS Direct Connect of Azure ExpressRoute. Automatiseringstools spelen ook een cruciale rol bij het beheren van deze schaalbaarheidsuitdagingen.

PowerShell kan bijvoorbeeld worden gebruikt om onmiddellijke delta-updates te activeren met het volgende commando:

Start-ADSyncSyncCycle -PolicyType Delta.

Bij de integratie van tools van derden is het belangrijk ervoor te zorgen dat het Bind DN-account de benodigde leesrechten heeft voor een succesvolle authenticatie. Daarnaast vereenvoudigt een doordachte OU-structuur de toepassing van groepsbeleid en de delegatie van resourcebeheer over hybride systemen. Door deze automatiseringstechnieken toe te passen, kunnen organisaties hun processen voor hybride identiteitsbeheer stroomlijnen en zo de stabiliteit en efficiëntie van hun bedrijfsvoering waarborgen.

Voordelen en nadelen

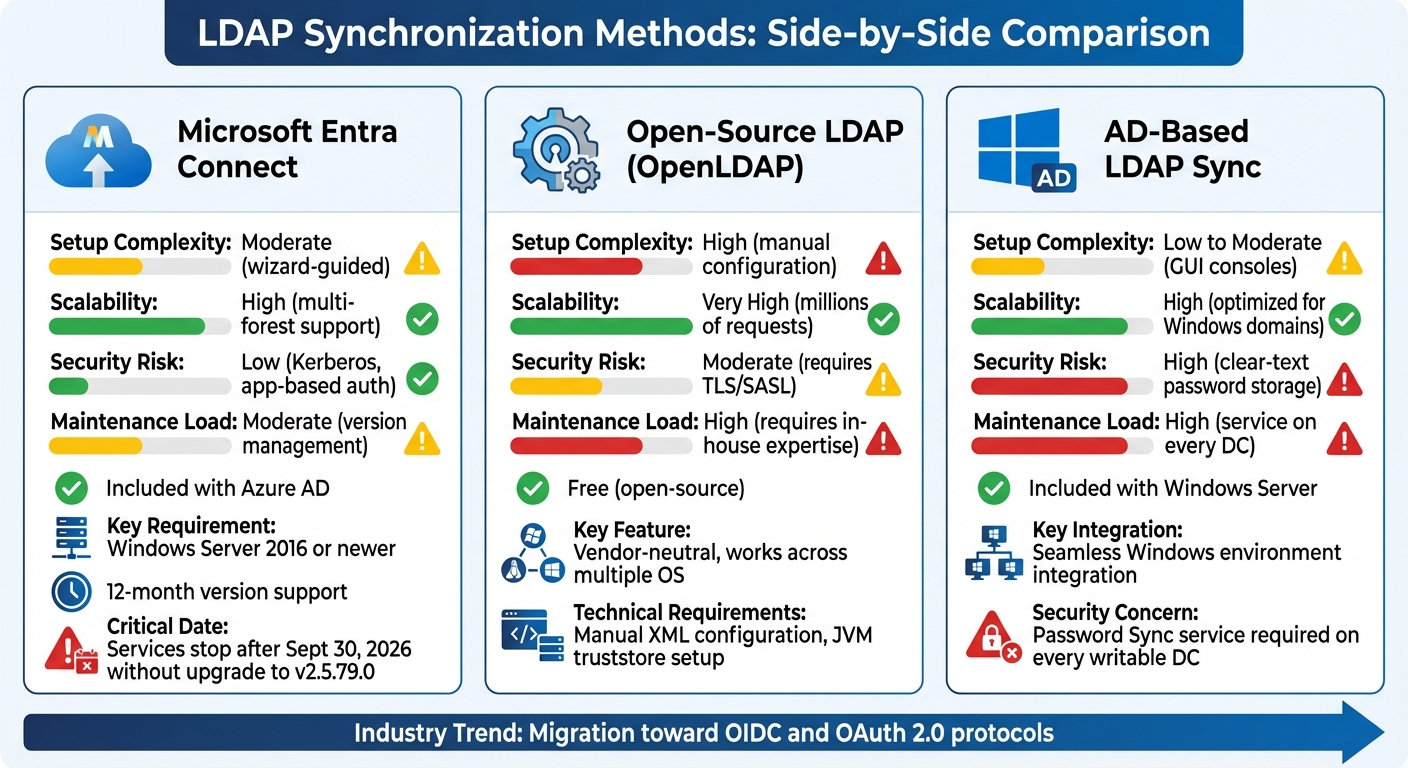

Vergelijking van LDAP-synchronisatiemethoden: Microsoft Entra Connect versus OpenShift versus Active Directory

Elke synchronisatiemethode heeft zijn eigen sterke punten en uitdagingen. Laten we de belangrijkste opties eens nader bekijken:

Microsoft Entra Connect is een solide keuze voor organisaties die sterk geïntegreerd zijn in het Microsoft-ecosysteem. Het beschikt over een wizardgestuurde installatie en geautomatiseerde synchronisatie, waardoor de implementatie relatief eenvoudig is. Er zijn echter wel enkele belangrijke vereisten: het werkt alleen op Windows Server 2016 of nieuwer, en beheerders moeten versie-updates zorgvuldig beheren. Zo zullen services na 30 september 2026 niet meer functioneren, tenzij er een upgrade naar versie 2.5.79.0 wordt uitgevoerd. Bovendien heeft versie 2.x een ondersteuningscyclus van 12 maanden, wat betekent dat regelmatige updates essentieel zijn om storingen te voorkomen.

Open-source LDAP-groepssynchronisatie, Een oplossing zoals OpenLDAP onderscheidt zich door zijn flexibiliteit en leveranciersneutraliteit. Het werkt goed in gemengde omgevingen met meerdere besturingssystemen en is volledig gratis, en kan miljoenen authenticatieverzoeken verwerken. Aan de andere kant vereist het aanzienlijke technische expertise. Beheerders moeten handmatig XML-bestanden configureren en JVM-truststores voor certificaten instellen, waardoor het een complexere oplossing is om te beheren.

Active Directory-gebaseerde LDAP-synchronisatie Het integreert naadloos met Windows-georiënteerde omgevingen, maar brengt wel aanzienlijke beveiligings- en onderhoudsproblemen met zich mee. Voor synchronisatie met Active Directory moet de Directory Server mogelijk wachtwoorden in platte tekst opslaan in het interne wijzigingslogboek – een duidelijk beveiligingsrisico. Bovendien moet er een wachtwoordsynchronisatieservice worden geïnstalleerd op elke beschrijfbare domeincontroller, wat de onderhoudslast verhoogt. Na verloop van tijd kan synchronisatie serverthreads en bestandsdescriptors verbruiken, wat leidt tot een hoog schijfgebruik naarmate de wijzigingslogboeken groeien.

Om deze methoden beter te begrijpen, volgt hier een vergelijking van hun operationele kenmerken:

| Criteria | Microsoft Entra Connect | Open-source LDAP | AD-gebaseerde LDAP-synchronisatie |

|---|---|---|---|

| Complexiteit van de installatie | Gemiddeld (onder begeleiding van een tovenaar) | Hoog (handmatige configuratie) | Laag tot gemiddeld (GUI-consoles) |

| Schaalbaarheid | Hoog (ondersteuning voor meerdere bossen) | Zeer hoog (miljoenen aanvragen) | Hoog (geoptimaliseerd voor Windows-domeinen) |

| Beveiligingsrisico | Laag (Kerberos, app-gebaseerde authenticatie) | Gemiddeld (vereist TLS/SASL) | Hoog (wachtwoordopslag in platte tekst) |

| Onderhoudsbelasting | Gemiddeld (versiebeheer) | Hoog (vereist interne expertise) | Hoog (service op elke DC) |

| Kosten | Inbegrepen bij Azure AD | Gratis (open-source) | Inbegrepen bij Windows Server |

Naarmate organisaties deze opties evalueren, is het belangrijk om een bredere trend in de sector te overwegen: veel organisaties stappen af van traditionele LDAP-gebaseerde methoden en kiezen voor moderne protocollen zoals OIDC en OAuth 2.0. Zo zal MongoDB vanaf versie 8.0 geen ondersteuning meer bieden voor LDAP-authenticatie. Moderne oplossingen voor identiteitsfederatie, die gebruikmaken van toegangstokens die slechts één uur geldig zijn, bieden een aanzienlijke verbetering van de beveiliging ten opzichte van permanente LDAP-referenties. Deze factoren moeten zorgvuldig worden afgewogen bij het kiezen van een synchronisatiemethode die aansluit bij de behoeften van uw hybride infrastructuur.

Conclusie

De keuze voor de juiste LDAP-synchronisatiemethode hangt volledig af van uw infrastructuur en operationele prioriteiten. Als uw omgeving te maken heeft met beperkte bandbreedte en frequente, kleine directory-updates, Delta-syncrepl Delta-syncrepl is een uitstekende optie. Het is ontworpen om overbodige gegevensoverdracht te minimaliseren door alleen de wijzigingen te verzenden. In een map met 102.400 objecten van elk 1 KB zou een eenvoudige wijziging van een attribuut van twee bytes met standaard Syncrepl bijvoorbeeld 100 MB aan gegevens overdragen om slechts 200 KB bij te werken – wat 99,981 TP3T aan bandbreedte verspilt. Delta-syncrepl voorkomt deze verspilling door alleen de bijgewerkte gegevens over te dragen.

Voor cloud-native omgevingen, met name die met integratie met Microsoft 365 of Azure, Microsoft Entra Connect is een sterke kandidaat. Het biedt geautomatiseerde provisioning en hybride identiteitsbeheer, waardoor het een naadloze oplossing is voor het gezamenlijk beheren van on-premises en cloudresources.

In gecontaineriseerde omgevingen, OpenShift LDAP-groepsynchronisatie Fractionele replicatie is een praktische keuze. Deze methode richt zich op het synchroniseren van alleen de attributen of gegevens die applicaties nodig hebben, waardoor de replicatieomvang wordt verkleind en de efficiëntie wordt verhoogd. Bovendien vereist de engine aan de consumentenzijde geen wijzigingen aan de providerserver, waardoor het een handige oplossing is voor het verbinden van legacy-systemen zonder noemenswaardige downtime.

Voor scenario's waarin hoge beschikbaarheid prioriteit heeft, Spiegelmodus Het biedt een evenwicht tussen consistentie en failover-ondersteuning, met name in omgevingen met veel schrijfbewerkingen. De sleutel is om uw synchronisatiemethode af te stemmen op de unieke eisen van uw hybride infrastructuur om de beste prestaties en betrouwbaarheid te bereiken.

Veelgestelde vragen

Welke uitdagingen kunnen zich voordoen bij het synchroniseren van LDAP in hybride IT-systemen?

Het synchroniseren van LDAP in hybride IT-systemen – waarbij on-premises directory's communiceren met cloudgebaseerde identiteitsarchieven – brengt de nodige uitdagingen met zich mee. Een belangrijke uitdaging is het omgaan met... schema-mismatches. Verschillen tussen systemen betekenen vaak dat u attributen zorgvuldig moet toewijzen om fouten of inconsistente gegevens te voorkomen.

Dan is er nog de kwestie van prestaties en schaalbaarheid. Het beheren van grote gebruikersgroepen verspreid over netwerken kan de systeembronnen zwaar belasten, vooral als filters en zoekopdrachten niet geoptimaliseerd zijn. Zonder de juiste afstemming kunnen onnodige gegevensoverdrachten het systeem vertragen.

Latentie en consistentie Dit brengt ook aanzienlijke problemen met zich mee. Netwerkvertragingen of -onderbrekingen kunnen leiden tot gemiste updates, waardoor u verouderde of onvolledige informatie krijgt. En wanneer er op meerdere locaties wijzigingen plaatsvinden, wordt conflictoplossing cruciaal. Zonder robuuste mechanismen loopt u het risico op synchronisatielussen of zelfs gegevenscorruptie.

Ten slotte de complexiteit van replicatietopologieën Het kan ontmoedigend zijn. Het opzetten van veilige authenticatie over systemen heen is geen eenvoudige taak en leidt vaak tot extra operationele kosten. Om al deze uitdagingen aan te gaan, zijn nauwkeurige configuratie, betrouwbare tools en continue monitoring essentieel voor een soepele en efficiënte synchronisatie.

Hoe zorgt Microsoft Entra Connect voor veilige en efficiënte synchronisatie van hybride systemen?

Microsoft Entra Connect biedt een veilige en gestroomlijnde manier om te synchroniseren door gebruik te maken van agentloze connectoren. Deze connectoren maken gebruik van standaardprotocollen voor toegang op afstand, waardoor er geen gespecialiseerde agents nodig zijn. Deze aanpak vereenvoudigt niet alleen het systeem, maar vermindert ook potentiële kwetsbaarheden en zorgt voor een betere beveiliging.

Gebouwd op een metadirectory-gebaseerd platform, Het verwerkt connectoren en attribuutstromen efficiënt. Deze opzet zorgt voor een snelle, betrouwbare en schaalbare integratie, waardoor het perfect geschikt is voor hybride IT-omgevingen.

Waarom stappen organisaties over van LDAP naar moderne protocollen zoals OIDC of OAuth 2.0?

Veel organisaties stappen af van LDAP en omarmen moderne protocollen zoals OIDC (OpenID Connect) of OAuth 2.0. Deze nieuwere benaderingen zijn gebaseerd op tokengebaseerde authenticatie, wat niet alleen de risico's van oudere methoden vermindert, maar ook het implementatieproces stroomlijnt.

Overstappen op OIDC of OAuth 2.0 biedt diverse voordelen, waaronder gestandaardiseerde workflows, verbeterde schaalbaarheid en een sterkere compatibiliteit met cloud- en hybride omgevingen. Deze eigenschappen maken ze uitermate geschikt voor de IT-systemen van vandaag, waar naadloze integratie en sterke beveiliging topprioriteiten zijn.