Hoe kwantumresistente encryptie bedrijfsgegevens beschermt

Kwantumcomputers zijn niet langer theoretisch – ze ontwikkelen zich snel, met een 31% kans op een cryptografisch relevante kwantumcomputer tegen 2033. Dit vormt een ernstige bedreiging voor encryptiemethoden zoals RSA en ECC, die binnen enkele uren gekraakt kunnen worden met behulp van kwantumalgoritmen. Bedrijven moeten nu actie ondernemen om gevoelige gegevens te beschermen, aangezien cyberaanvallers nu al versleutelde informatie onderscheppen om deze later te decoderen wanneer de kwantumtechnologie verder ontwikkeld is.

Dit is wat u moet weten:

- Waarom het belangrijk is: Kwantumcomputers kunnen veelgebruikte versleutelingsmethoden kraken, waardoor gegevens zoals financiële transacties, medische dossiers en bedrijfsgeheimen in gevaar komen.

- Onmiddellijke dreiging: De strategie "Nu gegevens verzamelen, later decoderen" betekent dat gegevens die vandaag worden onderschept, in de toekomst kwetsbaar kunnen zijn.

- Oplossingen: Overgang naar NIST-goedgekeurde post-kwantumalgoritmen (ML-KEM, ML-DSA) en upgradesystemen om grotere sleutels te kunnen verwerken.

- Actieplan: Begin met een cryptografische inventarisatie, migreer naar kwantumresistente methoden en test de systemen op prestatieverlies.

Het uitstellen van deze stappen kan uw onderneming kwetsbaar maken. Door gegevens nu te beschermen, zorgt u voor naleving van toekomstige regelgeving en waarborgt u de veiligheid op lange termijn.

Kwantumcomputers zullen encryptie kraken: zo bereid je je voor.

sbb-itb-59e1987

Hoe kwantumcomputers traditionele encryptie kraken

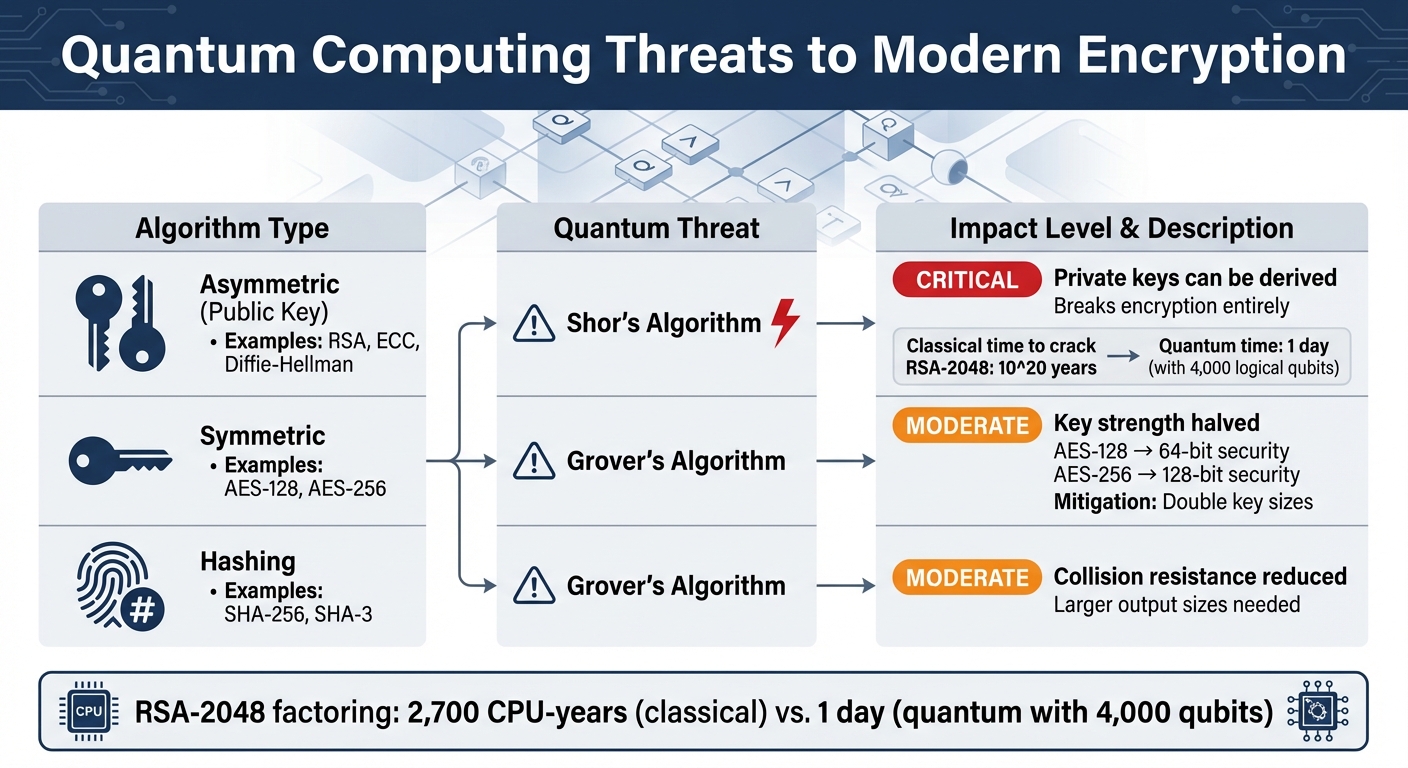

Kwantumdreigingen voor encryptie: algoritmekwetsbaarheden en impactvergelijking

De algoritmen van Shor en Grover uitgelegd

Versleuteling is gebaseerd op het oplossen van problemen die eenvoudig te berekenen zijn, maar ongelooflijk moeilijk om te ontcijferen. Neem bijvoorbeeld RSA-versleuteling: die is gebaseerd op het vermenigvuldigen van grote priemgetallen. Hoewel vermenigvuldigen snel gaat, is het omkeren van het proces (ontbinden in factoren) zo rekenintensief dat het ongeveer een miljoen uur kan duren. 10^20 jaar Een 2048-bits sleutel kraken met behulp van klassieke computers.

Shor's algoritme Alles verandert. Kwantumcomputers die dit algoritme uitvoeren, kunnen grote getallen ontbinden in factoren of discrete logaritmen oplossen in polynomiale tijd. Wat vroeger miljarden jaren duurde, kan nu in een mum van tijd worden gedaan. uren of dagen. Het ontbinden van een 829-bits RSA-getal in factoren met klassieke methoden vereiste bijvoorbeeld ongeveer 2700 CPU-jaren. Een kwantumcomputer met 4000 logische qubits zou RSA-2048-encryptie in slechts een dag. Dit maakt RSA, ECC en Diffie-Hellman volkomen onveilig, waardoor veilige communicatie, digitale handtekeningen en sleuteluitwisselingen in gevaar komen.

Grovers algoritme, Aan de andere kant breekt AES-128 de encryptie niet direct, maar versnelt het wel brute-force-aanvallen. Het halveert de effectieve sterkte van symmetrische encryptiesleutels. Zo biedt AES-128 slechts 64-bits beveiliging en AES-256 slechts 128-bits. Hoewel dit symmetrische encryptie niet nutteloos maakt, betekent het wel dat de sleutelgrootte verdubbeld moet worden om het huidige beveiligingsniveau te behouden.

| Algoritmetype | Voorbeelden | Kwantumdreiging | Invloed |

|---|---|---|---|

| Asymmetrisch (publieke sleutel) | RSA, ECC, Diffie-Hellman | Shor's algoritme | Kritiek: Privésleutels kunnen worden afgeleid, waardoor de encryptie volledig kan worden gekraakt. |

| Symmetrisch | AES-128, AES-256 | Grovers algoritme | Gematigd: Kernsterkte gehalveerd; verdubbeling van de kernmaten beperkt het risico. |

| Hashen | SHA-256, SHA-3 | Grovers algoritme | Gematigd: Botsingsbestendigheid verminderd; grotere output nodig |

Deze kwetsbaarheden benadrukken de dringende noodzaak van kwantumresistente encryptie om gevoelige gegevens te beschermen. Aanvallers maken nu al gebruik van deze zwakke punten met nieuwe tactieken, zoals het nu al verzamelen van versleutelde gegevens om deze later te decoderen.

De 'Nu oogsten, later decoderen'-dreiging

Kwantumkwetsbaarheden zijn niet louter theoretisch – tegenstanders bereiden zich actief voor op een kwantumtoekomst. Oogst-Nu-Ontcijfer-Later (HNDL) De strategie houdt in dat er vandaag al versleutelde data wordt verzameld, in de wetenschap dat deze kan worden ontsleuteld zodra kwantumcomputers krachtig genoeg zijn.

Er zijn concrete voorbeelden van hoe deze tactiek in de praktijk wordt toegepast. In 2020, Gegevens van bedrijven zoals Google, Amazon en Facebook werden omgeleid via Russische servers. tijdens een BGP-kapingsincident. Experts zijn van mening dat dergelijke gebeurtenissen deel uitmaken van grootschalige dataverzamelingsoperaties. Vergelijkbare gevallen zijn onder meer: Canadees internetverkeer wordt omgeleid via China. en Het Europese mobiele telefoonverkeer werd kortstondig omgeleid via Chinese servers.. Deze incidenten sluiten aan bij de strategieën van HNDL en benadrukken de noodzaak van sterkere encryptie.

""Harvest Now, Decrypt Later" vormt de kern van signaalintelligentie. De NSA beschikt over enorme bandenarchieven die tientallen jaren teruggaan. – Whitfield Diffie, cryptograaf

De economische voordelen van dataverzameling maken het nog aantrekkelijker. De kosten voor digitale opslag zijn gedaald door 95% sinds 2010, waardoor het voor natiestaten betaalbaar wordt om enorme archieven met versleutelde gegevens te onderhouden. Eenmaal verzameld, blijven deze gegevens voor onbepaalde tijd kwetsbaar. Dit is vooral zorgwekkend voor informatie die langdurige bescherming vereist, zoals intellectueel eigendom, medische dossiers, financiële gegevens en bedrijfsgeheimen – gegevens die veilig moeten blijven voor een langere periode. 10 tot 25+ jaar.

Deskundigen schatten een 5% tot 14% kans van de ontwikkeling van een cryptografisch relevante kwantumcomputer tegen 2029, waarbij die waarschijnlijkheid toeneemt tot 34% binnen het komende decennium. Als uw gegevens ook na die periode veilig moeten blijven, is het nu tijd om actie te ondernemen.

Wat maakt kwantumresistente encryptie veilig?

Post-kwantum cryptografie-algoritmen

Traditionele encryptiemethoden zoals RSA en ECC zijn gebaseerd op wiskundige problemen – zoals integerfactorisatie en discrete logaritmen – die kwantumcomputers efficiënt kunnen oplossen. Post-kwantumcryptografie (PQC) daarentegen is gebaseerd op problemen die zelfs voor kwantumcomputers computationeel moeilijk blijven. Deze algoritmen zijn ontworpen om te werken op de huidige hardware, waardoor ze direct inzetbaar zijn.

In augustus 2024 heeft NIST de eerste drie PQC-normen afgerond. ML-KEM ML-KEM (voorheen CRYSTALS-Kyber) is de primaire standaard voor encryptie en sleuteluitwisseling. Het maakt gebruik van op roosters gebaseerde cryptografie, met name het Learning-with-Errors (LWE)-probleem, waarbij het gaat om het vinden van korte vectoren in hoogdimensionale roosters – een taak die kwantumcomputers extreem moeilijk vinden. ML-KEM biedt sleutels van gemiddelde grootte, zoals de publieke sleutel van Kyber-768 van ongeveer 1184 bytes, en is al geïntegreerd in belangrijke platforms zoals Microsofts SymCrypt-bibliotheek, waardoor kwantumresistente encryptie mogelijk is op Windows en Azure.

ML-DSA (voorheen CRYSTALS-Dilithium) wordt gebruikt voor het genereren van digitale handtekeningen. Het maakt gebruik van een "Fiat-Shamir met aborts"-methode, waarmee handtekeningen worden geproduceerd (~2420 bytes voor Dilithium2) die groter zijn dan de 64 bytes van ECDSA, maar wel kwantumresistent zijn. In augustus 2024 introduceerde Google Cloud KMS preview-ondersteuning voor ML-DSA, waardoor gebruikers kwantumresistente handtekeningen voor cloudgebaseerde data kunnen genereren.

SLH-DSA (voorheen SPHINCS+) is een back-up handtekeningschema gebaseerd op hash-cryptografie. De beveiliging ervan is volledig afhankelijk van eenrichtingshashfuncties. Hoewel SPHINCS+ robuuste bescherming biedt, vereist het grotere handtekeninggroottes (7.856 tot 17.088 bytes). Bovendien heeft NIST in maart 2025 een ander systeem geselecteerd. HQC (Hamming Quasi-Cyclisch) als codegebaseerd alternatief voor sleutelinkapseling.

""Het is niet nodig om op toekomstige standaarden te wachten. Begin gerust met het gebruiken van deze drie... voor de meeste toepassingen zijn deze nieuwe standaarden de belangrijkste ontwikkeling." – Dustin Moody, hoofd van het NIST PQC-standaardisatieproject

| Functie | Klassiek (RSA/ECC) | Post-kwantum (ML-KEM/ML-DSA) |

|---|---|---|

| Moeilijk probleem | Ontbinden in factoren / Discrete logaritme | Roosters / Hashfuncties |

| Kwantumweerstand | Kwetsbaar voor Shor's algoritme | Bestand tegen bekende kwantumaanvallen. |

| Sleutel-/handtekeningformaat | Heel klein (bytes) | Middelgroot tot groot (kilobytes) |

Deze kwantumresistente algoritmen zijn ontworpen om sleuteluitwisselingen en digitale handtekeningen te beveiligen. Symmetrische encryptiemethoden zoals AES-256 blijven betrouwbaar in combinatie met kwantumveilige sleuteluitwisselingsmechanismen.

Waarom AES-256 nog steeds werkt

Terwijl post-kwantumcryptografie zich richt op asymmetrische encryptie, bestaan er ook symmetrische encryptiemethoden zoals AES-256 blijven zeer veilig. In combinatie met kwantumveilige sleuteluitwisselingen biedt AES-256 een robuuste beschermingslaag.

AES-256 is een symmetrisch encryptiealgoritme, wat betekent dat het dezelfde sleutel gebruikt voor zowel encryptie als decryptie. In tegenstelling tot systemen met publieke sleutels is symmetrische encryptie niet kwetsbaar voor het algoritme van Shor. Hoewel het algoritme van Grover aanvallen op symmetrische encryptie kan versnellen, halveert het slechts de effectieve sleutelsterkte. Dit betekent dat AES-256, dat in klassieke termen 256-bits beveiliging biedt, in een kwantumcontext nog steeds 128-bits beveiliging biedt – waardoor het computationeel onmogelijk is om te kraken.

De sleuteluitwisselingsprotocollen die traditioneel met AES-256 worden gebruikt, zoals RSA of ECDH, zijn echter kwetsbaar voor kwantumaanvallen. Om dit probleem aan te pakken, implementeren organisaties hybride encryptiemodellen die klassieke methoden combineren met post-kwantumalgoritmen. Cloudflare heeft bijvoorbeeld een hybride sleuteluitwisseling geïmplementeerd die X25519 combineert met ML-KEM om op veilige wijze AES-256-sleutels te genereren, waardoor zowel de sleuteluitwisseling als de versleutelde gegevens worden beschermd.

""AES-256 zelf wordt beschouwd als kwantumresistent voor symmetrische encryptie. Het sleuteluitwisselingsmechanisme dat AES-sleutels genereert, maakt echter doorgaans gebruik van RSA of ECDH, die wel kwetsbaar zijn voor kwantumaanvallen. Je hebt een kwantumveilige sleuteluitwisseling (zoals ML-KEM) in combinatie met AES nodig om volledig kwantumveilige encryptie te bereiken." – QRAMM

Voor degenen die nog steeds AES-128 gebruiken, is overstappen op AES-256 een slimme zet om ten minste 128-bits beveiliging te garanderen tegen potentiële kwantumdreigingen.

Hoe implementeer je kwantumresistente encryptie?

Stap 1: Inventariseer uw cryptografische systemen

Begin met een inventarisatie van alle systemen binnen uw organisatie die gebruikmaken van encryptie. Dit omvat VPN's, TLS-configuraties, IoT-apparaten en zelfs bibliotheken van derden. Cryptografische materiaallijst (CBOM) Dit kan u helpen alle afhankelijkheden effectief in kaart te brengen. Besteed extra aandacht aan systemen die gebruikmaken van kwetsbare methoden voor publieke-sleutelversleuteling zoals RSA, Diffie-Hellman en ECC, en identificeer systemen die al gebruikmaken van kwantumresistente opties zoals AES-256 of SHA-256.

Houd rekening met de levensduur van uw gegevens. Als gevoelige informatie 5 tot 25 jaar bescherming nodig heeft – of als systemen zoals industriële besturingssystemen, satellieten of medische apparaten naar verwachting tientallen jaren operationeel zullen zijn – dan zijn mogelijk hardware-updates nodig om de grotere sleutelgroottes te kunnen verwerken die vereist zijn voor post-kwantumcryptografie.

Gebruik hulpmiddelen zoals de MITRE PQC Inventarisatiewerkboek of de PKIC PQC-capaciteitenmatrix Om uw bevindingen te ordenen, richt u zich op 'waardevolle activa' en 'systemen met grote impact' aan de hand van vastgestelde overheidsnormen. Pas de stelling van Mosca toe om de urgentie te beoordelen: als de tijd die nodig is om uw encryptie te kraken plus de tijd die nodig is om uw systemen aan te passen, de levensduur van de beveiligingsbehoeften van de gegevens overschrijdt, loopt u al achter.

""Als de tijd die nodig is om je cryptografie te kraken (met een kwantumcomputer) plus de tijd die nodig is om je systemen aan te passen, langer is dan de tijd die die systemen nodig hebben om veilig te blijven, dan ben je al te laat." – Michele Mosca, cryptograaf

Zodra uw inventaris compleet is, bent u klaar om over te stappen op door NIST goedgekeurde post-kwantumalgoritmen.

Stap 2: Schakel over op kwantumresistente algoritmen

Zodra uw inventarisatie is voltooid, is de volgende stap de migratie naar NIST-goedgekeurde post-kwantumalgoritmen. De huidige standaarden omvatten FIPS 203 (ML-KEM), FIPS 204 (ML-DSA) en FIPS 205 (SLH-DSA). Begin met een hybride aanpak door klassieke algoritmen zoals X25519 te combineren met post-kwantumalgoritmen. Deze strategie met twee lagen zorgt ervoor dat, mocht een post-kwantumalgoritme kwetsbaar worden, de klassieke laag nog steeds bescherming biedt.

Voor TLS-verbindingen implementeert u hybride sleuteluitwisselingen met behulp van RFC 9370-normen. Als uw VPN's afhankelijk zijn van IKEv2, gebruik dan deze technologie. RFC 8784 met behulp van post-kwantum vooraf gedeelde sleutels (PPK's). Zorg ervoor dat deze PPK's minstens 256 bits aan entropie hebben, wat overeenkomt met 128 bits aan post-kwantumbeveiliging volgens NIST Categorie 5. Bouw flexibiliteit in uw systemen in door de algoritmeselectie configureerbaar te maken in plaats van vastgelegd in de code.

Plan uw migratie op basis van risiconiveaus:

- Kritische systemen (bijvoorbeeld degenen die met geclassificeerde gegevens of langlopende geheimen werken) moeten binnen 12 maanden overstappen.

- Systemen met hoge prioriteit (bijvoorbeeld gegevens die gevoelige persoonsgegevens bevatten) kunnen binnen 12 tot 24 maanden volgen.

- Interne aanvragen Dit kan een langere tijdsspanne hebben van 24 tot 48 maanden.

- Systemen met een kortstondige behoefte aan encryptie kunnen wel 48 maanden of langer moeten wachten.

Stap 3: Upgrade de belangrijkste beheersystemen

Uw infrastructuur voor sleutelbeheer moet de grotere sleutelformaten en hogere rekenkracht van kwantumresistente algoritmen aankunnen. Dit betekent vaak dat u uw infrastructuur moet upgraden of vervangen. Hardwarebeveiligingsmodules (HSM's). Veel bestaande HSM's vereisen mogelijk firmware-updates of zelfs volledige vervanging om post-kwantum cryptografische bewerkingen te ondersteunen.

Ga vroegtijdig in gesprek met uw HSM-leveranciers om inzicht te krijgen in hun planning voor de ondersteuning van NIST-goedgekeurde PQC-algoritmen. Zorg er tijdens deze overgang voor dat versleutelde dataheaders algoritme-identificaties bevatten voor achterwaartse compatibiliteit.

Stap 4: Testen vóór volledige implementatie

Voordat u kwantumresistente encryptie bedrijfsbreed uitrolt, voert u proefprojecten uit op kritieke systemen. Deze tests moeten het volgende omvatten:

- Controleer de compatibiliteit tussen verschillende leveranciers en platformen.

- Meet de impact van prestatieverlies op latentie en doorvoer.

- Voer side-channel audits en timinganalyses uit om kwetsbaarheden te identificeren.

Verwacht prestatieveranderingen. Het toevoegen van Level 3 PQC aan IKEv2-sleuteluitwisselingen kan bijvoorbeeld de latentie met 20 tot 30 milliseconden verhogen, terwijl Level 5 40 tot 60 milliseconden kan toevoegen. Sterkere schema's zoals Classic McEliece kunnen meer dan 800 milliseconden toevoegen, wat mogelijk tot fragmentatie kan leiden. Test deze effecten grondig op uw netwerk, opslag en CPU-bronnen.

Gebruik bij het testen van VPN's de onderhandelingsmodus "Verplicht" om ervoor te zorgen dat verbindingen mislukken als er geen kwantumweerstand is vastgesteld. Dit helpt aanvallen van het type "Nu gegevens verzamelen, later decoderen" te voorkomen. Werk nauw samen met peer-beheerders om de PQC-parameters af te stemmen en voer regelmatig migratieoefeningen uit om uw processen te verfijnen.

Zodra de pilottests succesvol zijn verlopen, kunt u de implementatie afronden en de systemen up-to-date houden.

Stap 5: Blijf op de hoogte van de normen

Na het inventariseren, migreren en testen is het van cruciaal belang om op de hoogte te blijven van de steeds veranderende kwantumresistente standaarden. Bijvoorbeeld:

- De Amerikaanse federale overheid vereist kwantumveilige encryptie tegen 2035.

- De Europese Unie heeft 2030 als deadline gesteld voor cruciale sectoren zoals de financiële sector.

- Het Britse Nationale Cyberbeveiligingscentrum heeft mijlpalen voor 2028 vastgesteld.

Om aan de regelgeving te voldoen, kunt u het beste samenwerken met hostingproviders die kwantumveilige SSL-certificaten aanbieden, zoals Serverion, dat SSL-certificaten en serverbeheer levert voor datacenters over de hele wereld. Zorg ervoor dat uw systemen flexibel blijven – grootschalige cryptografische migraties duren vaak 5 tot 10 jaar, dus vroeg beginnen is essentieel.

Voordelen van kwantumresistente encryptie

Bescherming tegen toekomstige kwantumaanvallen

Overstappen op kwantumresistente encryptie is een proactieve manier om uw onderneming te beschermen tegen ""Harvest Now, Decrypt Later" (HNDL)-aanvallen. Deze aanvallen omvatten het onderscheppen en opslaan van gegevens, met de bedoeling deze in de toekomst te decoderen met behulp van kwantumcomputers. Gevoelige informatie zoals intellectueel eigendom, medische dossiers en vertrouwelijke zakelijke communicatie loopt mogelijk nu al gevaar, opgeslagen in afwachting van de ontwikkeling van kwantumtechnologie.

Deze stap is vooral belangrijk voor gegevens die tientallen jaren vertrouwelijk moeten blijven – denk aan R&D-bestanden, juridische contracten of patiëntendossiers. Door over te stappen op door NIST goedgekeurde algoritmen zoals FIPS 203 (ML-KEM) en FIPS 204 (ML-DSA), en tegelijkertijd te upgraden naar AES-256, kunt u ervoor zorgen dat uw gegevens veilig blijven, zelfs wanneer cryptografisch relevante kwantumcomputers (CRQC's) een realiteit worden.

Kwantumresistente algoritmen bieden ook bescherming. digitale handtekeningen en Public Key Infrastructure (PKI) Dit beschermt tegen toekomstige bedreigingen. Het voorkomt dat aanvallers certificaten vervalsen, zich voordoen als vertrouwde entiteiten of kwaadaardige software-updates injecteren. Kortom, uw volledige vertrouwensketen – van apparaatverificatie tot firmware-updates – blijft veilig.

Het gaat niet alleen om de bescherming van gegevens. Deze maatregelen versterken ook de reputatie en geloofwaardigheid van uw organisatie.

Verbeterd klantvertrouwen en naleving van wet- en regelgeving

Naast het aanpakken van technische bedreigingen biedt de implementatie van kwantumresistente encryptie bredere zakelijke voordelen. Een van de grootste voordelen? Meer vertrouwen bij klanten. Wanneer u laat zien dat u voorop loopt in de beveiliging tegen opkomende risico's, hebben klanten er vertrouwen in dat hun gevoelige informatie veilig is. Dit kan u een voorsprong geven in sectoren zoals de financiële wereld, de gezondheidszorg en de telecommunicatie, waar gegevensbeveiliging en -bewaring cruciaal zijn.

Ook de regelgeving wordt strenger. Amerikaanse wet ter voorbereiding op cyberbeveiliging in de kwantumcomputingsector en Het plan van NIST om kwantumgevoelige algoritmen tegen 2035 uit te faseren. Geef duidelijke deadlines aan. In het Verenigd Koninkrijk heeft het National Cyber Security Centre aanbevolen dat systemen met een hoog risico uiterlijk in 2030 migreren, met een volledige implementatie in 2035. Ook de Europese Unie heeft 2030 als deadline gesteld voor kritieke sectoren om over te stappen. Door nu al kwantumresistente maatregelen te nemen, voorkomt u de haast om op het laatste moment aan deze eisen te voldoen en de mogelijke kosten van non-compliance.

""Voorbereiding op kwantumdreigingen gaat niet alleen over het beschermen van gegevens, maar ook over het toekomstbestendig maken van vertrouwen in een digitale wereld die sneller evolueert dan ooit tevoren." – PwC Middle East

Een ander belangrijk voordeel is crypto-behendigheid – de mogelijkheid om algoritmes bij te werken of te vervangen zonder uw systemen volledig te hoeven vernieuwen. Deze flexibiliteit zorgt ervoor dat u zich kunt aanpassen aan toekomstige kwetsbaarheden zonder grote verstoringen. Samenwerking met providers zoals Serverion, dat gespecialiseerd is in verschillende soorten SSL-certificaten En wereldwijd serverbeheer kan ervoor zorgen dat uw infrastructuur voldoet aan de regelgeving en klaar is voor de uitdagingen van het kwantumtijdperk.

Deze redenen benadrukken waarom de vroege invoering van kwantumresistente encryptie niet alleen een slimme zet is, maar een noodzakelijke.

Conclusie

Belangrijkste punten

De behoefte aan kwantumresistente encryptie is geen toekomstmuziek, maar een urgent probleem voor bedrijven. Waarom? Omdat aanvallers nu al gevoelige gegevens onderscheppen en van plan zijn deze te decoderen zodra kwantumcomputers krachtig genoeg zijn. Aangezien grootschalige cryptografische migraties 5 tot 10 jaar kunnen duren, kan wachten tot 2030 ertoe leiden dat u gevaarlijk achterop raakt.

Hier volgt een praktisch plan ter voorbereiding: Begin met het inventariseren van uw systemen., Dan NIST-goedgekeurde post-kwantumalgoritmen implementeren zoals ML-KEM of ML-DSA. Upgrade uw sleutelbeheersystemen om grotere sleutels te verwerken, voer pilottests uit om implementatieproblemen op te lossen en houd de evoluerende standaarden nauwlettend in de gaten. En vergeet niet om direct te upgraden naar AES-256, wat een post-kwantumbeveiliging van ongeveer 128 bits biedt tegen het algoritme van Grover.

Financieel gezien is het verstandig om nu actie te ondernemen. Voor organisaties met een IT-budget van 1 TP4T1 miljard zou de transitie vandaag de dag ongeveer 1 TP4T25 miljoen kosten. Maar uitstel tot 2035 zou die kosten kunnen verdubbelen. Ook wettelijke deadlines verhogen de urgentie – Amerikaanse federale instanties moeten uiterlijk in 2035 aan de eisen voldoen, terwijl cruciale sectoren in de EU al in 2030 aan de eisen moeten voldoen.

De voordelen gaan verder dan naleving van regelgeving en kostenbesparingen. Kwantumresistente encryptie versterkt het vertrouwen van klanten, garandeert naleving van wet- en regelgeving en zorgt voor cryptografische flexibiliteit om zich aan te passen aan toekomstige algoritme-wijzigingen. Om deze complexe verschuiving in goede banen te leiden, kunt u overwegen samen te werken met ervaren aanbieders zoals Serverion, bekend om zijn SSL-certificaten en serverbeheerservices in wereldwijde datacenters.

""Als de tijd die nodig is om je cryptovaluta te kraken plus de tijd die nodig is om je systemen aan te passen, langer is dan de tijd die die systemen nodig hebben om veilig te blijven, dan ben je al te laat." – Michele Mosca, cryptograaf

Veelgestelde vragen

Welke van onze gegevens lopen het meeste risico op aanvallen waarbij de gegevens eerst worden verzameld en later worden gedecodeerd?

Gevoelige informatie die langdurige bescherming vereist – zoals staatsgeheimen, medische dossiers, vertrouwelijke overheidscommunicatie, juridische contracten en financiële gegevens – is bijzonder kwetsbaar. Dergelijke gegevens kunnen vandaag nog worden onderschept en opgeslagen, om later te worden gedecodeerd wanneer kwantumcomputers de kracht ontwikkelen om de huidige versleutelingsmethoden te kraken.

Hoe kunnen ML-KEM en ML-DSA worden toegevoegd zonder de bestaande TLS-, VPN- of PKI-configuraties te verstoren?

Om ML-KEM en ML-DSA zonder verstoringen in bestaande TLS-, VPN- of PKI-systemen te integreren, zijn hybride of samengestelde schema's de beste oplossing. Deze schema's combineren post-kwantumalgoritmen met traditionele algoritmen zoals RSA of ECDHE. Deze combinatie zorgt voor compatibiliteit met bestaande systemen en maakt een geleidelijke overgang mogelijk. Het biedt ook een terugvalmogelijkheid naar klassieke algoritmen, wat de veiligheid en een soepele integratie waarborgt. Deze methode maakt het mogelijk dat post-kwantumoplossingen naast gevestigde protocollen bestaan, waardoor achterwaartse compatibiliteit tijdens testen en implementatie behouden blijft.

Welke prestatie- en hardwareveranderingen kunnen we verwachten met post-kwantumsleutels en -handtekeningen?

Post-quantumcertificaten zijn aanzienlijk groter – ongeveer 10 tot 15 keer zo groot als traditionele certificaten. Deze toename betekent dat ze meer bandbreedte gebruiken tijdens TLS-handshakes, wat kan leiden tot extra latentie, met name op netwerken die al te maken hebben met hoge vertragingen. Bovendien vereisen quantumresistente algoritmen, zoals Kyber en Dilithium, meer rekenkracht. Dit kan ertoe leiden dat hardware-upgrades of -optimalisaties nodig zijn om de extra verwerkingsbelasting te beheren en tegelijkertijd de prestatiedoelen en service level objectives (SLO's) te behouden.