Toegangscontrole voor encryptiesleutels: beste praktijken

Het beschermen van encryptiesleutels is net zo belangrijk als het versleutelen van uw gegevens. Slechte toegangscontrole tot sleutels kan leiden tot datalekken, service-imitatie en permanent gegevensverlies. Dit is wat u moet weten om uw sleutels veilig te houden:

- Principe van de minste privileges: Geef alleen de minimaal benodigde machtigingen voor specifieke taken. Vermijd te ruime machtigingen zoals

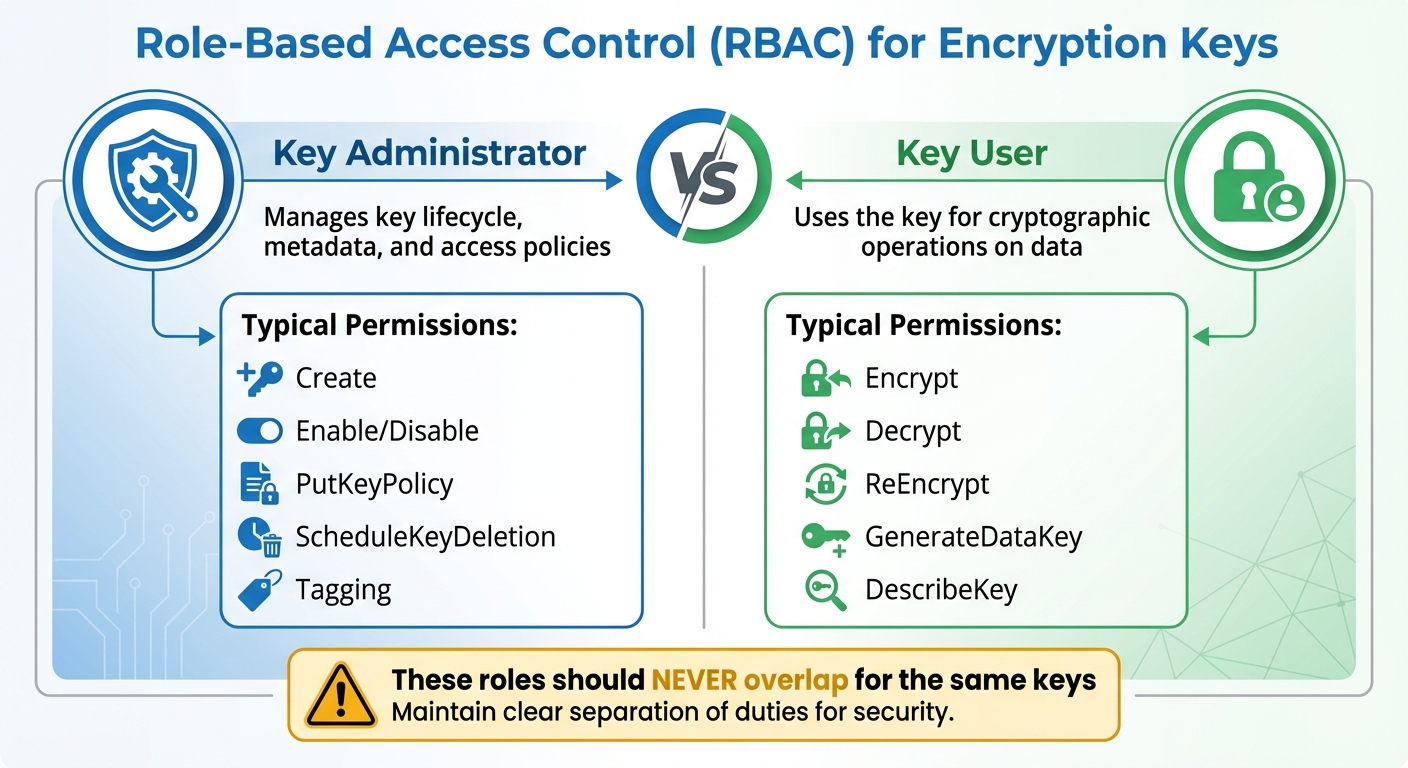

km:*en strikte toegangsregels handhaven. - Rolgebaseerde toegangscontrole (RBAC): Scheid de rollen voor sleutelbeheer (bijv. beheerders) en cryptografische bewerkingen (bijv. gebruikers). Vermijd overlappende verantwoordelijkheden.

- Gecentraliseerd sleutelbeheer: Gebruik tools zoals AWS KMS, Google Cloud KMS of Azure Key Vault voor een consistente en veilige omgang met sleutels.

- Hardwarebeveiligingsmodules (HSM's): Bewaar sleutels in fraudebestendige hardware voor betere bescherming. Beheerde HSM's vereenvoudigen de integratie en zorgen voor FIPS-conformiteit.

- Monitoring en registratie: Schakel gedetailleerde logboekregistratie in voor zowel beheerdersactiviteiten als sleutelgebruik. Stel waarschuwingen in voor ongebruikelijk gedrag of acties met een hoog risico.

- Sleutelrotatie en -intrekking: Vervang sleutels regelmatig om het risico te beperken. Trek gecompromitteerde sleutels onmiddellijk in en vervang ze zonder vertraging.

Door deze stappen te volgen, zorgt u ervoor dat uw encryptiesleutels veilig blijven, waardoor risico's worden beperkt en de gegevensintegriteit wordt gewaarborgd.

PKI 101: opslag en gebruik van privé-encryptiesleutels

sbb-itb-59e1987

Het principe van minimale bevoegdheden toepassen op sleutelbeheer.

Rollen en machtigingen van hoofdbeheerder versus hoofdgebruiker

Wat het principe van de minste privileges inhoudt

Het principe van minimale bevoegdheden (Principle of Least Privilege, PoLP) richt zich op het toekennen van alleen de rechten aan gebruikers en services die ze absoluut nodig hebben om hun taken uit te voeren – niets meer. Toegepast op sleutelbeheer betekent dit dat zorgvuldig wordt gecontroleerd wie sleutels mag versleutelen, ontsleutelen, beleid mag wijzigen of verwijderen.

""Geen enkele AWS-principal heeft toegang tot een KMS-sleutel, tenzij die toegang expliciet is verleend en nooit is geweigerd. Er bestaan geen impliciete of automatische machtigingen om een KMS-sleutel te gebruiken of te beheren." – AWS Key Management Service

Deze "standaard weigeren"-aanpak is een hoeksteen van de beveiliging. Zelfs de accounteigenaar of de persoon die een sleutel aanmaakt, heeft niet automatisch de benodigde machtigingen – deze moeten expliciet worden verleend. Deze strikte controle vermindert potentiële kwetsbaarheden aanzienlijk. Als een inloggegeven wordt gecompromitteerd, blijft de schade beperkt tot de specifieke machtigingen die aan die identiteit zijn toegekend. Een gecompromitteerd "Sleutelgebruiker"-account staat bijvoorbeeld het verwijderen van een sleutel niet toe als er geen beheerdersrechten zijn verleend.

Het niet handhaven van het principe van minimale bevoegdheden kan ernstige gevolgen hebben. Zonder de juiste beperkingen kunnen aanvallers hun bevoegdheden vergroten door sleutelbeleid aan te passen en zichzelf volledige controle te verschaffen. Erger nog, ze kunnen het verwijderen van sleutels inplannen, waardoor de versleutelde gegevens permanent verloren gaan. AWS hanteert een wachttijd van minimaal 7 dagen (en maximaal 30 dagen) voor het verwijderen van sleutels, omdat Als een sleutel eenmaal verwijderd is, zijn alle gegevens die ermee versleuteld zijn voorgoed verloren.

Om deze controles effectief te implementeren, is op rollen gebaseerd toegangsbeheer (RBAC) een essentieel hulpmiddel.

Het instellen van op rollen gebaseerde toegangscontrole (RBAC)

RBAC vereenvoudigt het principe van minimale bevoegdheden door machtigingen toe te wijzen op basis van functies In plaats van individuele gebruikers te beheren, definieert u rollen zoals 'Belangrijkste beheerder' en 'Belangrijkste gebruiker' en wijst u mensen toe aan deze rollen op basis van hun verantwoordelijkheden.

Een belangrijk principe van RBAC is het scheiden van administratieve taken van cryptografische bewerkingen. Sleutelbeheerders beheren de levenscyclus van sleutels: het aanmaken, in- of uitschakelen, bijwerken van beleid en het plannen van verwijdering. Sleutelgebruikers daarentegen voeren de versleuteling en ontsleuteling uit. Deze rollen mogen elkaar nooit overlappen voor dezelfde sleutels.

| Roltype | Typische machtigingen | Doel |

|---|---|---|

| Sleutelbeheerder | Aanmaken, Inschakelen/Uitschakelen, PutKeyPolicy, ScheduleKeyDeletion, Labelen | Beheert belangrijke levenscyclus-, metadata- en toegangsbeleidsregels. |

| Sleutelgebruiker | Versleutelen, Ontsleutelen, Herversleutelen, Gegevenssleutel genereren, Sleutel beschrijven | Gebruikt de sleutel voor cryptografische bewerkingen op gegevens. |

Vermijd bij het configureren van RBAC het gebruik van wildcard-machtigingen zoals km:* In uw beleid moet u altijd de exacte sleutel-ARN of resource-ID specificeren. Wildcards kunnen onbedoeld toegang verlenen tot sleutels in andere accounts of regio's. Gebruik bovendien aparte sleutels voor verschillende gegevenstypen: klantgegevens, financiële gegevens en interne communicatie moeten elk hun eigen sleutel hebben. Dit zorgt ervoor dat als één inloggegeven wordt gecompromitteerd, slechts een specifieke subset van gegevens gevaar loopt.

Voor extra bescherming, vereist Multi-factorauthenticatie (MFA) voor gevoelige acties zoals het inplannen van het verwijderen van sleutels of het wijzigen van sleutelbeleid. Een andere nuttige laag is versleutelingscontext, Dit koppelt machtigingen aan specifieke metadata. Deze niet-geheime sleutel-waardeparen zorgen ervoor dat een sleutel alleen gegevens kan decoderen als dezelfde context die tijdens de encryptie is gebruikt, wordt aangeleverd. Dit biedt een extra beveiliging tegen ongeoorloofd gebruik, zelfs als de sleutel zelf is gecompromitteerd.

Gecentraliseerd sleuteltoegangsbeheer

Voordelen van gecentraliseerd beheer

Gecentraliseerd sleutelbeheer bouwt voort op de principes van minimale bevoegdheden en gedefinieerde rollen, waardoor organisaties consistente beveiligingspraktijken kunnen afdwingen. Door encryptiesleutels vanuit één account of project te beheren, kunnen bedrijven het gedoe van het beheren van sleutels in meerdere omgevingen vermijden. In plaats van te werken met aparte accounts voor de levenscyclus van sleutels, kunnen beheerders vertrouwen op een uniforme console. Dit wordt vooral belangrijk naarmate organisaties groeien, waar het beheer van een groot aantal sleutels een gestroomlijnde aanpak vereist.

""De mogelijkheid om sleutels en eindpunten te groeperen en rollen en beleidsregels aan die groepen toe te wijzen met behulp van een uniforme beheerconsole is de enige manier om miljoenen sleutels en bewerkingen te beheren." – Nisha Amthul, Senior Product Marketing Manager, Thales

Gecentraliseerde systemen verkleinen ook de kans op configuratiefouten door consistente beveiligingsmaatregelen af te dwingen. Ze verlagen risico's zoals het per ongeluk verwijderen van sleutels of privilege-escalatie, omdat lokale beheerders geen onbeperkte bevoegdheid krijgen over kritieke sleutels.

""Dit gecentraliseerde model kan het risico op onbedoelde verwijdering van sleutels of privilege-escalatie door gedelegeerde beheerders of gebruikers minimaliseren." – AWS Prescriptive Guidance

Een ander belangrijk voordeel is de scheiding van administratieve taken en gegevenstoegang. Dit versterkt niet alleen de naleving van regelgeving, maar vereenvoudigt ook audits door een duidelijke taakverdeling te creëren. Gecentraliseerde logging versterkt dit verder door alle belangrijke toegangsgebeurtenissen in één auditspoor te consolideren, waardoor het gemakkelijker wordt om activiteiten te monitoren en te beoordelen.

Met deze voordelen in gedachten is de keuze voor de juiste gecentraliseerde tool voor sleutelbeheer een cruciale stap om efficiënt en veilig sleutellevenscyclusbeheer te garanderen.

Hulpmiddelen voor gecentraliseerd sleutelbeheer

Er zijn diverse tools beschikbaar om het gecentraliseerde sleutelbeheer te stroomlijnen:

- AWS Key Management Service (KMS): Beschermt root-sleutels met behulp van FIPS 140-2 of 140-3 Level 3 gevalideerde Hardware Security Modules (HSM's) en integreert naadloos met andere AWS-services voor uniforme auditing.

- Google Cloud KMS: Biedt door de klant beheerde encryptiesleutels met opties voor software-, HSM- en externe sleutelbeheerbeveiligingsniveaus.

- Azure Key Vault: Centraliseert de opslag van sleutels, geheimen en certificaten en integreert ingebouwde, op rollen gebaseerde toegangscontroles.

Voor organisaties die in multi-cloudomgevingen opereren, kunnen aanvullende tools een uniforme interface bieden:

- De sleutelbeheer- en geheimenengine van HashiCorp Vault: Biedt een consistente workflow voor het beheren van sleutels in AWS KMS, Azure Key Vault en Google Cloud KMS vanuit één interface.

- Thales CipherTrust Manager: Beheert de belangrijkste levenscycli van servers, opslagsystemen en cloudplatformen via één centrale console.

Bij het kiezen van een tool is het belangrijk om prioriteit te geven aan tools die gedetailleerde toegangscontroles ondersteunen om het principe van minimale bevoegdheden te versterken. Automatiseringsmogelijkheden zijn ook een belangrijke overweging. Hoewel organisaties met sterke automatiseringssystemen gedecentraliseerde omgevingen aankunnen, is gecentraliseerd beheer vaak beter geschikt voor handmatige processen. Evalueer uw specifieke behoeften, zoals compliance-vereisten (bijv. FIPS 140-3 Level 3-validatie), lifecyclebeheer en servicequota per account, om de beste keuze voor uw organisatie te maken.

Kernbeleid en functiescheiding

Het opstellen en handhaven van belangrijk beleid

Sleutelbeleid moet elke fase van de levenscyclus van een sleutel omvatten – van de aanmaak tot de uiteindelijke vernietiging. Zonder duidelijke documentatie is het risico op misbruik van sleutels groter.

Uw beleid moet specifieke rollen met duidelijk omschreven verantwoordelijkheden toewijzen. Bijvoorbeeld:, Cryptografische functionarissen kan taken uitvoeren zoals het genereren van sleutels en back-ups, terwijl Beveiligingsauditors De focus ligt op het waarborgen van naleving. Deze duidelijke scheiding elimineert onduidelijkheid en zorgt voor verantwoording. Houd voor elke sleutel een actuele inventaris bij met details over de aanmaakdatum, het encryptiealgoritme (zoals 3072-bits RSA), goedgekeurde toepassingen en het eigenaarschap.

Gebruik een combinatie van op resources en op identiteit gebaseerde beleidsregels om de toegang te beheren. Op resources gebaseerde beleidsregels koppelen machtigingen aan specifieke sleutels, terwijl op identiteit gebaseerde beleidsregels de acties van gebruikers en rollen reguleren. Om een "standaard weigeren"-aanpak te versterken, specificeer je exacte ARN's en beperk je gevoelige machtigingen. Beperk bijvoorbeeld de kms:ScheduleKeyDeletion Toegang wordt verleend aan vertrouwde gebruikers, waardoor een minimale wachttijd voor verwijdering wordt gegarandeerd. AWS KMS hanteert een standaard wachttijd van 7 dagen (verlengbaar tot 30 dagen) voordat een sleutel permanent wordt verwijderd, waardoor het risico op onbedoeld gegevensverlies wordt verkleind.

""Geen enkele AWS-principal, inclusief de rootgebruiker van het account of de maker van de sleutel, heeft toegang tot een KMS-sleutel, tenzij dit expliciet is toegestaan en niet expliciet is geweigerd in een sleutelbeleid, IAM-beleid of toekenning." – AWS Prescriptive Guidance

Scheiding van belangrijke managementverantwoordelijkheden

Nadat u robuuste sleutelbeleidsregels hebt opgesteld, is de volgende stap het verdelen van taken om risico's te minimaliseren. Door sleutelbeheer te scheiden van cryptografische bewerkingen, verkleint u de kans dat één persoon de sleutelbeveiliging in gevaar brengt. De persoon die een sleutel beheert, mag bijvoorbeeld nooit toegang hebben tot de gegevens die ermee worden beschermd. Deze scheiding verlaagt niet alleen het risico op fraude of fouten, maar voorkomt ook privilege-escalatie.

Definieer duidelijk rollen zoals Belangrijkste beheerders, die toezicht houden op belangrijke levenscycli, creatie en rotatie, en Belangrijkste gebruikers, die verantwoordelijk zijn voor encryptie-, decryptie- en ondertekeningsbewerkingen. Vermijd het toewijzen van brede rollen zoals 'Eigenaar' of 'Redacteur' die administratieve en operationele taken combineren. Houd het in plaats daarvan bij nauw omschreven rollen die het principe van minimale bevoegdheden volgen.

Voor risicovolle operaties is het raadzaam om autorisatietechnieken met meerdere partijen te implementeren, zoals Shamir's Secret Sharing, om te voorkomen dat één persoon een sleutel kan bemachtigen. Vereis multifactorauthenticatie (MFA) voor gevoelige acties en verdeel wachtwoorden en MFA-apparaten over meerdere personen om de beveiliging verder te verbeteren.

Ik probeer wachtwoorden te behandelen als de "eerste toegangspoort" tot encryptiesleutels: als die poort zwak is, zijn alle andere beveiligingslagen grotendeels decoratief. Daarom houd ik het simpel en strikt: één account = één uniek, lang wachtwoord, zonder hergebruik en zonder "kleine variaties" zoals Wachtwoord123! → Wachtwoord124!. Ik bewaar deze wachtwoorden niet in notities en deel ze niet in chats; in plaats daarvan vertrouw ik op een wachtwoordbeheerder En schakel MFA overal in waar het beschikbaar is. En wanneer toegang tot kritieke systemen gedeeld moet worden, vermijd ik "één gemeenschappelijk wachtwoord voor iedereen" en pleit ik voor aparte accounts en op rollen gebaseerde machtigingen, omdat het duidelijker is wie wat heeft gedaan en het veel gemakkelijker is om de toegang snel in te trekken als er iets misgaat.

De RSA-hack uit 2011 is een waarschuwend voorbeeld. Bij dat incident maakte onvoldoende scheiding van taken voor sleutelbeheer het voor aanvallers mogelijk om tokens voor tweefactorauthenticatie te klonen, wat de gevaren van een lakse taakverdeling illustreert.

Het automatiseren van de monitoring is een andere cruciale stap. Gebruik tools om overlappingen in machtigingen te detecteren en te signaleren die kunnen wijzen op een schending van de taakscheiding. Serviceaccountinzichten kunnen ook accounts identificeren die 90 dagen of langer niet zijn gebruikt, wat aangeeft dat ze moeten worden uitgeschakeld of verwijderd om onnodige toegang te verminderen en het aantal actieve sleutels te beperken.

Het gebruik van hardwarebeveiligingsmodules (HSM's) voor sleutelbeveiliging.

Inzicht in hardwarebeveiligingsmodules

Een hardwarebeveiligingsmodule (HSM) is een gespecialiseerd apparaat dat is ontworpen om encryptiesleutels te beschermen in een veilige, fraudebestendige omgeving. In tegenstelling tot softwarematige oplossingen, maken HSM's gebruik van speciale cryptoprocessorchips die zijn ingekapseld in een fraudebestendige behuizing. Deze constructie zorgt ervoor dat De encryptiesleutels worden zowel gegenereerd als opgeslagen volledig binnen de hardware, en verlaten deze nooit in onversleutelde vorm..

Geavanceerde HSM's bevatten mechanismen die reageren op manipulatie en gevoelige sleutelgegevens direct wissen (permanent verwijderen) als een fysieke inbreuk wordt gedetecteerd. De meeste HSM's voldoen aan deze eisen. FIPS 140-2 of 140-3 Niveau 3 certificeringsnormen, die een hardwarematige isolatie bieden die veel beter is dan methoden die uitsluitend op software gebaseerd zijn.

Tegenwoordig vereenvoudigen cloudproviders de toegang tot deze technologie via Managed HSM's. Deze services bieden FIPS-compatibele hardwarebeveiliging zonder dat fysieke apparaten nodig zijn. Managed HSM's zorgen doorgaans voor de volgende beveiliging: 99.99% beschikbaarheid door gegevens over meerdere regio's te repliceren. De toegang is verdeeld in twee vlakken: de Controlevlak, dat het beheer van resources afhandelt (bijv. aanmaken, verwijderen, configureren), en de Datavlak, dat cryptografische bewerkingen zoals versleuteling, ontsleuteling en ondertekening beheert. Deze scheiding zorgt ervoor dat administratieve taken gescheiden zijn van directe toegang tot gevoelige sleutels.

Door HSM's in uw systemen te integreren, kunt u strengere toegangscontroles instellen en belangrijke bewerkingen effectief beveiligen.

HSM's integreren met uw systemen

Het integreren van HSM's in uw infrastructuur verbetert de beveiliging van sleutels door gevoelige gegevens binnen een beveiligde hardwareomgeving te bewaren. De eerste stap is het instellen van robuuste toegangscontroles voor zowel het controle- als het datavlak. Gebruik beheerde identiteiten voor applicaties om te authenticeren met de HSM, waardoor het niet langer nodig is om inloggegevens in uw code of configuratiebestanden op te slaan. Wijs rollen zorgvuldig toe: cloudrollen zoals "Key Vault Contributor" beheren de HSM zelf, terwijl HSM-lokale rollen zoals "Crypto Officer" of "Crypto User" cryptografische taken uitvoeren. Beperk de toegang tot specifieke sleutels (bijv., /toetsen/) in plaats van toegang te verlenen tot het gehele HSM.

Voor extra beveiliging kunt u een quorum in het beveiligingsdomein instellen met behulp van ten minste drie RSA-sleutelparen, die elk door een andere beheerder worden beheerd. Deze configuratie zorgt ervoor dat niemand de HSM volledig kan herstellen of compromitteren. Bewaar deze herstelsleutels op versleutelde, offline USB-sticks in aparte kluizen. Schakel functies zoals soft-delete (met bewaartermijnen van 7 tot 90 dagen) en purge-beveiliging in om te beschermen tegen onbedoelde of opzettelijke verwijdering van sleutels.

Om netwerkcommunicatie te beveiligen, schakelt u de openbare internettoegang uit en leidt u al het HSM-verkeer via privé-eindpunten. Voor sterk gereguleerde omgevingen kunt u een 'Hold Your Own Key' (HYOK)-aanpak overwegen. Bij dit model worden sleutels in een externe HSM bewaard en nooit blootgesteld aan de infrastructuur van de cloudprovider. Het maakt ook gebruik van dubbele encryptie: gegevens worden eerst versleuteld door de cloudprovider en vervolgens nogmaals door uw externe HSM, waardoor geen van beide partijen onafhankelijk toegang heeft tot de onversleutelde tekst.

Verbeter de beveiliging verder door gebruik te maken van Just-in-Time-toegang via Privileged Identity Management, waarmee tijdelijke beheerdersrechten alleen worden verleend wanneer dat nodig is. Markeer sleutels als 'niet-exporteerbaar' om ervoor te zorgen dat ze binnen de hardware blijven en implementeer geautomatiseerde sleutelrotatieschema's om het risico op compromittering op de lange termijn te minimaliseren.

Het monitoren, controleren en registreren van sleuteltoegang.

Na het implementeren van strenge maatregelen voor sleutelbeheer en hardwarebeveiliging is het essentieel om de toegang nauwlettend in de gaten te houden door middel van monitoring en logging, om potentiële inbreuken vroegtijdig te detecteren.

Toegangsmonitoring instellen

Het traceren van sleuteltoegang is cruciaal om ongeoorloofd gebruik op te sporen voordat het een probleem wordt. Begin met het onderscheiden van... Logboeken van beheerdersactiviteiten (die acties vastleggen zoals het aanmaken van sleutels of het bijwerken van beleidsregels) en Logboeken voor gegevenstoegang (die cryptografische bewerkingen zoals versleuteling en ontsleuteling registreren). Hoewel gegevenstoegangslogboeken vaak standaard zijn uitgeschakeld vanwege de enorme hoeveelheid gegevens die ze genereren, is het verstandig om ze in te schakelen voor uw meest gevoelige sleutels.

Stel een basislijn vast voor het typische gebruik van zowel data- als controleplane-activiteiten. Dit maakt het gemakkelijker om ongebruikelijk gedrag te detecteren, zoals een piek in decryptieverzoeken op een vreemd tijdstip of een beheerder die toegang krijgt tot sleutels die hij nog nooit eerder heeft gebruikt. Verstuur auditlogboeken naar geautomatiseerde monitoringtools zoals CloudWatch-alarmen om waarschuwingen te activeren voor risicovolle gebeurtenissen, zoals ScheduleKeyDeletion, Uitschakelsleutel, of ongeautoriseerde beleidswijzigingen.

Maak gebruik van de sleutel-waardeparen van de versleutelingscontext, die in platte tekst in de logboeken zichtbaar zijn, om activiteiten te categoriseren zonder gevoelige gegevens bloot te leggen. Let goed op wijzigingen in tags, aangezien ongeautoriseerde wijzigingen schadelijk kunnen zijn. TagResource of UntagResource Acties kunnen de bevoegdheden verhogen. Houd er rekening mee dat wijzigingen in tags of aliassen tot 5 minuten kunnen duren voordat ze van invloed zijn op de KMS-sleutelrechten. Uw monitoringinstellingen moeten daarom rekening houden met deze vertraging.

Effectieve toegangsmonitoring draagt vanzelfsprekend bij aan het creëren van gedetailleerde auditsporen voor volledig inzicht.

Auditsporen en logboeken aanmaken

Om de monitoring aan te vullen, moet u zorgen voor een grondig logboekregistratiesysteem om een veilig auditspoor te creëren. Deze aanpak helpt bij het waarborgen van verantwoording en bereidt u voor op forensisch onderzoek. Gebruik ten minste twee soorten auditapparaten voor redundantie. Hulpmiddelen zoals HashiCorp-kluis Ze zijn ontworpen om API-verzoeken te blokkeren als ze niet op ten minste één apparaat kunnen worden geregistreerd, waardoor ongeoorloofde toegang wordt voorkomen.

Stuur logbestanden door naar een extern systeem om ze te beschermen tegen manipulatie en ervoor te zorgen dat ze beschikbaar zijn voor compliance-audits. Gebruik voor extra beveiliging hashes met sleutels (bijv. HMAC-SHA256) om gevoelige loggegevens te beschermen en tegelijkertijd controleerbaar te houden. Stel waarschuwingen in voor kritieke gebeurtenissen, zoals het gebruik van root-tokens, wijzigingen in auditconfiguraties of een piek in 'toegang geweigerd'-fouten. Vergeet niet om logrotatie te implementeren (bijv. met behulp van logrotatie) en configureer HUP-signalen om ononderbroken logboekregistratie te garanderen.

Centraliseer en verzamel logbestanden van alle projecten of accounts in één centrale opslagplaats voor organisatiebreed inzicht. Dit vereenvoudigt niet alleen het toezicht, maar ondersteunt ook de naleving van standaarden zoals PCI DSS, FedRAMP en HIPAA. Houd er echter rekening mee dat het inschakelen van data-toegangslogboeken de kosten kan verhogen vanwege het grotere datavolume.

Belangrijke procedures voor rotatie en intrekking van licenties

Versleutelingssleutels zijn niet bedoeld om eeuwig mee te gaan. Regelmatige vernieuwing en tijdige intrekking zijn essentieel om te voorkomen dat verouderde of gecompromitteerde sleutels gevoelige gegevens in gevaar brengen.

Wanneer en waarom toonsoorten te roteren

Het roteren van encryptiesleutels helpt de schade te beperken die een enkele gecompromitteerde sleutel kan veroorzaken. In plaats van dat één sleutel gegevens jarenlang beschermt, zorgt rotatie ervoor dat elke sleutel slechts geldig is voor een specifieke periode. PCI DSS schrijft bijvoorbeeld minimaal jaarlijkse sleutelrotatie voor, maar voor zeer gevoelige gegevens zoals kaartgegevens is het veiliger om sleutels elk kwartaal te roteren. Voor serviceaccountsleutels raden experts aan om ze minstens elke 90 dagen te roteren om de risico's van gelekte inloggegevens te minimaliseren.

De rotatiefrequentie moet afhangen van de gevoeligheid van de gegevens en hoe vaak de sleutel wordt gebruikt. NIST adviseert bijvoorbeeld om AES-256-GCM-sleutels te roteren voordat ze ongeveer 4,3 miljard versleutelingen hebben bereikt. Azure Key Vault adviseert eveneens om versleutelingssleutels minstens elke twee jaar te roteren. Veelgebruikte sleutels brengen grotere cryptanalytische risico's met zich mee, dus het bijhouden van het aantal versleutelingen via telemetrie kan helpen bepalen wanneer rotatie nodig is, in plaats van uitsluitend te vertrouwen op een kalenderschema.

Om dit proces soepeler en foutloos te laten verlopen, kunnen automatiseringstools zoals HashiCorp Vault of Cloud KMS de sleutelrotatie voor u afhandelen. Deze tools gebruiken versiebeheer van sleutels, waarbij nieuwe gegevens worden versleuteld met de meest recente sleutel, terwijl oudere sleutels historische gegevens ontsleutelen. Dit zorgt voor een geleidelijk, 'lui' herversleutelingsproces, waarbij gegevens worden bijgewerkt zodra ze worden geraadpleegd.

Maar alleen rotatie is niet altijd voldoende. Wanneer er een inbreuk plaatsvindt, is het intrekken van de sleutel de volgende cruciale stap.

Sleutels intrekken om risico's te verminderen

Het intrekken van een toegangssleutel is een snelle reactiemaatregel wanneer een sleutel gecompromitteerd raakt, een medewerker met toegang vertrekt of een ander beveiligingsincident plaatsvindt. Timing is cruciaal: het intrekken van de sleutel moet idealiter binnen 24 uur na constatering van het probleem gebeuren.

Zo werkt het: Identificeer eerst de gecompromitteerde sleutel en genereer een veilige vervangende sleutel. Implementeer de nieuwe sleutel op alle systemen en schakel vervolgens de oude uit. Verwijder deze echter niet direct – deze overgangsperiode geeft u de gelegenheid om te controleren op fouten of afhankelijkheden die nog steeds aan de uitgeschakelde sleutel zijn gekoppeld. Zodra u hebt bevestigd dat er geen kritieke systemen zijn getroffen, werkt u de configuraties bij, versleutelt u de benodigde gegevens opnieuw en verwijdert u de oude sleutel definitief.

""Het niet tijdig intrekken van gecompromitteerde sleutels maakt ongeautoriseerde decryptie mogelijk. Slecht sleutelbeheer maakt encryptie nutteloos, waardoor gegevens onbeschermd blijven." – SSL Support Team, SSL.com

Een treffend voorbeeld van de gevolgen van gebrekkig sleutelbeheer is het datalek bij RSA Security in 2011. Aanvallers stalen cryptografische 'seed'-waarden voor miljoenen SecurID-tokens omdat RSA er niet in slaagde de seed-database te beveiligen en de juiste toegangscontroles af te dwingen. Dit datalek benadrukt het belang van snel en effectief sleutelbeheer om gevoelige gegevens te beschermen.

Conclusie

Een strikte toegangscontrole is essentieel voor de bescherming van gevoelige gegevens. Door het principe van minimale bevoegdheden toe te passen, taken te scheiden en hardwarematige beveiliging te gebruiken, zoals FIPS 140-2 Level 3 gevalideerde HSM's, legt u een solide basis voor veilig sleutelbeheer. Deze strategieën zijn cruciaal om zowel onbedoelde datalekken als opzettelijke inbreuken te voorkomen.

""Geen enkele AWS-principal, inclusief de rootgebruiker van het account of de maker van de sleutel, heeft toegang tot een KMS-sleutel, tenzij dit expliciet is toegestaan en niet expliciet is geweigerd in een sleutelbeleid, IAM-beleid of toekenning." – AWS Prescriptive Guidance

Extra maatregelen, zoals verplichte wachttijden en multifactorauthenticatie, bieden verdere bescherming. Multifactorauthenticatie voegt met name een extra beveiligingslaag toe door ongeautoriseerde sleutelwijzigingen te beperken. Automatische sleutelrotatie, die doorgaans elke 90 dagen plaatsvindt, minimaliseert het risico ook door de potentiële schade die een gecompromitteerde sleutel kan veroorzaken te verminderen.

Effectief sleutelbeheer vereist constante aandacht. Naarmate organisaties groeien, personeelswisselingen plaatsvinden en nieuwe risico's ontstaan, moeten toegangscontroles meegroeien. Regelmatige audits zijn cruciaal voor het identificeren van rollen met te veel bevoegdheden, terwijl realtime monitoring essentieel is om ongebruikelijke toegangsactiviteit te signaleren voordat deze een bedreiging vormt. Functies zoals geautomatiseerde provisioning, realtime waarschuwingen en encryptiecontext werken samen om uw sleutels gedurende hun hele levenscyclus te beveiligen.

Veelgestelde vragen

Wat is de veiligste manier om de toegang voor belangrijke beheerders en belangrijke gebruikers te scheiden?

Om de veiligheid te waarborgen, is het het beste om de volgende richtlijnen te volgen: principe van functiescheiding. Dit betekent dat de verantwoordelijkheden worden verdeeld, zodat niemand zowel de administratieve als de operationele taken hoeft uit te voeren. Bijvoorbeeld: wijs aan... Belangrijkste beheerders om toezicht te houden op de belangrijkste ontwikkelingen en het beleidsbeheer, terwijl Belangrijkste gebruikers Focus op cryptografische taken zoals encryptie en decryptie. Implementeer Rolgebaseerde toegangscontrole (RBAC) Naast gedetailleerde IAM-beleidsregels om deze grenzen te handhaven, is het belangrijk om uitgebreide auditlogboeken bij te houden om activiteiten te volgen en ongeautoriseerde acties snel te identificeren.

Wanneer moet ik een HSM gebruiken in plaats van softwarematige sleutelopslag?

Een hardwarebeveiligingsmodule (HSM) is de aangewezen oplossing wanneer hardwarematige isolatie en sabotagebestendigheid HSM's zijn onmisbaar voor de bescherming van zeer gevoelige cryptografische sleutels. HSM's blinken uit in situaties waar het voldoen aan strenge compliance-normen cruciaal is of waar de risico's van inbreuken en softwarekwetsbaarheden tot een minimum moeten worden beperkt.

In tegenstelling tot softwarematige sleutelopslag bieden HSM's een extra beveiligingslaag, waardoor ze de voorkeur genieten in omgevingen die de hoogste mate van bescherming vereisen.

Hoe kan ik sleutels roteren zonder dat apps vastlopen of ik de toegang tot mijn gegevens verlies?

Om versleutelingssleutels te wijzigen zonder applicaties te onderbreken of de toegang tot gegevens te verliezen, kunt u het volgende doen:

- Plan en rooster rotatiesStel geautomatiseerde systemen in of plan de sleutelgeneratie naar behoefte in om nieuwe encryptiesleutels te creëren.

- Applicaties en gegevens bijwerken: Ga stap voor stap over op de nieuwe sleutels, waarbij de oude sleutels tijdelijk actief blijven om de compatibiliteit te behouden.

- Monitoren en verifiërenTest grondig of de applicaties probleemloos werken met de bijgewerkte sleutels.

Deze methode helpt de beveiliging te waarborgen en verstoringen te voorkomen.